Секреты безопасной работы с криптоконтейнерами truecrypt и veracrypt

Содержание:

- Первоначальное конфигурирование

- VeraCrypt vs TrueCrypt

- Завершение

- Зачем и кому может пригодиться Vera Crypt?

- Использование зашифрованного хранилища.

- Советы по эффективному использованию VeraCrypt

- Создание скрытого тома

- V. Шифрование диска

- VeraCrypt

- Создание криптоконтейнера TrueCrypt / VeraCrypt

- Ключи шифрования хранятся в памяти

Первоначальное конфигурирование

Открываем программу VeraCrypt, выбираем пункт Create Volume:

Скриншот №1. Создание тома

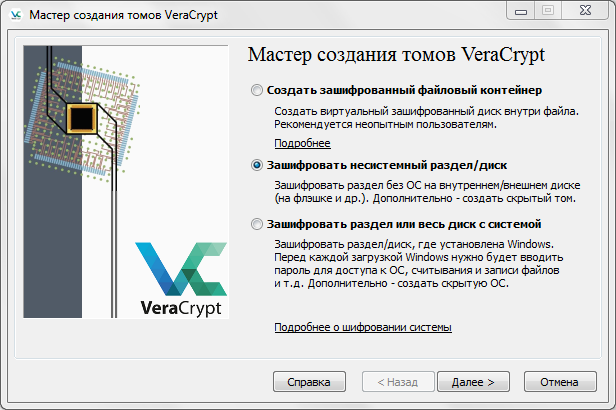

На следующем шаге программа предложит выбрать вариант шифрования. Доступно три опции:

- Программа создаст виртуальное пространство внутри одного файла. Вариант рекомендован для новичков и неопытных пользователей.

- Шифрование логического диска, который не является системным, т.е. на нем не установлена операционная система. Операция также применима и для внешних носителей информации (флэшка, внешний жесткий диск, карта памяти и т.д.).

- Зашифровать системный диск. VeraCrypt скрывает информацию на системном разделе жесткого диска от посторонних лиц. Для загрузки Windows администратору необходимо вводить пароль.

Выберем последний пункт.

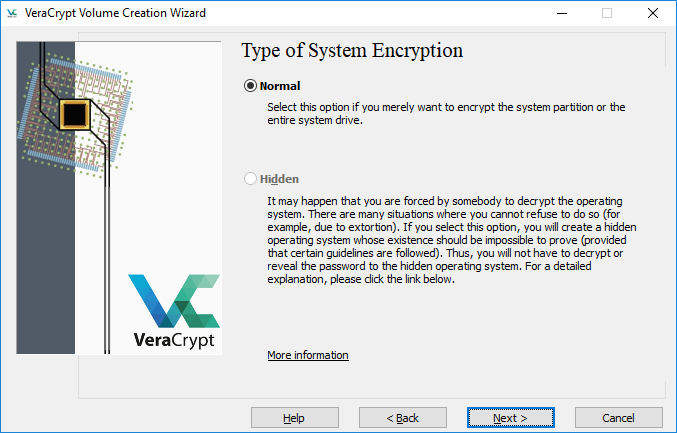

Далее мастер конфигурирования предложит создать обычное, либо скрытое шифрование. В первом случае информация раскрывается при помощи пароля, а во втором — раздел с ОС становится скрытым. Другими словами, системный логический диск становится недоступен при обычном запуске компьютера. Данная опция редко используется, поэтому выбираем первый вариант:

Скриншот №2. Выбираем режим Normal

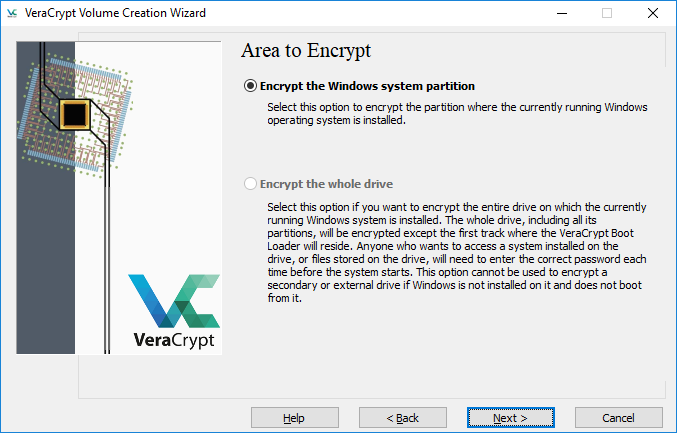

Следующий шаг — выбор области защиты. Программа скроет весь диск, либо только системный раздел. Поскольку в начале настройки будет активна только первая опция:

Скриншот №3. Скрыть системный раздел

Далее VeraCrypt предложит защитить скрытую область на жестком диске. При использовании облака данный пункт не имеет смысла, так как получить доступ к области невозможно. Поэтому оставляем «Нет».

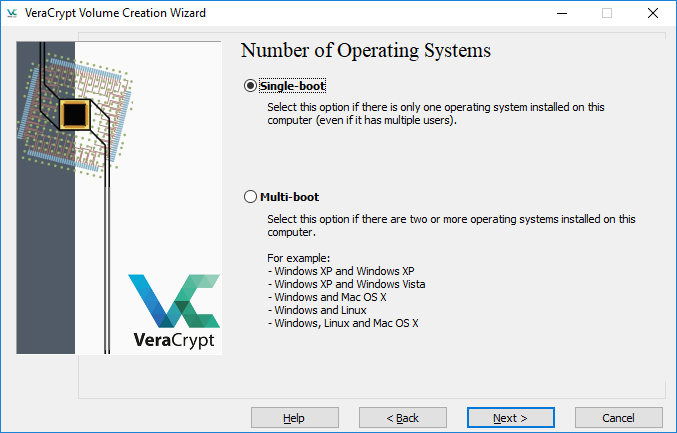

Следующий этап — выбор варианта загрузки ОС. Если установлена единственная операционная система, активируем опцию Single-boot. В противном случае — Multi-boot:

Скриншот №4. Выбор загрузки ОС

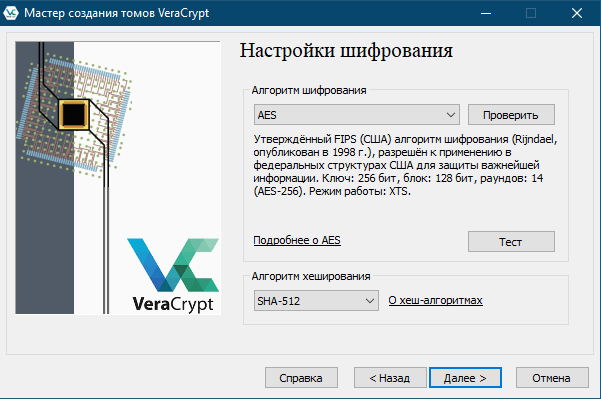

Переходим к выбору типа шифрования и хэширования: программа предлагает более 20 методов. Выберем стандартный вариант AES, а для хэша используем SHA-256:

Скриншот №5. Метод шифрации

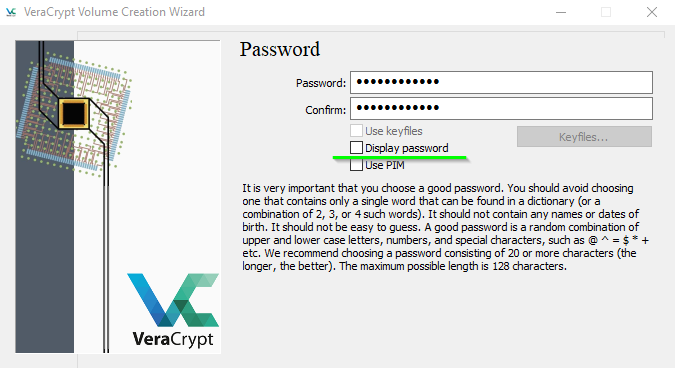

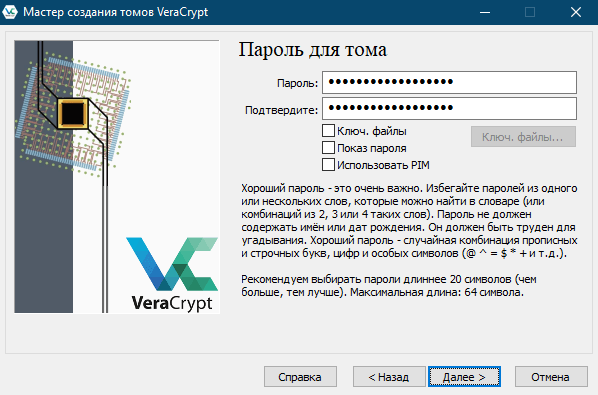

Теперь зададим пароль для снятия защиты с диска:

Скриншот №6. Установка ключа

Пароль рекомендуется составлять по следующим правилам: минимум 20 символов, наличие заглавных и прописных букв латинского алфавита, а также спецсимволов и цифр.

Важно! Строка, выделенная зеленым цветом на изображении, показывает придуманный пароль. Если желаете проверить введенные символы — активируйте опцию

После подтверждения на мониторе пользователя появится анимационное изображение из хаотично передвигающихся элементов:

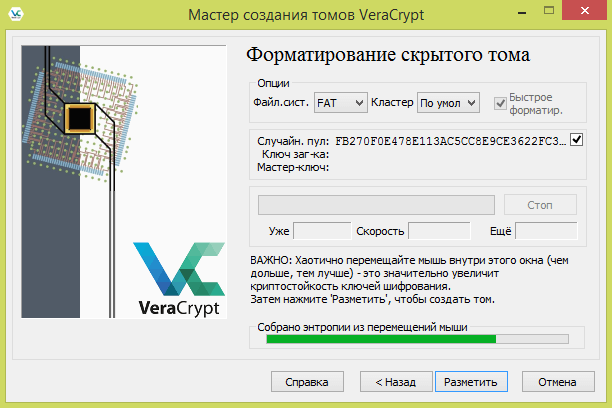

Скриншот №7. Повышение криптостойкости ключа

Перемещаем мышь случайным образом внутри области, отмеченной красным прямоугольником на скриншоте. При этом будут созданы случайные элементы, которые повысят надежность шифрования данных. Проводим данные действия, пока полоска внизу меню не заполнится. На скриншоте она подчеркнута зеленой линией.

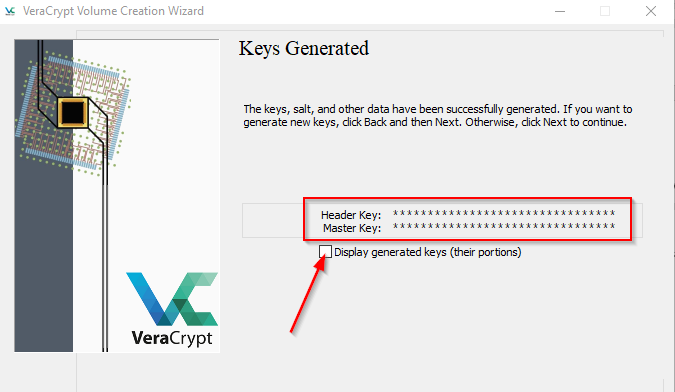

Важно! Рекомендуется полностью заполнить полоску, чтобы получить криптостойкий ключ. После генерации ключа на экране появится часть сгенерированных элементов защиты:

После генерации ключа на экране появится часть сгенерированных элементов защиты:

Скриншот №8. Cгенерированные элементы защиты

Если администратор желает просмотреть сгенерированную часть, выбираем пункт, отмеченный красной стрелкой на изображении.

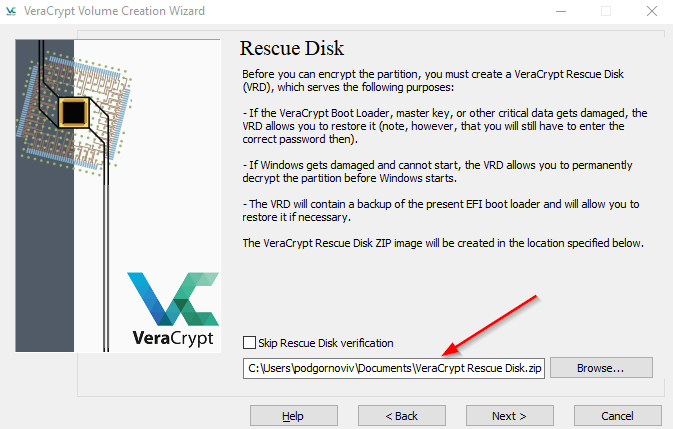

Поскольку носитель или загрузчик программы может быть повреждён, на следующем шаге VeraCrypt предложит создать диск для восстановления.

Скриншот №9. Диск для восстановления

Выбираем путь для сохранения образа носителя. Указываем метод записи на внешний носитель: флэшка или DVD-диск.

На этом настройка завершена. Следующий этап — тестирования заданных параметров.

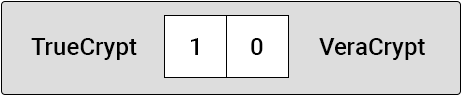

VeraCrypt vs TrueCrypt

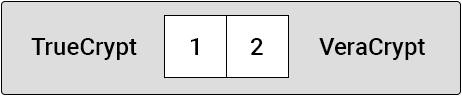

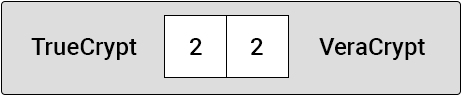

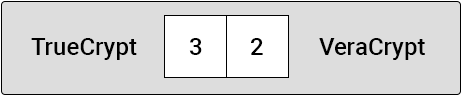

Now let’s compare TrueCrypt and VeraCrypt. These programs are similar, both functionality-wise and design-wise (not a big surprise here as VeraCrypt is a fork project), so we are going to take a look at their speed and security performance.

The speed of mounting encrypted file-hosted volumes

An obvious downside to VeraCrypt discovered by TrueCrypt’s users who try it for the first time is the time the system spends on mounting an encrypted file-hosted volume. When you specify the correct password in TrueCrypt, the wait time till you access the encrypted data is split seconds for a modern computer. When you use VeraCrypt, you have to wait significantly longer.

Resistance to brute-force attacks

Brute-force attack involves trying every key combination until the correct password is guessed. Modern supercomputers owned by special services are capable of trying combinations very fast. With an enhanced key generation method at its disposal, VeraCrypt from 10 to 300 times is more resistant to brute-force attacks. Many users would find this to be VeraCrypt’s key advantage over its counterpart.

Developers’ support

TrueCrypt is no longer maintained, the solutions being used are getting outdated every day, potential vulnerabilities are not fixed. This, undoubtedly, benefits VeraCrypt that is actively run and managed.

Vulnerabilities

You would think that the developers’ support behind VeraCrypt was supposed to give this program a hefty advantage, but the reverse proved true. In the chapter that focuses on TrueCrypt, you found out that the security assessment of the program revealed no critical vulnerabilities. A similar assessment was run on VeraCrypt…

Currently the majority of the vulnerabilities have been successfully fixed, however, some of them require a major overhaul of the architecture and can still be found in VeraCrypt.

A highly skilled team of developers

As we mentioned earlier, the security assessment of VeraCrypt revealed 8 critical vulnerabilities, while the assessment of TrueCrypt revealed none. This raises concerns about the level of VeraCrypt’s team of developers. There is no question that TrueCrypt software was developed by a stronger development team.

Suppose the 8 critical vulnerabilities found during the security assessment of VeraCrypt will be fixed, but who would guarantee you that their developers will not allow just as many new critical weaknesses?

TrueCrypt emerged the winner of our competition. However, you still have to make an informed decision independently. On the one hand, TrueCrypt‘s dated technologies are inferior to VeraCrypt’s ones as far as their resistance to attacks is concerned. Moreover, TrueCrypt has long been discontinued. On the other hand, VeraCrypt is constantly updated and supports more effective technologies, but the discovered vulnerabilities and a less superior development team make you ponder your ultimate choice.

CyberYozh security group’s team hasn’t settled for a unanimous decision, but we are unanimous about one thing: you should use both of the tools simultaneously. This way you create one encrypted file-hosted volume, for instance, using TrueCrypt, inside of it you create a second encrypted file-hosted volume using VeraCrypt and place your files already in it. Using both systems makes encryption way more effective than using each of the applications separately.

Завершение

Возможно у некоторых возникнут вопросы, почему не рассмотрели иные методы шифрования, такие как AES-256 и так далее, отвечу, что это потянет на отдельную статью, да и не просто статью. Тут необходимо изучение основ шифрования, что бы разъяснить все тонкости. В данной статье же мы рассмотрели простой пример как установить VeraCrypt в Linux, как создать зашифрованный контейнер, при чем, довольно-таки надежный и в большинстве случаев такого контейнера хватит. Да что уж говорить, даже спецслужбы мало вероятно что смогут взломать такой контейнер, особенно если вы зададите “Use PIM”.

Как говорилось в начале статьи, безопасность ваших конфиденциальных файлов важна, и их утечка может обернуться боком. По этому и рекомендуется для безопасности пользоваться шифрованием, а VeraCrypt вам в этом поможет с большим успехом.

А на этом сегодня все. Надеюсь данная статья будет вам полезна.Журнал Cyber-X

Зачем и кому может пригодиться Vera Crypt?

В условиях широкого распространения кибератак, данная программа может понадобиться практически каждому пользователю интернета — для защиты важных данных от несанкционированного использования (номера телефонов, адреса, паспортные данные, CVV-коды, номера банковских карточек и т.д.);

Для специалистов по кибербезопасности и их сотрудников, которым важно, чтобы не произошла утечка данных;

Системным администраторам для хранения доступов, ключей к удаленных серверам/»облакам», учетных записей пользователей и так далее;

Для менеджеров, IТ-директоров, которые владеют множеством конфиденциальной информации и хотят хранить ее в надежном месте, чтобы в случае кражи имущества или обысков, доступ был защищен;

Использование зашифрованного хранилища.

Подключите зашифрованное устройство к компьютеру. При этом вам может быть выведено уведомление о невозможности прочтения устройства — проигнорируйте его. Запустите TrueCrypt или VeraCrypt. Выберите место для монтирования и нажмите Select Device.

Теперь выберите зашифрованный внешний носитель.

Вам остается только нажать Mount, указать логин и доступ к ключу и монтировать внешний жесткий диск.

Важно

Извлекайте шифрованные внешние носители информации правильно. Выберите в программе монтированный диск и нажмите Dismount, только после того, как диск размонтируется, извлекайте внешний носитель.

Советы по эффективному использованию VeraCrypt

- После загрузки установщика VeraCrypt проверьте целостность файла с помощью его цифровых подписей, чтобы убедиться, что загруженный файл не был изменен злоумышленником.

- Не забудьте сделать резервную копию ваших файлов перед процессом шифрования (особенно в случае шифрования раздела на месте), чтобы избежать потери данных в случае каких-либо сбоев.

- Создайте загрузочный диск в случае шифрования системного раздела, поскольку это помогает восстановиться в случае сбоя системы.

- Используйте надежные пароли, состоящие из нескольких комбинаций букв, цифр и символов, и аккуратно сохраняйте их, поскольку потеря пароля означает потерю данных.

- Выбирайте алгоритмы хеширования и шифрования в соответствии с вашими требованиями безопасности – чем сложнее алгоритм, тем выше безопасность, но меньше скорость.

- Избегайте монтирования/использования зашифрованных томов на ноутбуках или портативных компьютерах при низком энергопотреблении, поскольку VeraCrypt может не отключать тома автоматически в случаях спящего режима или аналогичных системных методов во время отключения электроэнергии.

Надеюсь, что с помощью приведённых выше руководств вы сможете легко шифровать ваши данные. И да, не забудьте сначала сделать резервную копию своих данных.

Создание скрытого тома

После того как заполнено первое «дно» и нажата кнопка «Далее», VeraCrypt предложит в соответствии с опцией, которую мы выбрали, создать теперь второе «дно», то есть скрытый том. Он будет иной областью информации, но находиться он будет в той первой области, открываемой первым «ключом». Поскольку размер первого «дна» составил 1 ГБ, то это и будет приблизительно максимальным возможным размером и для второго «дна». Но в нашем случае его размер составит 200 МБ.

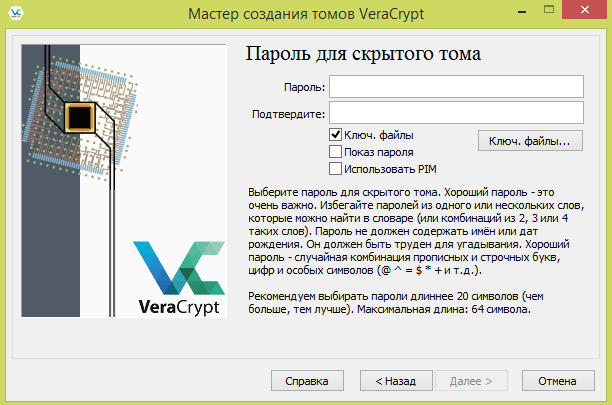

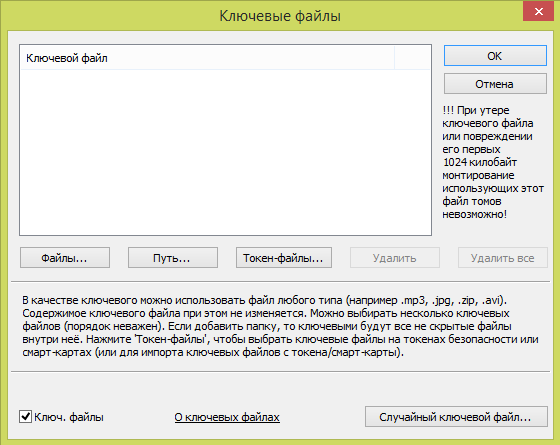

А вот далее предлагаем не вводить просто пароль (этому вы уже научились на примере первого «дна», только не забудьте, что для второго «дна» пароль нужен другой). В VeraCrypt есть возможность «открывать» доступ к скрытому пространству не с помощью пароля, а с помощью ключевого файла. Поэтому отмечаем галочкой «Ключевые файлы» и начинаем осваивать новый поворот в работе с VeraCrypt.

Далее попадаем в следующее меню:

Ключевым файлом может быть любой файл, которому вы захотите присвоить статус такового, внеся в пустующее поле и нажав на проводник «Файлы». Можно создать случайный ключевой файл — это что-то новое, и вот давайте это сделаем. Жмем на кнопку внизу этого меню попадаем в «Генератор ключевых файлов».

Далее снова двигаем мышью около 30 секунд, не забываем назвать файл (в нашем случае это «book»), расширение для файла не надо ставить. После того как создадим и сохраним файл, жмем на кнопку «Закрыть» и выходим из «Генератора ключевых файлов».

Возвращаемся к меню «Пароль скрытого тома»: галочка «ключевые файлы» уже была поставлена, ключевой файл создан, значит теперь — вперед, жмем «Далее».

После этого происходит последний этап перед появлением на свет скрытого тома (снова двигаем мышью 30 секунд) — второго «дна», который мы защитили с помощью потайного «ключа» — ключевого файла, и в это «дно» мы сможем записывать самую важную для нас информацию. Подождите некоторое время и нажмите «Разметить».

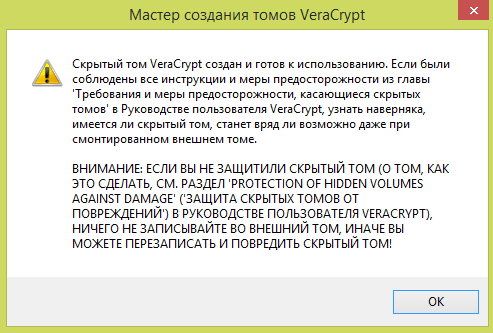

И вот скрытый том создан! Его, как и внешний том, можно аналогичным образом наполнить информацией.

V. Шифрование диска

Иногда удобно зашифровать целый диск – например, флешку. Сделать это ничуть не сложнее, чем файл-контейнер.

Вы можете зашифровать диск с данными так, что все данные будут потеряны (быстрее) или сохранены (дольше). В нашем примере мы будем использовать пустую флешку. Процесс шифрования диска – однократный, но может понадобиться продолжительное время (в зависимости от объема диска).

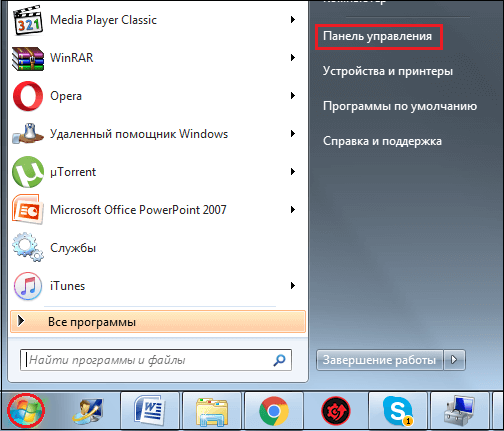

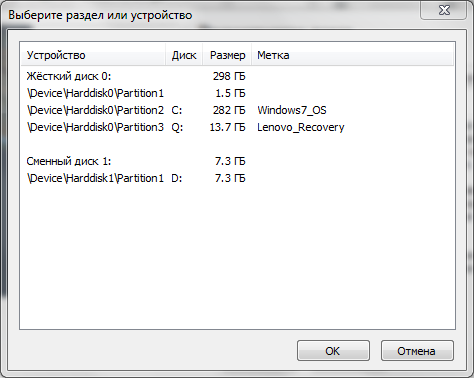

1. Вставьте флешку в USB-порт компьютера. Если с флешкой все в порядке, система распознает ее как внешний носитель и присвоит ей букву.

2. Запустите VeraCrypt.

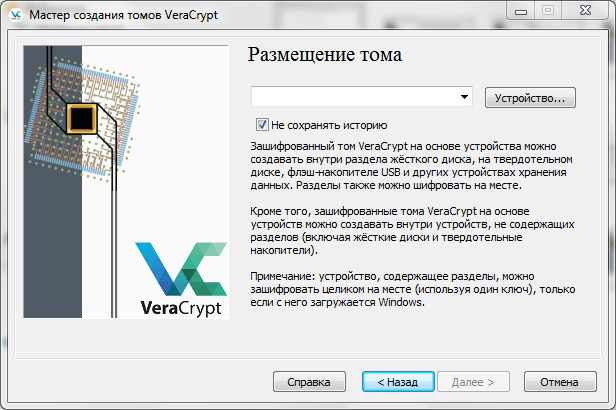

3. Нажмите кнопку «Создать том». Появится мастер создания томов.

4. Выберите пункт «Зашифровать несистемный раздел/диск». Нажмите кнопку «Далее».

5. Выберите «Обычный том VeraCrypt» и нажмите «Далее».

6. Нажмите кнопку «Устройство…». Появится список дисков.

Выберите диск, который соответствует нашей флешке

Будьте осторожны, не перепутайте (особенно важно, если к компьютеру подключены две и более флешки). Нажмите кнопку «ОК», затем кнопку «Далее».

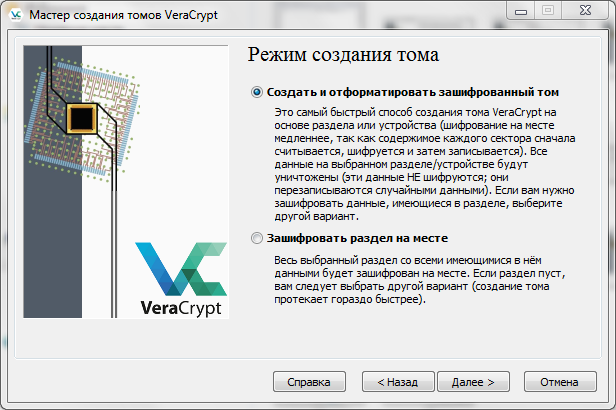

7. На этом этапе нужно выбрать способ подготовки флешки. Первый вариант («Создать и отформатировать зашифрованный том») означает, что флешка будет отформатирована, а все данные на ней утрачены. Это более быстрый способ. Второй вариант («Зашифровать раздел на месте») подразумевает сохранение всех данных, но потребуется больше времени. Поскольку мы договорились, что флешка чистая, выберите первый вариант. Нажмите «Далее».

8. Знакомый этап – настройки шифрования. Оставляем все как есть и нажимаем «Далее».

9. Информация о размере тома (устройства). Здесь ничего не изменить – мы имеем дело с флешкой «как есть». Нажмите кнопку «Далее».

10. Придумывайте пароль и введите его в оба поля. Нажмите «Далее». Если VeraCrypt выразит недовольство насчет длины пароля, можете вернуться и рассмотреть более длинный вариант – или нажать кнопку «Да».

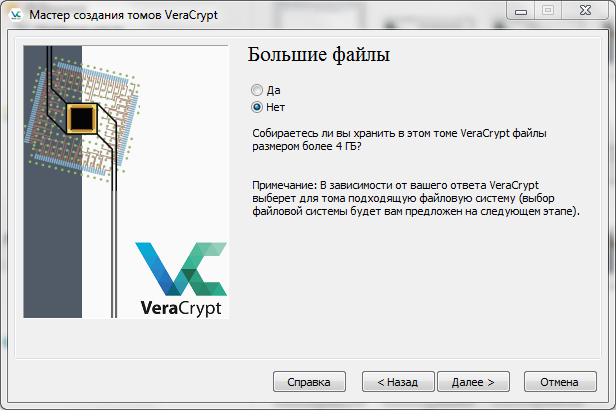

11. Планируете работать с файлами более 4 Гб? Вопрос связан с ограничением файловой системы FAT. Если оставите выбор по умолчанию («Нет»), то при подготовке флешки будет использована система FAT — с ограничением, но более совместимая с разными устройствами. Если выберете «Да», будет предложена система exFAT. На следующем экране вы можете скорректировать выбор. Нажмите «Далее».

12. Дальнейшие шаги по подготовке флешки аналогичны шагам по созданию файлового контейнера.

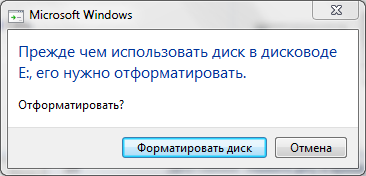

Как работать с подготовленной флешкой? Вставьте ее в USB-порт. Операционная система сообщит, что диск не отформатирован, и предложит его отформатировать. Будьте осторожнее, не соглашайтесь.

Нажмите кнопку «Отмена» и действуйте так же, как с зашифрованными файловыми контейнерами. Откройте VeraCrypt, в главном окне программы нажмите кнопку «Устройство…», выберите диск и нажмите «ОК». Затем нажмите кнопку «Смонтировать». Если пароль верный, в системе появится новый диск – так, словно мы смонтировали файловый контейнер. Если же пароль ошибочный, вы увидите окошко «Неверный пароль, либо это не том VeraCrypt».

VeraCrypt

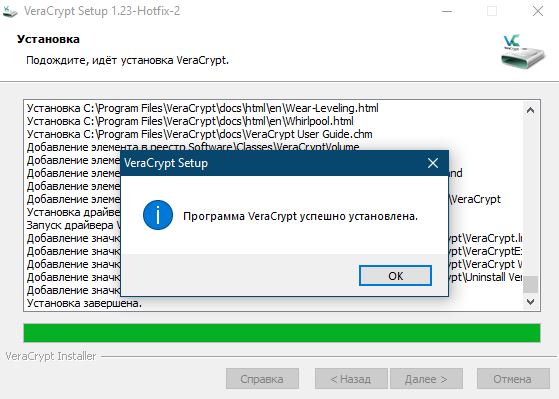

Начнем мы с утилиты VeraCrypt – это программа для шифрования данных, основная её фишка в её надёжности, асимметричные алгоритмы шифрования обеспечивают достаточно серьёзный уровень безопасности данных. Она бесплатная и работает вообще на любой операционной системе.

Качаем программу с официального сайта: https://sourceforge.net/projects/veracrypt/ и устанавливаем.

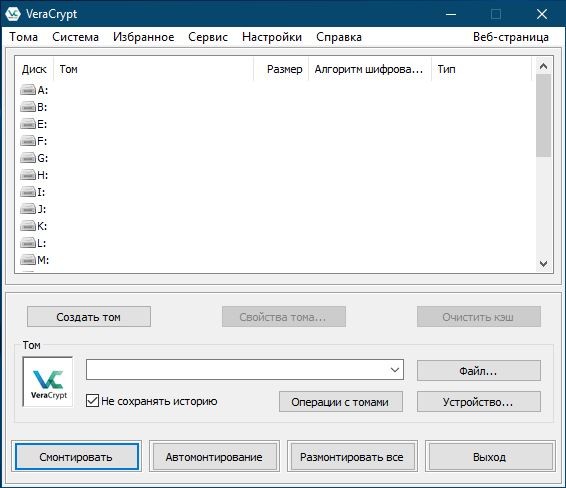

А после запуска видим интерфейс программы, который довольно прост и понятен.

Приступим сразу к созданию нашего зашифрованного контейнера. Контейнер, он же том, это одиночный файл-оболочка внутри которого хранятся, в зашифрованном виде, наши данные. Нажимаем “Создать том”.

И нам на выбор предложат три варианта:

“Создать зашифрованный файловый контейнер” – зашифрованный том будет размещен в файле. Самый распространённый вариант, подходит в большинстве случаев.

“Зашифровать несистемный раздел/диск” – можно зашифровать отдельный раздел или жёсткий диск, также можно зашифровать флешку. В некоторых ситуациях – весьма полезная опция.

“Зашифровать раздел или весь диск с системой” – тоже самое, что и предыдущий вариант только шифруется раздел с операционной системой. Тоже очень интересный вариант, не зная пароля – компьютер даже не получится включить, т.е. если кто-то получит доступ к твоему компьютеру, получить информацию он не сможет. Это намного надёжнее чем пароль от учетной записи системы или пароль от bios, они вообще для защиты от честных людей придуманы. Даже если достать жёсткий диск из системника и вставить в другой – расшифровать данные всё равно не получиться.

Ко второму и третьему варианту ещё прилагается возможность создать скрытый том или скрытую ОС. Т.е. в одном файле будет два тома, с разными файлами, каждому из них создаётся отдельный пароль, и открываться они будут в зависимости от того какой пароль введен. Соответственно, если вдруг, твои пальцы оказались зажаты в двери, ты с чистой совестью сообщаешь пароль от раздела с не очень важными данными – в итоге целы и пальцы и важные данные – профит. Скрытая ОС создается по такому же принципу – одна настоящая, другая поддельная.

Так как мы рассматриваем вариант с шифрованием конкретных файлов выбираем первый вариант и нам предлагают выбрать между обычным томом и скрытым, выбираем обычный и после этого необходимо указать где будет находится наш контейнер.

Очень удобно, что можно поместить файл куда угодно и задать ему любое разрешение, мы, для примера, назовём test.mp4

Важно помнить, что на данном этапе не нужно выбирать существующий файл, потому что мы не зашифруем его, а удалим, при этом на его месте создастся контейнер с таким же именем

После этого нужно выбрать алгоритмы шифрования и хеширования, по умолчанию будут стоять AES-256 и SHA-512, если понимания принципов работы алгоритмов нет, то менять ничего не надо, эти два алгоритма вполне справляются со своей задачей.

Следующим шагом нас спросят сколько места выделить под контейнер.

Следующий этап – создание пароля. Здесь как всегда – чем сложнее тем лучше, главное его потом не забыть.

И финальным шагом нас попросят подергать мышью, пока полоска заполнится зеленым, потом, если необходимо, можно изменить файловую систему и размер кластера, также можно сделать том динамическим т.е. его размер будет увеличиваться по мере его наполнения.

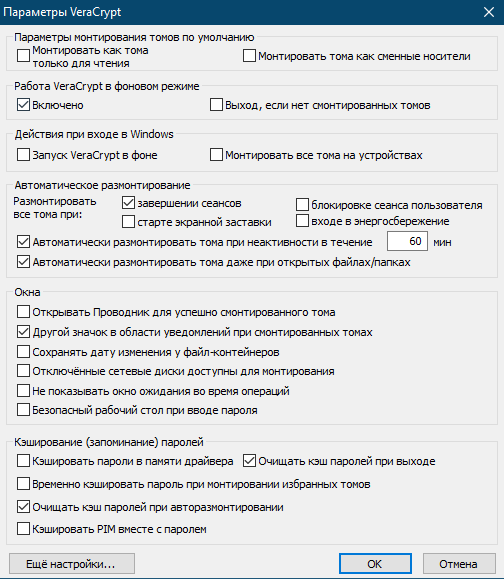

После нажатия кнопки “Разместить” мы увидим сообщение что том успешно создан, а соответственно можно с ним работать. Но перед этим стоит зайти в Настройки->Параметры и настроить их так как тебе удобно.

Обязательно стоит обратить внимание на параметры автоматического размонтирования томов, на мой взгляд, стоит включить автоматическое размонтирование при простое компьютера, остальное по вкусу. И ещё, не лишним будет зайти Настройки->Горячие клавиши и настроить себе комбинацию клавиш для экстренного размонтирования всех томов (ну мало-ли, всякое случается)

А вот после всех этих манипуляций уже можно смело монтировать созданный нами контейнер и начинать складывать туда всякие нужные файлики. Для этого нужно в главном окне программы выбрать букву диска, которая нравится, нажать Тома->Выбрать файл и выбрать созданный нами файл контейнера, после чего нажать “Смонтировать”, программа запросит у нас пароль и если мы введём его правильно, то смонтирует диск, после чего у нас в “Моём компьютере” появится наш том с которым можно работать как с флешкой.

Как вывод по VeraCrypt, можно сказать, что не смотря на кажущуюся простоту в работе этой программы, что кстати скорее плюс, чем минус, она обеспечивает очень серьёзный уровень защиты информации, которого более чем достаточно практически любому пользователю. А мы отправляемся дальше.

Создание криптоконтейнера TrueCrypt / VeraCrypt

Начнем с создания криптоконтейнера. Запускаем VeraCrypt / TrueCrypt и в главном окне жмем на кнопку Create Volume.

Программа спросит, что мы хотим зашифровать, и предложит три варианта.

Create an encrypted file container – создать обычный криптоконтейнер. Нам нужен именно он.

Encrypt a non-system partition/drive – зашифровать существующий несистемный раздел на жестком диске, USB-флешке или SD-карте.

Encrypt the system partition or entire system drive – зашифровать диск с уже установленной ОС или же создать дополнительный системный диск. При выборе данной опции необходимо будет вводить пароль каждый раз при загрузке операционной системы, и мы расскажем об этом в одной из следующих частей.

На следующем шаге программа уточнит у вас, какой тип криптоконтейнера вы хотите создать: стандартный или скрытый. В этом курсе мы научим вас создавать скрытые криптоконтейнеры, а сейчас выберите стандартный криптоконтейнер — Standard VeraCrypt volume.

Переходим к окну выбора имени криптоконтейнера и его расположения. Жмем Select File…

Перед вами откроется окно выбора места для сохранения файла, имени и расширения создаваемого файла.

Вы можете выбирать любые расширения и места сохранения файлов, однако не рекомендуется указывать имена, дублирующие уже существующие файлы.

Как видно на скриншоте, мы назвали криптоконтейнер data1.dat и сохранили в папке «Рабочий стол». Не знаете, почему мы создали файл с расширением .dat? Это важный момент, о котором вы можете прочитать в главе, посвященной TrueCrypt.

Следующим шагом идет выбор алгоритма шифрования. Алгоритм шифрования — это метод, который будет использоваться для шифрования данных. Мы бы рассказали вам о сравнении алгоритмов, но это сложно и скучно, а потому просто выберите Serpent-Twofish-AES.

Далее система предложит вам указать объем памяти создаваемого криптоконтейнера

Обратите внимание на необходимость создавать криптоконтейнер с учетом использования 5% (но не более 100 МБ) под системную информацию и ключ для дешифрования информации

После выбора выделяемого объема памяти нам необходимо будет создать пароль для дешифрования криптоконтейнера. Мы настоятельно рекомендуем для максимальной защиты использовать в связке с паролем файлом-ключом. Для этого активируйте опцию Use keyfiles.

Перед созданием пароля и файла-ключа рекомендуем познакомиться с этой главой. Для добавления ключа нажмите на кнопку Keyfiles.

В открывшемся окне выберите Add Files, если вы хотите добавить свой файл в качестве ключа, или Generate Random Keyfile, если хотите создать файл-ключ.

Мы рекомендуем именно генерировать новый ключ. Водите мышкой по экрану, пока ключ не сгенерируется, затем укажите его имя и нажмите Generate and Save Keyfiles.Система спросит у вас место сохранения созданного файла-ключа.

Закончив создание ключа, нажмите Add Files… и добавьте созданный ключ в список ключей VeraCrypt / TrueCrypt, затем выберите его в списке и нажмите ОК.

На следующем этапе программа предложит вам выбрать файловую систему. Пользователям Windows мы рекомендуем NTFS. После выбора файловой системы для создания криптоконтейнера нажмите Format.

Не забудьте основательно поводить мышкой, так как это повлияет на безопасность созданного криптоконтейнера (хотя и весьма косвенно).

Время создания криптоконтейнера зависит от его объема и используемых алгоритмов шифрования. По завершении программа предложит вам создать еще один криптоконтейнер. Многих новичков вводит в заблуждение данное окно, и они начинают сомневаться, создался криптоконтейнер или нет. На самом деле, это обычное для VeraCrypt / TrueCrypt завершение создания криптоконтейнера. Просто закройте окно и переходите к использованию созданного криптоконтейнера.

Ключи шифрования хранятся в памяти

VeraCrypt хранит свои ключи в памяти; на обычном персональном компьютере DRAM будет поддерживать его содержание в течение нескольких секунд после включения питания (или дольше, если температура понижена). Даже если есть некоторое ухудшение содержимого памяти, различные алгоритмы могут грамотно восстановить ключи. Этот метод, известный как атака с холодной загрузкой, успешно используется для атаки на файловую систему, защищенную TrueCrypt.

Физическая безопасность

Документация VeraCrypt утверждает, что VeraCrypt не в состоянии защитить данные на компьютере, если злоумышленник физически к нему получил доступ, и если VeraCrypt используется на зараженном компьютере пользователя. Это не влияет на общие случаи кражи, утери, или конфискации компьютера. Злоумышленник, имеющий физический доступ к компьютеру, может, например, установить клавиатурный перехватчик аппаратных средств/программного обеспечения, или установить любые другие вредоносные аппаратные средства или программное обеспечение, позволяющее атакующему получить незашифрованные данные (включая ключи шифрования и пароли), или дешифровать зашифрованные данные, используя полученные пароли или ключи шифрования. Поэтому, физическая безопасность — основная предпосылка защищенной системы. Атаки, такие как эта часто называют «атака злой горничной».

Вредоносные программы

Документация VeraCrypt утверждает, что VeraCrypt не может защитить данные на компьютере, если он имеет какие-то установленные вредоносные программы. Некоторые виды вредоносных программ предназначены для записи нажатия клавиш, в том числе набранных паролей, которые далее могут быть отправлены злоумышленнику через Интернет или сохраненных на незашифрованном локальном диске, с которого злоумышленник может их читать, когда получит физический доступ к компьютеру.

Модуль Trusted Platform Module

FAQ раздел сайта VeraCrypt утверждает, что на модуль Trusted Platform Module (TPM) не стоит полагаться для безопасности, потому что, если злоумышленник имеет физический или административный доступ к компьютеру и использует его впоследствии для изменений на нем, например, атакующий может внедрить вредоносный компонент, такой как аппаратная регистрация нажатия клавиш, которая может быть использована для захвата паролей или другой конфиденциальной информации. Так как TPM не мешает злоумышленнику злонамеренно вносить изменения на компьютер, VeraCrypt не поддерживает модуль TPM.