Групповая политика

Содержание:

Введение

Из предыдущих статей данного цикла вы уже многое узнали о том, как следует правильно планировать инфраструктуру Active Directory в организации. По теме планирования логической структуры доменных служб уже было рассмотрено планирование внедрения служб Active Directory, где вы узнали об определении требований доменных служб в организации. Во второй статье текущего цикла я описал определение моделей лесов, которые вы можете применять на стадии проектирования структуры организации. В третьей статье данного цикла было рассказано о моделях доменов, а также о том, как определить необходимое количество доменов, которые будут развертываться в вашей организации. В следующей статье текущего цикла вы узнали о правильном размещении пяти ролей мастеров операций. Затем, в статье, связанной с планированием подразделений на предприятии, был рассмотрен процесс проектирования подразделений, согласно пяти известных моделей. Далее была рассмотрена концепция серверов глобального каталога, а также взаимодействие серверов глобального каталога с другими серверными технологиями корпорации Microsoft. В предпоследней статье данного цикла была описана процедура планирования инфраструктуры DNS для домена Active Directory, а именно были рассмотрены проектирование нового именного пространства, а также интеграция доменных служб с существующей инфраструктурой DNS. Последней статьей из цикла по планированию развертывания логической структуры доменных служб Active Directory будет текущая статья, из которой вы узнаете о планировании развертывания групповых политик. Так как большинство моих статей написаны непосредственно по функционалу групповых политик, эта тема для меня является самой интересной из всех этапов планирования логической структуры доменных служб Active Directory.

Как я уже не раз говорил в своих статьях, посвященных функционалу групповых политик, групповые политики предназначены для управления конфигурацией групп и пользователей вашей организации со структурой доменных служб Active Directory и все установленные вами параметры групповых политик располагаются в объектах групповой политики. Эти параметры групповой политики распространяются на ваших пользователей путем привязки объекта GPO к сайту, домену или подразделению, в котором находится учетная запись пользователя или компьютера. Также как и во всех случаях, которые рассматривались в предыдущих статьях этого цикла, процесс внедрения групповых политик состоит из пяти основных этапов: планирования, проектирования, развертывания, тестирования и обслуживания

К сожалению, при планировании внедрения групповых политик в организации не существует определенного набора правил, которыми следует руководствоваться для разработки стабильной структуры данного компонента, поэтому в данной статье будут рассмотрены общие рекомендации, которые следует принять во внимание на этапе внедрения групповых политик

Параметры режимов сна

Отключить гибридный спящий режим (питание от батареи)

Windows Registry Editor Version 5.00 “DCSettingIndex”=dword:00000001

Отключить гибридный спящий режим (питание от сети)

Windows Registry Editor Version 5.00 “ACSettingIndex”=dword:00000001

Разрешить автоматический переход в спящий режим с открытыми сетевыми файлами (питание от батареи)

Windows Registry Editor Version 5.00 “DCSettingIndex”=dword:00000001

Разрешить автоматический переход в спящий режим с открытыми сетевыми файлами (питание от сети)

Windows Registry Editor Version 5.00 “ACSettingIndex”=dword:00000001

Разрешить приложениям предотвращать автоматический переход в спящий режим (питание от батареи)

Windows Registry Editor Version 5.00 “DCSettingIndex”=dword:00000001

Разрешить приложениям предотвращать автоматический переход в спящий режим (питание от сети)

Windows Registry Editor Version 5.00 “ACSettingIndex”=dword:00000001

Разрешить приложениям препятствовать переходу системы в режим сна (питание от батареи)

Windows Registry Editor Version 5.00 “DCSettingIndex”=dword:00000001

Разрешить приложениям препятствовать переходу системы в режим сна (питание от сети)

Windows Registry Editor Version 5.00 “ACSettingIndex”=dword:00000001

Разрешить различные режимы сна (S1-S3) при простое компьютера (питание от батареи)

Windows Registry Editor Version 5.00 “DCSettingIndex”=dword:00000001

Разрешить различные режимы сна (S1-S3) при простое компьютера (питание от сети)

Windows Registry Editor Version 5.00 “ACSettingIndex”=dword:00000001

Требовать пароль при выходе из спящего режима (питание от батареи)

Windows Registry Editor Version 5.00 “DCSettingIndex”=dword:00000001

Требовать пароль при выходе из спящего режима (питание от сети)

Windows Registry Editor Version 5.00 “ACSettingIndex”=dword:00000001

Укажите время ожидания автоматического перехода в режим сна (питание от батареи) – установленное значение – 50 секунд

Windows Registry Editor Version 5.00 “DCSettingIndex”=dword:00000032

Укажите время ожидания автоматического перехода в режим сна (питание от сети) – установленное значение – 50 секунд

Windows Registry Editor Version 5.00 “ACSettingIndex”=dword:00000032

Укажите время ожидания для перехода в режим гибернации (питание от батареи) – установленное значение – 50 секунд

Windows Registry Editor Version 5.00 “DCSettingIndex”=dword:00000032

Укажите время ожидания для перехода в режим гибернации (питание от сети) – установленное значение – 50 секунд

Windows Registry Editor Version 5.00 “ACSettingIndex”=dword:00000032

Укажите время ожидания для перехода в режим сна (питание от батареи) – установленное значение – 50 секунд

Windows Registry Editor Version 5.00 “DCSettingIndex”=dword:00000032

Укажите время ожидания для перехода в режим сна (питание от сети) – установленное значение – 50 секунд

Windows Registry Editor Version 5.00 “DCSettingIndex”=dword:00000032

Я надеюсь, что благодаря этим твикам реестра, выполнять тонкую настройку электропитания будет удобно не только пользователям, работающим под конкретными редакциями Windows 7 или системным администраторам, настраивающим компьютеры мобильных пользователей централизовано на контроллерах домена, а и домашним пользователям, которые тоже хотят наводить порядок в настройках операционной системы своего компьютера.

Category Archives: Групповые политики

August 30, 2010 – 2:17 pm

В данной статье мы рассмотрим процесс подключения сетевых дисков к пользователям, причем к пользователям, которые входят в определенную группу безопасности. Этого можно достичь используя скрипты, однако мы рассмотрим более простой метод – использование GPP. Давайте рассмотрим простой сценарий. У нас есть группа студентов, которым нужен доступ к личным папкам на определенном сервере. Я поместил всех

|

August 25, 2010 – 11:35 am

Если вам приходится постоянно работать с какой то определенной групповой политикой и вы хотите облегчить себе путь доступа к ней, то эта статья специально для вас. В ней я опишу как создать ссылку на объект групповой политики. Перед созданием ярлыка сначала пройдемся по основам. Необходимо понимать, что для каждого объекта в Active Directory существует глобальный

|

July 19, 2010 – 1:11 pm

В этой статье мы рассмотрим метод настройки групповой политики, в которой пользователю, у которого не выбран никакой скринсейвер, будет установлен скринсейвер Blank (чистый лист). Данный метод не мешает пользователю выставить любой из доступных скринсейверов, однако если попытается убрать скринсейвер, после обновления групповой политики он будет выставлен опять. Данный пример хорош ещё и по той причине,

|

March 15, 2010 – 1:16 pm

Первостепенной задачей, выполняемой любым системным администратором, работающим с групповыми политиками, является скачивание и установка консоли Group Policy Management Console (GPMC). По умолчанию данная консоль не установлена в Windows Server 2008 R2 или Windows 7. Ниже я покажу как установить консоль в Windows 7 а затем и в Windows Server 2008 R2… Windows 7 Установка под

|

|

February 19, 2010 – 6:37 pm

В данной статье я хотел бы рассказать о такой замечательной опции групповых политик, как loopback processing – замыкание на себя. Иногда сталкиваюсь с тем, что администраторы просто не знают про такую возможность и усложняют организационную структуру AD. Проще всего описать поведение данной политики на живом примере. Итак, предположим в глобальной групповой политике Default Domain Policy

|

February 17, 2010 – 7:06 pm

В предыдущей статье “Использование групповых политик для запрета записи на USB диски в Windows XP” я показал как вы можете настроить компьютеры под управлением Windows XP для запрета записи на USB диски. Однако для некоторых организаций недостаточно и этого, необходимо полностью ограничить пользователей от возможности использования подключаемых USB девайсов. К счастью, в Windows XP существуют

|

February 17, 2010 – 1:05 pm

Одной из новых функций в Windows 7 является функция “Bitlocker to Go”, которая позволяет администраторам гарантировать что все данные записываемые на USB диски будут зашифрованы. В дополнение к этой функции в групповых политиках существует опция под названием “Deny write access to removable drives not protected by BitLocker”, которая позволяет пользователям иметь доступ на чтение к

|

February 9, 2010 – 7:25 pm

Часть 1, часть 2 Этап 6. Изменяем GPO Сейчас пользователь John отредактирует GPO и после этого Alan просмотрит и одобрит сделанные изменения. Шаг 1. Залогиньтесь под аккаунтом John на компьютер с установленным GPMC и AGPM клиентом Шаг 2. Откройте GPMC, перейдите в Change Control и выберите там вкладку Controlled. Далее нажмите правой кнопкой на нужной групповой политике,

|

February 7, 2010 – 8:23 pm

Первая часть данной статьи тут. Этап 4. Делегируем пользователю John права на просмотр и редактирование групповых политик. Шаг 1. Откройте GPMC на компьютере где вы установили клиент AGPM. Шаг 2. Перейдите в раздел Change Control, далее выберите вкладку Domain Delegation и нажмите Add Шаг 3. Выберите пользователя John и в выпадающем меню выберите роль Editor. Нажмите OK

|

February 7, 2010 – 1:14 pm

Advanced Group Policy Management позволяет организациям внедрять контроль изменений и версий для групповых политик Active Directory. Это позволяет различных администраторам редактировать групповые политики и легко отслеживать данные изменения в дальнейшем. Данное руководство основано на файле AGPM_40_Шаг-by-Шаг_Guide.pdf который поставляется вместе с инсталляционными файлами ADPM v4, однако данная версия улучшена, потому что я добавил почти на каждый

|

Примеры использования

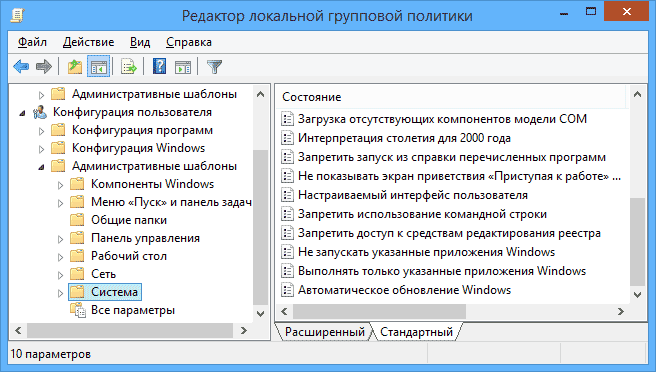

Перейдем к использованию редактора локальной групповой политики. Я покажу несколько примеров, которые позволят увидеть, как именно производятся настройки.

Разрешение и запрет запуска программ

Если вы пройдете в раздел Конфигурация пользователя — Административные шаблоны — Система, то там вы обнаружите следующие интересные пункты:

- Запретить доступ к средствам редактирования реестра

- Запретить использование командной строки

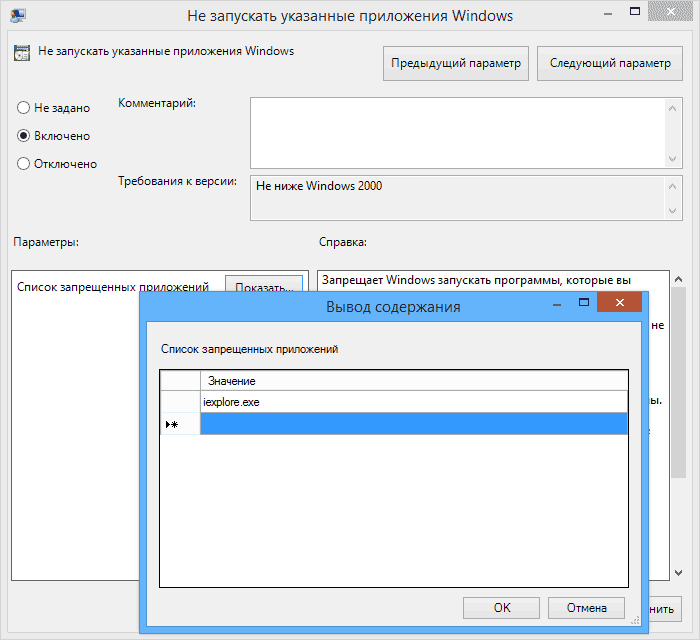

- Не запускать указанные приложения Windows

- Выполнять только указанные приложения Windows

Два последних параметра могут быть полезными даже обычному пользователю, далекому от системного администрирования. Кликните дважды по одному из них.

В появившемся окне установите «Включено» и нажмите по кнопке «Показать» около надписи «Список запрещенных приложений» или «Список разрешенных приложений», в зависимости от того, какой из параметров меняется.

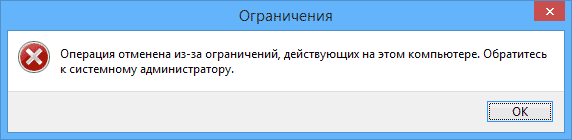

Укажите в строчках имена исполняемых файлов программ, запуск которых нужно разрешить или запретить и примените настройки. Теперь, при запуске программы, которая не разрешена, пользователь будет видеть следующее сообщение об ошибке «Операция отменена из-за ограничений, действующих на этом компьютере».

Изменение параметров контроля учетных записей UAC

В разделе Конфигурация компьютера — Конфигурация Windows — Параметры безопасности — Локальные политики — Параметры безопасности имеется несколько полезных настроек, одну из которых можно и рассмотреть.

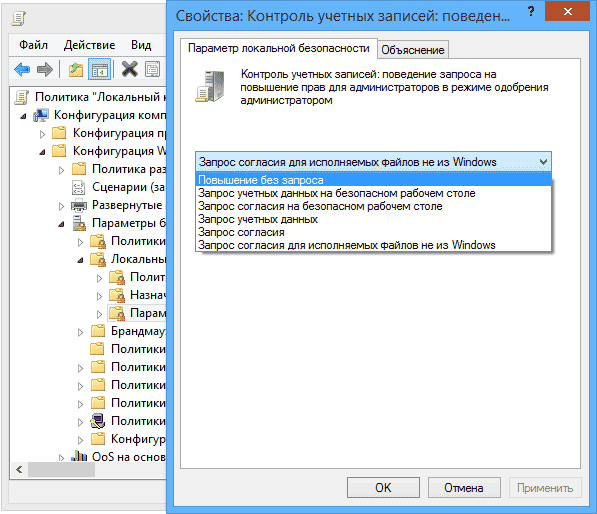

Выберите параметр «Контроль учетных записей: поведение запроса на повышение прав для администратора» и дважды кликните по нему. Откроется окно с параметрами этой опции, где по умолчанию стоит «Запрос согласия для исполняемых файлов не из Windows» (Как раз поэтому, всякий раз, при запуске программы, которая хочет изменить что-то на компьютере, у вас запрашивают согласие).

Вы можете вообще убрать подобные запросы, выбрав параметр «Повышение без запроса» (только этого лучше не делать, это опасно) или же, напротив, установить параметр «Запрос учетных данных на безопасном рабочем столе». В этом случае, при запуске программы, которая может внести изменения в системе (а также для установки программ) каждый раз потребуется вводить пароль учетной записи.

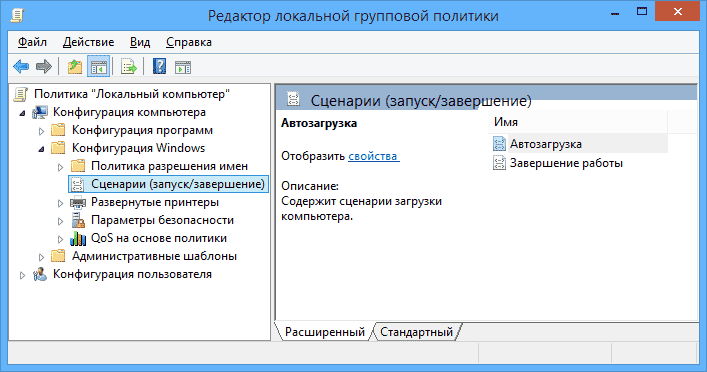

Сценарии загрузки, входа в систему и завершения работы

Еще одна вещь, которая может оказать полезной — скрипты загрузки и выключения, которые вы можете заставить выполняться с помощью редактора локальной групповой политики.

Это может пригодиться, например, для запуска раздачи Wi-Fi с ноутбука при включении компьютера (если вы реализовывали ее без сторонних программ, а создав Wi-Fi сеть Ad-Hoc) или выполнения операций резервного копирования при выключении компьютера.

В качестве скриптов можно использовать командные файлы .bat или же файлы сценариев PowerShell.

Сценарии загрузки и выключения находятся в Конфигурация компьютера — Конфигурация Windows — Сценарии.

Сценарии входа в систему и выхода — в аналогичном разделе в папке «Конфигурация пользователя».

Например, нам нужно создать сценарий, выполняемый при загрузке: дважды кликаем по «Автозагрузка» в сценариях конфигурации компьютера, нажимаем «Добавить» и указываем имя файла .bat, который следует выполнить. Сам файл должен находится в папке C:\WINDOWS\System32\GroupPolicy\Machine\Scripts\Startup (этот путь можно увидеть по нажатию кнопки «Показать файлы»).

В случае, если сценарий требует ввода каких-то данных пользователем, то на время его исполнения дальнейшая загрузка Windows будет приостановлена, до завершения работы скрипта.

Как зайти в Редактор локальной групповой политики Windows 10

Чтобы внести корректировки в работу десятой версии Винды, потребуется запустить сервис. В программе представлено несколько методов, как это организовать.

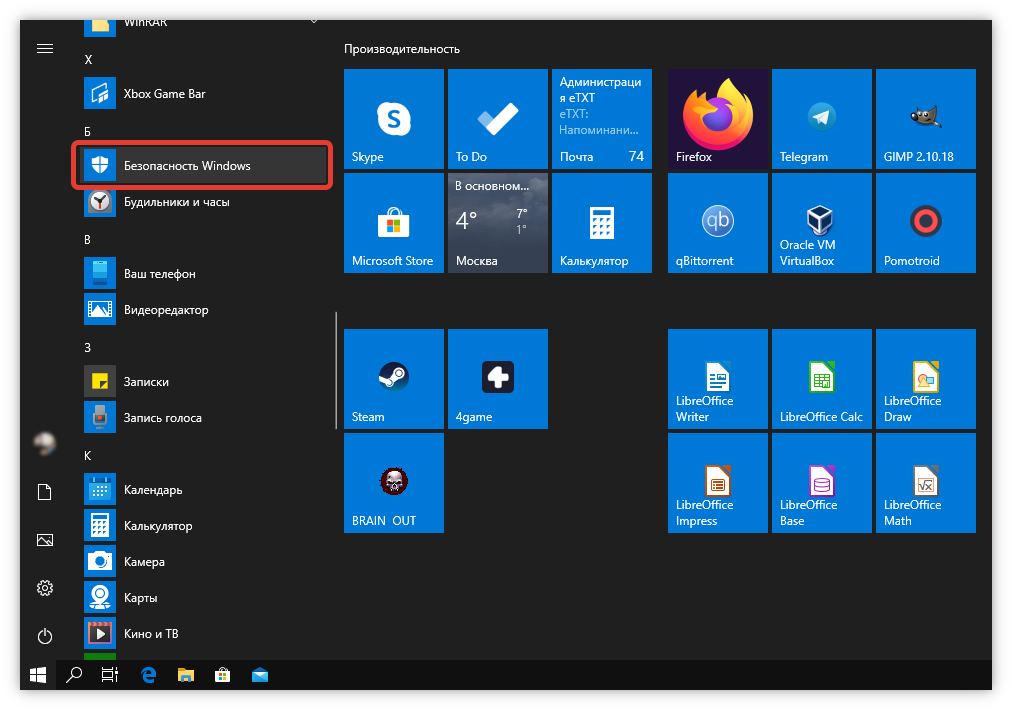

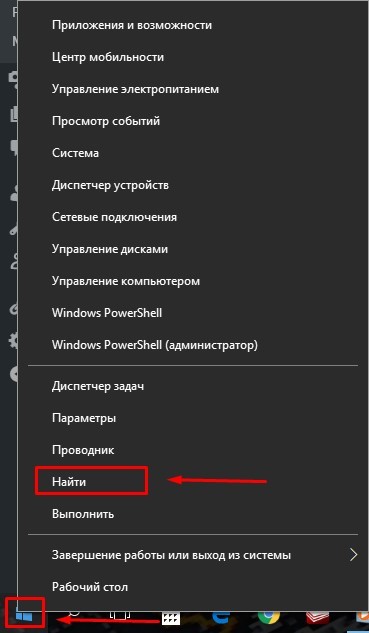

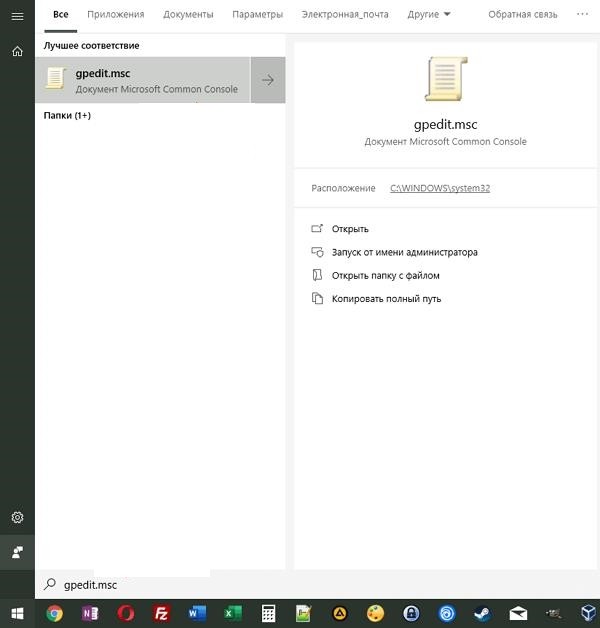

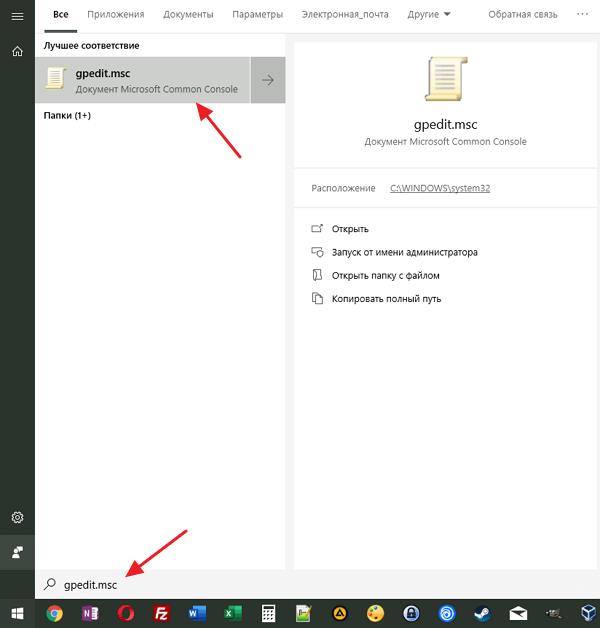

В меню Пуск и Поиск

Самый короткий путь зайти в утилиту – воспользоваться меню Пуск. Чтобы попасть в раздел системного приложения, нужно воспользоваться пошаговой инструкцией:

Запустить Пуск нажатием значка ПКМ на панели и выбрать «Найти».

Ввести в строку поиска запрос: gpedit.msc.

- Нажать значок лупы.

- В появившемся списке выбрать искомый вариант.

Далее пользователю останется включить соответствующие настройки системы.

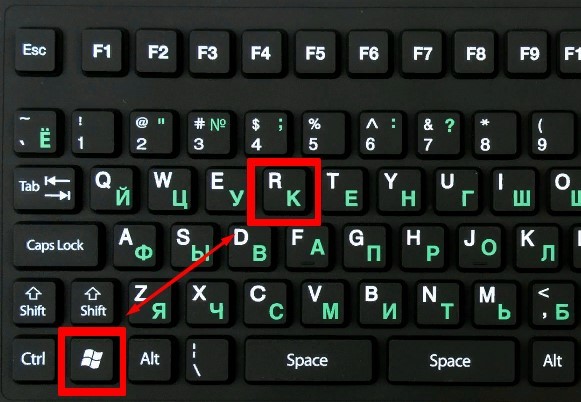

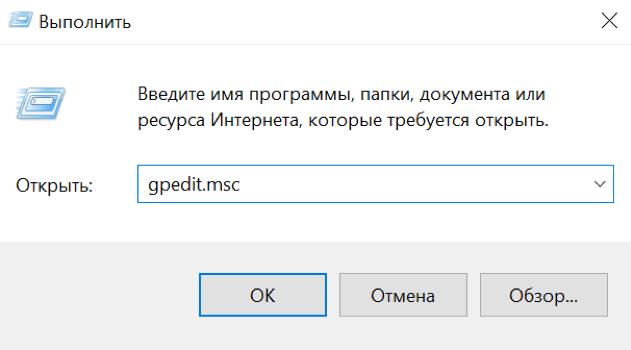

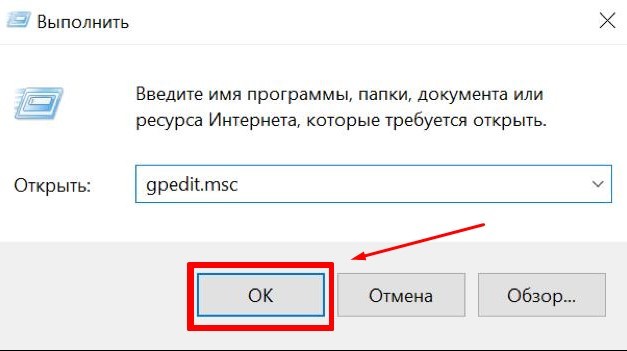

С помощью команды «Выполнить»

Считается самым простым вариантом для пользователей Виндовса версии Pro и Enterprise. Для запуска Local group policy editor достаточно воспользоваться следующей инструкцией:

Нажать: «Win + R».

Ввести в строку: gpedit.msc.

Нажать «Enter».

После выполнения действий на экране отобразится окно меню сервиса, в котором юзер может включить соответствующие параметры.

Через Проводник

Файловый менеджер в виде специальной панели, расположенной в левой части окна, предоставляет быстрый доступ к файловой системе устройства, в том числе к меню Редактора.

Воспользоваться Проводником можно по следующей схеме:

Нажать клавиши: «Win + E».

- Вставить: C:\Windows\System32\gpedit.msc.

- Нажать «Enter».

Эти действия позволят сразу запустить системный инструмент. Если юзеру нужен доступ к его файлу, тогда потребуется ввести значение: C:\Windows\System32\, затем прокрутить курсор мыши в самый низ перечня. В нем отобразится наименование gpedit.msc.

Не обязательно вводить полный модуль, достаточно указать значение: gpedit.msc, и оно также найдет Редактор, который отобразится в результатах.

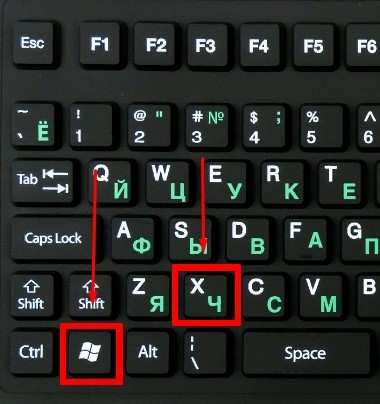

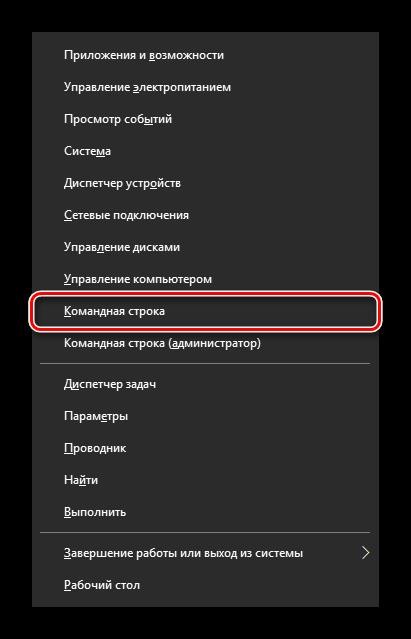

Командная строка или PowerShell

Открыть утилиту возможно через встроенный сервис или в консоли Виндовс PowerShell. Результат поиска будет в обоих инструментах одинаковым.

Чтобы найти службу редактирования ОС, нужно следовать инструкции:

Нажать: «Win + X».

Выбрать соответствующий пункт из списка.

Ввести: gpedit.msc. Нажать «Enter».

После на экране отобразится меню искомого элемента.

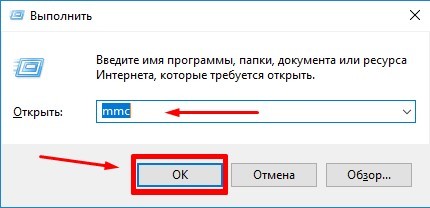

Открыть Редактор локальной групповой политики в качестве оснастки консоли управления

Еще один метод запуска с использованием инструмента «Майкрософт». Здесь утилита запустится в качестве оснастки консоли.

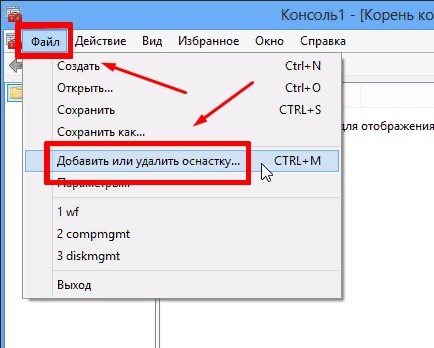

Пошаговый процесс:

Нажать: «Win + R».

Ввести команду: mmc.

- Нажать «Enter».

- Зайти в «Файл», выбрать «Добавить или удалить оснастку».

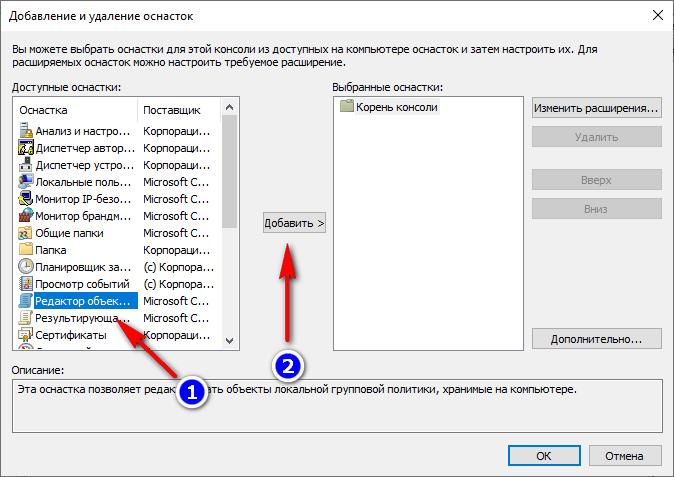

- В окне «Выбранные оснастки» включить «Редактор объектов групповой политики».

- Нажать «Добавить».

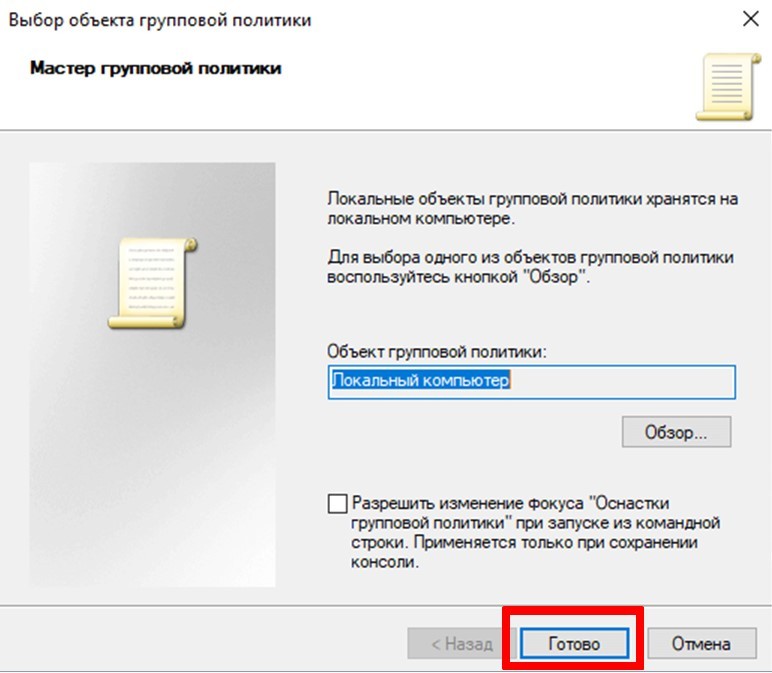

В следующем окне тапнуть «Готово».

Подтвердить действие.

Чтобы войти в Редактор, юзер должен щелкнуть ЛКМ по «Политика» – «Локальный компьютер».

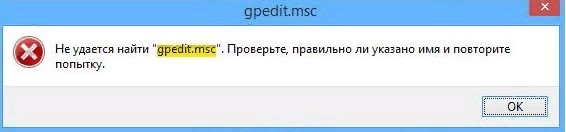

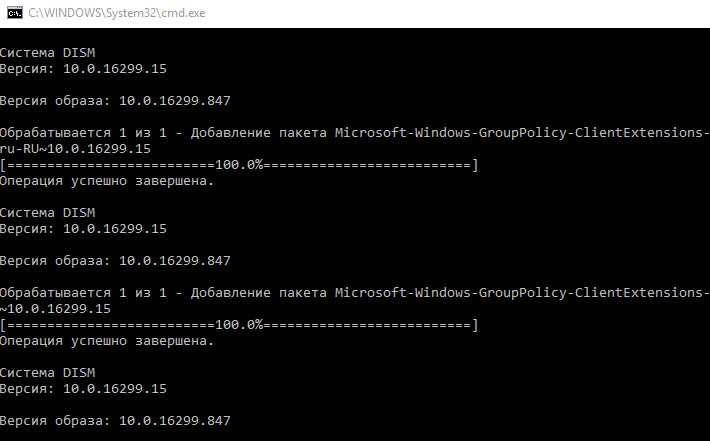

Открытие в Windows Home

По умолчанию Редактор политики установлен только в двух бизнес-версиях Виндовса. В Домашней ОС такой возможности нет.

Но пользователи могут вызвать утилиту и в этой версии, не используя сторонние приложения. Для запуска политики в версии Home достаточно воспользоваться одним пакетным файлом.

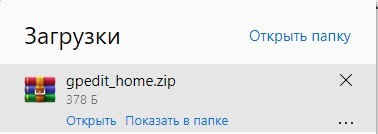

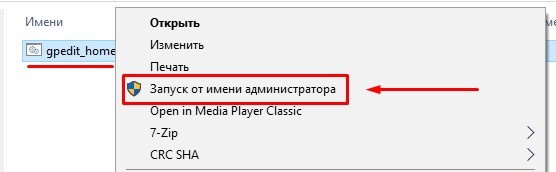

Пошаговая инструкция:

Распаковать данные в выбранную папку.

- Нажать ПКМ по нему.

- Выбрать «Запуск от имени Администратора».

Юзеру необходимо знать, что в этой версии не все политики будут доступны, так как функционал рассчитан на версии программы, для которых он предназначен.

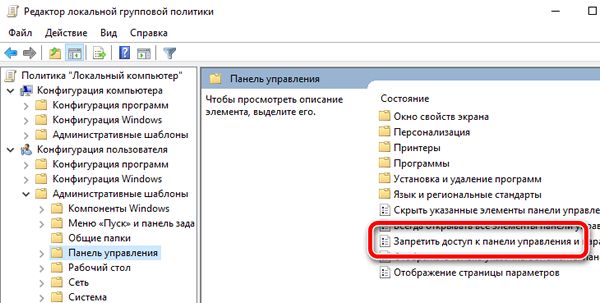

Запретить доступ к Панели управления

Панель управления – это центр всех настроек Windows, как безопасности, так и удобства использования. Однако, эти настройки могут оказаться действительно плохими в неопытных руках. Если компьютер будет использовать начинающий пользователь или вы не хотите, чтобы кто-то вмешивался в конфиденциальные настройки, вам определенно следует запретить доступ к Панели управления.

Для этого перейдите в указанное ниже место в редакторе групповой политики и дважды щелкните Запретить доступ к панели управления.

Конфигурация пользователя → Административные шаблоны → Панель управления

Здесь выберите опцию Включено, чтобы запретить доступ к Панели управления. Теперь опция Панели управления будет удалена из меню «Пуск», и никто не сможет получить к ней доступ из любого места, включая диалоговое окно «Выполнить».

Все параметры в Панели управления также будут скрыты, и доступ к ним любым другим способом покажет ошибку.

Компоненты GPO

Выделяют два компонента групповых политик — клиентский и серверный, т.е. формируется структура “клиент-сервер”.

Серверный компонент представляет оснастка MMC (Microsoft Management Console), предназначенная для настройки групповой политики. MMC можно использовать для создания политик, а также для контроля и управления административными шаблонами, настройками безопасности (установка ПО, скрипты и т.п.). Обобщенное название “возможностей” называется расширением. Каждое расширение может иметь дочернее расширение, которое разрешает добавление новых или удаление старых компонентов, а также их обновление.

Клиентский компонент получает и применяет настройки групповой политики. Клиентские расширения являются компонентами запускаемыми на клиентской ОС, которые отвечают за интерпретацию и обработку объектов групповой политики.

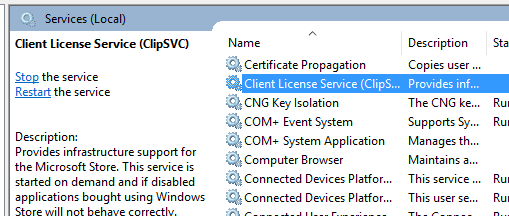

Для администрирования GPO используют оснастки MMC — Group Policy Management Console (GPMC) и Group Policy Management Editor.

Сценарии использования Active Directory GPO:

- Централизованная настройка пакета программ Microsoft Office.

- Централизованная настройка управлением питанием компьютеров.

- Настройка веб-браузеров и принтеров.

- Установка и обновление ПО.

- Применение определенных правил в зависимости от местоположения пользователя.

- Централизованные настройки безопасности.

- Перенаправление каталогов в пределах домена.

- Настройка прав доступа к приложениям и системным программам.

Запретить пользователям устанавливать программы

Очистка компьютера, зараженного вредоносным ПО, может занять некоторое время. Чтобы пользователи не устанавливали зараженное программное обеспечение, вам следует отключить установщик Windows в групповой политике.

Перейдите в указанное ниже место и дважды щелкните Запретить установки пользователям

Конфигурация компьютера → Административные шаблоны → Компоненты Windows → Установщик Windows

Выберите здесь вариант Включено и выберите Скрыть установки для пользователей в раскрывающемся меню на панели «Параметры» ниже.

Теперь пользователи не смогут устанавливать новые программы на ПК. Хотя они по-прежнему смогут загружать или перемещать их в хранилище ПК.

Создание и редактирование объектов групповой политики

Используя оснастку «Управление групповой политикой» вы можете создавать и редактировать объекты групповой политики, а также комментарии к ним для упрощения их мониторинга, удалять объекты групповых политик и проводить поиск среди существующих объектов. Рассмотрим подробно каждое из вышеперечисленных действий:

Создание объекта групповой политики с комментарием

Один или несколько параметров групповой политики, который применяется к одному или нескольким пользователям или компьютерам, обеспечивая конкретную конфигурацию, называется объектом групповой политики. Для того чтобы создать новый объект групповой политики, выполните следующие действия:

- В оснастке «Управление групповой политикой» разверните узел лес, домен, название вашего домена и выберите контейнер «Объекты групповой политики». Именно в этом контейнере будут храниться все объекты групповой политики, которые вы будете создавать;

- Щелкните правой кнопкой мыши на данном контейнере и из контекстного меню выберите команду «Создать», как изображено ниже:

- В диалоговом окне «Новый объект групповой политики» введите название объекта в поле «Имя», например, «Корпоративные требования» и нажмите на кнопку «ОК».

Редактирование объекта групповой политики

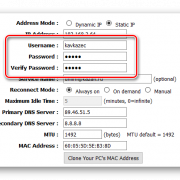

После того как объект групповой политики будет создан, для того чтобы настроить определенную конфигурацию данного объекта, вам нужно указать параметры групповой политики при помощи оснастки «Редактор управления групповыми политиками». Допустим, нужно отключить Windows Media Center, средство звукозаписи, а также ссылку «Игры» в меню «Пуск». Для этого выполните следующие действия:

- Выберите созданный ранее объект групповой политики, нажмите на нем правой кнопкой мыши и из контекстного меню выберите команду «Изменить»;

- Разверните узел Конфигурация пользователя/Политики/Административные шаблоны/Компоненты Windows/Windows Media Center;

- Откройте свойства параметра политики «Не запускать Windows Media Center» и установите переключатель на опцию «Включить». В поле комментарий введите свой комментарий, например, «В связи с корпоративными требованиями не разрешается данным пользователям использовать текущее приложение» и нажмите на кнопку «ОК».

- Повторите аналогичные действия для параметров политик «Запретить выполнение программы «Звукозапись»» и «Удалить ссылку «Игры» из меню «Пуск»» из узла Конфигурация пользователя/Политики/Административные шаблоны/Меню «Пуск» и панель задач.

- Закройте редактор управления групповыми политиками.

Также, если вы создаете много объектов групповых политик, для вас окажется удобной возможность добавления комментариев к самим объектам групповых политик. Для добавления комментария к GPO, выполните следующие действия:

- Выберите созданный ранее объект групповой политики, нажмите на нем правой кнопкой мыши и из контекстного меню выберите команду «Изменить»;

- В дереве консоли оснастки «Редактор управления групповыми политиками» нажмите правой кнопкой мыши на корневом узле и из контекстного меню выберите команду «Свойства»;

- В диалоговом окне «Свойства: имя объекта групповой политики» перейдите на вкладку «Комментарий» и введите примечание для вашего GPO, например, «Этот объект групповой политики запрещает указанным пользователям использовать мультимедийные приложения, а также игры в организации»;

Рис. 8. Добавление комментария для объекта групповой политики

- Нажмите на кнопку «ОК», а затем закройте оснастку «Редактор управления групповыми политиками».