Что такое модель osi и какие протоколы она использует

Содержание:

- Сервисы IP

- Схема [ править ]

- Набор протоколов в OSI:

- 1. Протоколы физического уровня модели OSI:

- 2. Протоколы канального уровня модели OSI:

- 3. Протоколы сетевого уровня модели OSI:

- 4. Протоколы транспортного уровня модели OSI:

- 5. Протоколы сеансового уровня модели OSI:

- 6. Протоколы представления уровня модели OSI:

- 7. Протоколы прикладного уровня модели OSI:

- Формат заголовка IP-пакета

- Пакет

- Схема URI

- Пример диалога

- Вариации

- История

- Приложения

- Уровни OSI

Сервисы IP

IP также, как и Ethernet обеспечивают передачи данных без гарантии доставки, не гарантируется как доставка, так и порядок следования сообщений. Протокол Ip так же как и Ethernet использует передачу данных без установки соединения.

IP пакет просто отправляется в сеть в надежде, что он дойдет до получателя, если пакет по каким-то причинам не дошел, не предпринимается никаких попыток оповестить отправителя, и также не предпринимается попыток запросить этот пакет снова. Считается, что ошибка должна быть исправлена протоколами, которые находятся на вышестоящих уровнях.

Задачей IP является объединение сети, построенных на основе разных технологий канального уровня, которые могут значительно отличаться друг от друга в одну крупную объединенную сеть, в которой компьютеры могут свободно общаться друг с другом не взирая на различия конкретной сетевой технологии. Вторая важная задача протокола IP, это маршрутизация, то есть поиск маршрута от отправителя к получателю в крупной составной сети через промежуточные узлы маршрутизаторы. Также IP обеспечивает необходимое качество обслуживания.

Схема [ править ]

Содержимое записей в поддереве регулируется схемой каталога , набором определений и ограничений, касающихся структуры дерева информации каталога (DIT).

Схема сервера каталогов определяет набор правил, которые управляют видами информации, которую может хранить сервер. Он имеет ряд элементов, в том числе:

- Синтаксис атрибутов — предоставляет информацию о типе информации, которая может храниться в атрибуте.

- Правила сопоставления — предоставьте информацию о том, как проводить сравнения со значениями атрибутов.

- Использование правила сопоставления — укажите, какие типы атрибутов могут использоваться вместе с конкретным правилом сопоставления.

- Типы атрибутов — определяют идентификатор объекта (OID) и набор имен, которые могут относиться к заданному атрибуту, и связывают этот атрибут с синтаксисом и набором правил сопоставления.

- Классы объектов. Определите именованные коллекции атрибутов и классифицируйте их по наборам обязательных и дополнительных атрибутов.

- Формы имени — Определите правила для набора атрибутов, которые должны быть включены в RDN для записи.

- Правила содержимого — определяют дополнительные ограничения для классов объектов и атрибутов, которые могут использоваться вместе с записью.

- Правило структуры — Определите правила, которые управляют видами подчиненных статей, которые может иметь данная статья.

Атрибуты — это элементы, отвечающие за хранение информации в каталоге, а схема определяет правила, для которых атрибуты могут использоваться в записи, типы значений, которые могут иметь эти атрибуты, и то, как клиенты могут взаимодействовать с этими значениями.

Клиенты могут узнать об элементах схемы, которые поддерживает сервер, получив соответствующую подстатью подсхемы.

Схема определяет классы объектов . Каждая запись должна иметь атрибут objectClass, содержащий именованные классы, определенные в схеме. Определение схемы классов статьи определяет, какой тип объекта может представлять статья — например, человека, организацию или домен. Определения класса объектов также определяют список атрибутов, которые должны содержать значения, и список атрибутов, которые могут содержать значения.

Например, запись, представляющая человека, может принадлежать к классам «верхний» и «человек». Членство в классе «person» потребует, чтобы запись содержала атрибуты «sn» и «cn», а также позволило бы записи также содержать «userPassword», «phoneNumber» и другие атрибуты. Поскольку записи могут иметь несколько значений ObjectClasses, каждая запись имеет комплекс необязательных и обязательных наборов атрибутов, сформированных из объединения классов объектов, которые она представляет. ObjectClasses могут быть унаследованы, и одна запись может иметь несколько значений ObjectClasses, которые определяют доступные и обязательные атрибуты самой записи.Параллельно схеме объектного класса является определение класса и его экземпляр в объектно-ориентированном программировании., представляющие объектный класс LDAP и запись LDAP соответственно.

Серверы каталогов могут публиковать схему каталогов, управляющую записью, на базовом DN, заданном операционным атрибутом записи subschemaSubentry. ( Операционный атрибут описывает работу каталога, а не информацию о пользователе, и возвращается из поиска только тогда, когда он явно запрошен.)

Администраторы сервера могут добавлять дополнительные записи схемы в дополнение к предоставленным элементам схемы. Схема для представления отдельных людей в организациях называется схемой белых страниц .

Набор протоколов в OSI:

Пора рассказать на мой взгляд самое интересное, это распределение протоколов по уровням модели OSI, тут будут описаны самые основные протоколы, так как, их очень много.

1. Протоколы физического уровня модели OSI:

- Ethernet — Протокол для работы кабеля Ethernet, или кабеля для интернета;

- GSM — Протокол для работы со сотовой связи;

- 802.11 — Протокол для работы Wi-Fi;

- USB — Протокол для работы шины в компьютере или флешки;

- IrDA — Протокол для работы с инфракрасным портом;

- Bluetooth — Протокол для работы с Bluetooth;

2. Протоколы канального уровня модели OSI:

- Ethernet — Протокол самого кабеля интернет;

- Frame Relay — Протокол для передачи сотовой связи;

- PPP — Протокол передачи данных один на один, между двумя компьютерами;

3. Протоколы сетевого уровня модели OSI:

- IPv4 — Протокол для работы IP адресов версии четыре;

- IPv6 — Протокол для работы IP адресов версии шесть;

- ICMP — Протокол для ошибок в сотовой связи;

- RiP — Протокол позволяет маршрутизаторам быстро и динамически находить путь;

4. Протоколы транспортного уровня модели OSI:

- TCP — Протокол который отправляет пакет проверяя, но медленно, используется для сайтов;

- UDP — Протокол который отправляет пакет не проверяя, но быстро, используется в онлайн играх;

5. Протоколы сеансового уровня модели OSI:

- PPTP — Протокол для туннельного соединена с компьютер на компьютер или VPN;

- L2TP — Подобный протокол PPTP

- SSH — Протокол позволяет производить удалённое управление операционной системой;

6. Протоколы представления уровня модели OSI:

- SSL — Криптографический протокол для безопасного соединения;

- XDR — Протокол позволяет организовать не зависящую от платформы передачу данных между компьютерами в гетерогенных сетях;

7. Протоколы прикладного уровня модели OSI:

- HTTP — Протокол для передачи гипертекста или HTML;

- FTP, TFTP, SFTP — Протоколы для передачи файлов;

- TELNET — Протокол для уделённого управления другим компьютером;

- DHCP — Протокол для автоматического получение IP адреса;

- IRC — Протокол для обмена сообщениями в режиме реального времени;

- SNMP — Протокол для управление устройствам в IP-ситах;

- DNS — Протокол позволяющий получать информацию о доменах;

- BitTorrent — Пиринговый (P2P) сетевой протокол для кооперативного обмена файлами через Интернет;

- SMTP, POP3, IMAP4— Протоколы для отправки, доставки электронной почты;

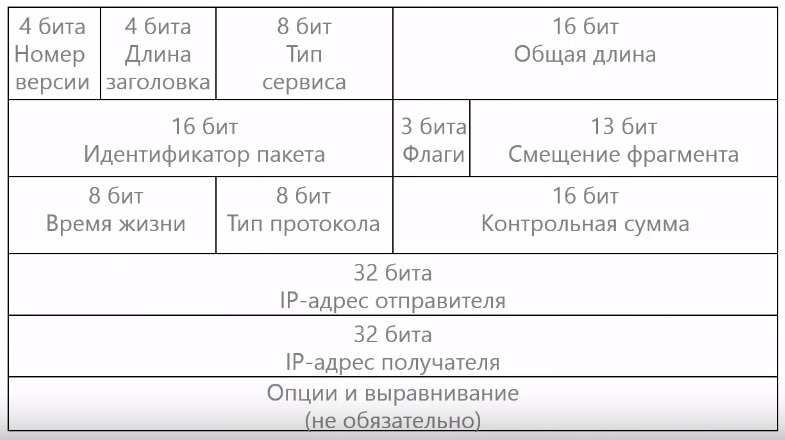

Формат заголовка IP-пакета

Для того чтобы понять, как протокол IP реализует эту задачу, рассмотрим формат заголовка IP пакета.

Номер версии

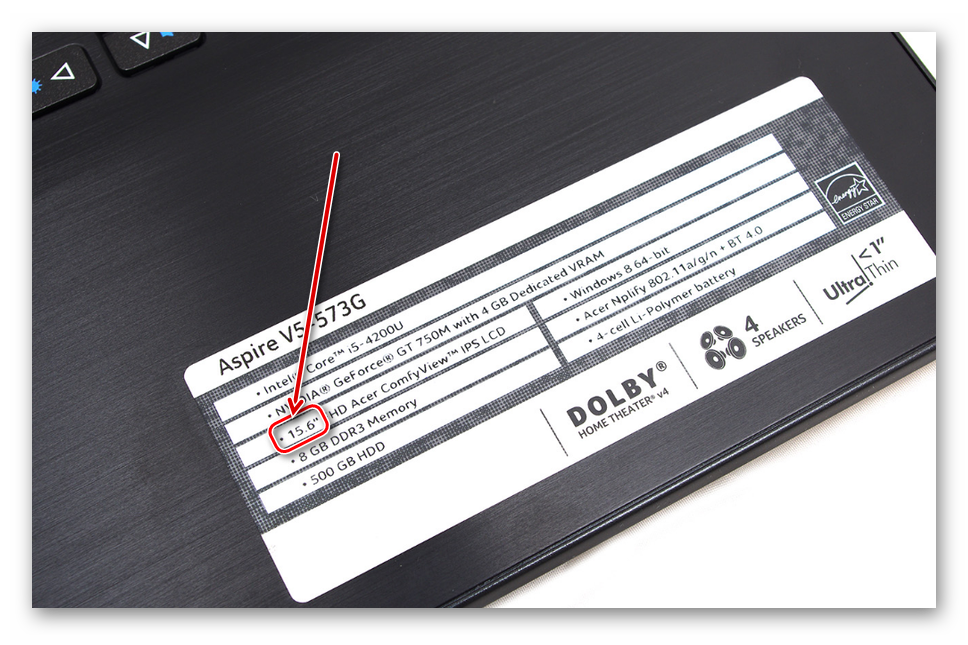

Первое поле номер версии. Сейчас используется две версии протокола IP 4 и 6. Большая часть компьютеров использует IPv4. Длина адреса в этой версии 4 байта. Формат адреса IP версии 4 мы рассматривали подробно. Проблема в том, что адресов IPv4, четыре с небольшим миллиарда, что уже сейчас не хватает для всех устройств в сети, а в будущем точно не хватит. Поэтому была предложена новая версия IPv6 в которой длина IP адреса составляет 16 байт. Сейчас эта версия вводится в эксплуатацию, но процесс занимает очень долгое время.

Длина заголовка

Следующее поле длина заголовка. В отличии от Ethernet заголовок IP включает обязательные поля, а также может включать дополнительные поля, которые называются опции. В поле длина заголовка записывается полная длина, как обязательной части, так и опции.

Тип сервиса

Следующее поле тип сервиса. Это поле нужно для обеспечения необходимого качества обслуживания, но сейчас на практике используется очень редко.

Общая длина

Следующее поле общая длина. Общая длина содержит длину всего IP пакета, включая заголовок и данные. Максимальная длина пакета 65 535 байт, но на практике такие большие пакеты не используются, а максимальный размер ограничен размером кадра канального уровня, а для Ethernet это 1 500 байт. В противном случае для передачи одного IP пакета необходимо было бы несколько кадров канального уровня что неудобно.

Время жизни

Дальше идет поле время жизни. Время жизни Time To Live или TTL — это максимальное время в течение которого пакет может перемещаться по сети. Оно введено для того чтобы пакеты не гуляли по сети бесконечно, если в конфигурации сети возникла какая-то ошибка. Например, в результате неправильной настройке маршрутизаторов в сети, может образоваться петля. Раньше, время жизни измерялось в секундах, но сейчас маршрутизаторы обрабатывают пакет значительно быстрее чем за секунду, поэтому время жизни уменьшается на единицу на каждом маршрутизаторе, и оно измеряется в количествах прохождения через маршрутизаторы по-английски (hop) от слова прыжок. Таким образом название время жизни сейчас стало уже некорректным.

Тип протокола

После времени жизни, указывается тип протокола следующего уровня. Это поле необходимо для реализации функции мультиплексирования и демультиплексирования, то есть передачи с помощью протокола IP данных от разных протоколов следующего уровня. В этом поле указывается код протокола следующего уровня, некоторые примеры кодов для TCP код 6, UDP — 17 и ICMP — 1.

Контрольная сумма

Затем идет контрольная сумма, которая используется для проверки правильности доставки пакета, если при проверке контрольные суммы обнаруженные ошибки, то пакет отбрасывается, никакой информации отправителю пакета не отправляется. Контрольная сумма рассчитывается только по заголовку IP пакета и она пересчитывается на каждом маршрутизаторе из-за того что данные в заголовке меняются. Как минимум изменяется время жизни пакета, а также могут измениться некоторые опции.

IP адрес получателя и отправителя

После контрольной суммы идут IP адрес отправителя, и IP адрес получателя. В IPv4 длина IP адреса четыре байта, 32 бита на этом обязательная часть IP заголовка заканчивается, после этого идут не обязательные поля которые в IP называются опции.

Опции

Некоторые примеры опций. Для диагностики работы сети используется опция — записать маршрут, при которой в IP пакет записывается адрес каждого маршрутизатора через которую он проходит.

И опция — временные метки, при установке которой, каждый маршрутизатор записывает время прохождения пакеты.

Также опции позволяют отказаться от автоматической маршрутизации, и задать маршрут отправитель:

- Это может быть жесткая маршрутизация, где в пакете явно указывается перечень маршрутизаторов через которые необходимо пройти.

- И свободные маршрутизации в этом случае указываются только некоторые маршрутизаторы, через которые пакет должен пройти обязательно, также при необходимости он может пройти через другие маршрутизаторы.

Опции в заголовке IP может быть несколько и они могут иметь разный размер. В то же время длина IP заголовка должна быть кратна 32, поэтому при необходимости, в конце IP заголовок заполняются нулями до выравнивание по границе 32 бита. Следует отметить, что сейчас опции в заголовке IP почти не используются.

В статье был рассмотрен протокол IP (Internet Protocol) — протокол межсетевого взаимодействия. Протокол IP является основой интернета. В OSI находится на сетевом уровне.

Пакет

IP-пакет — форматированный блок информации, передаваемый по компьютерной сети, структура которого определена протоколом IP. Соединения компьютерных сетей, не поддерживающие IP-пакеты, такие как традиционные соединения типа «точка-точка» в телекоммуникациях, просто передают данные в виде последовательности байтов, символов или битов. При использовании пакетного форматирования сеть может передавать длинные сообщения более надежно и эффективно.

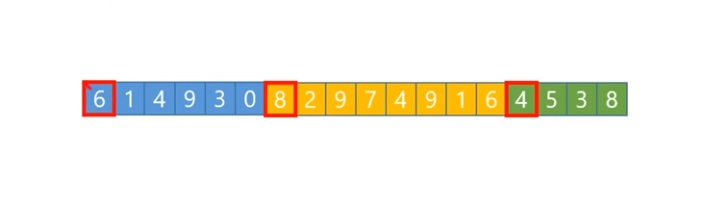

Версия 4 (IPv4)

| Октет | 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 | 10 | 11 | 12 | 13 | 14 | 15 | 16 | 17 | 18 | 19 | 20 | 21 | 22 | 23 | 24 | 25 | 26 | 27 | 28 | 29 | 30 | 31 |

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Версия | IHL | Differentiated Services Code Point | ECN | Длина пакета | |||||||||||||||||||||||||||

| 4 | Идентификатор | Флаги | Смещение фрагмента | ||||||||||||||||||||||||||||

| 8 | Время жизни (TTL) | Протокол | Контрольная сумма заголовка | ||||||||||||||||||||||||||||

| 12 | IP-адрес отправителя | ||||||||||||||||||||||||||||||

| 16 | IP-адрес получателя | ||||||||||||||||||||||||||||||

| 20 | Параметры (от 0 до 10 32-битных слов) | ||||||||||||||||||||||||||||||

| Данные |

- Версия — для IPv4 значение поля должно быть равно 4.

- IHL — (Internet Header Length) длина заголовка IP-пакета в 32-битных словах (dword). Именно это поле указывает на начало блока данных (англ. payload — полезный груз) в пакете. Минимальное корректное значение для этого поля равно 5.

- Длина пакета — (Total Length) длина пакета в октетах, включая заголовок и данные. Минимальное корректное значение для этого поля равно 20, максимальное — 65 535.

- Идентификатор — (Identification) значение, назначаемое отправителем пакета и предназначенное для определения корректной последовательности фрагментов при сборке пакета. Для фрагментированного пакета все фрагменты имеют одинаковый идентификатор.

- 3 бита флагов. Первый бит должен быть всегда равен нулю, второй бит DF (don’t fragment) определяет возможность фрагментации пакета и третий бит MF (more fragments) показывает, не является ли этот пакет последним в цепочке пакетов.

- Смещение фрагмента — (Fragment Offset) значение, определяющее позицию фрагмента в потоке данных. Смещение задается количеством восьмибайтовых блоков, поэтому это значение требует умножения на 8 для перевода в байты.

- Время жизни (TTL) — число маршрутизаторов, которые может пройти этот пакет. При прохождении маршрутизатора это число уменьшается на единицу. Если значение этого поля равно нулю, то пакет должен быть отброшен, и отправителю пакета может быть послано сообщение Time Exceeded (ICMP тип 11 код 0).

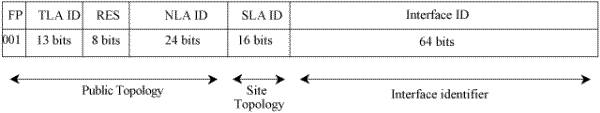

Версия 6 (IPv6)

| Позиция в октетах | 1 | 2 | 3 | |||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Позиция в битах | 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 | 10 | 11 | 12 | 13 | 14 | 15 | 16 | 17 | 18 | 19 | 20 | 21 | 22 | 23 | 24 | 25 | 26 | 27 | 28 | 29 | 30 | 31 | |

| Версия | Класс трафика | |||||||||||||||||||||||||||||||

| 4 | 32 | Длина полезной нагрузки | След. заголовок | Число переходов | ||||||||||||||||||||||||||||

| 8 | 64 | IP-адрес отправителя | ||||||||||||||||||||||||||||||

| 12 | 96 | |||||||||||||||||||||||||||||||

| 16 | 128 | |||||||||||||||||||||||||||||||

| 20 | 160 | |||||||||||||||||||||||||||||||

| 24 | 192 | IP-адрес получателя | ||||||||||||||||||||||||||||||

| 28 | 224 | |||||||||||||||||||||||||||||||

| 32 | 256 | |||||||||||||||||||||||||||||||

| 36 | 288 |

- Версия — для IPv6 значение поля должно быть равно 6.

- Класс трафика — определяет приоритет трафика (QoS, класс обслуживания).

- Метка потока — уникальное число, одинаковое для однородного потока пакетов.

- Длина полезной нагрузки — длина данных в октетах (заголовок IP-пакета не учитывается).

- Следующий заголовок — задаёт тип расширенного заголовка (англ. IPv6 extension), который идёт следующим. В последнем расширенном заголовке поле Next header задаёт тип транспортного протокола (TCP, UDP и т. д.) и определяет следующий инкапсулированный уровень.

- Число переходов — максимальное число маршрутизаторов, которые может пройти пакет. При прохождении маршрутизатора это значение уменьшается на единицу и по достижении нуля пакет отбрасывается.

Схема URI

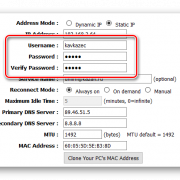

Существует схема унифицированного идентификатора ресурса (URI) LDAP , которую клиенты поддерживают в разной степени, и серверы возвращают ее в отсылках и ссылках на продолжение (см. RFC 4516):

ldap://host:port/DN?attributes?scope?filter?extensions

Большинство компонентов, описанных ниже, не являются обязательными.

- host — это полное доменное имя или IP-адрес сервера LDAP для поиска.

- порт — сетевой порт ( порт по умолчанию 389) сервера LDAP.

- DN — это отличительное имя для использования в качестве базы поиска.

- Атрибуты — это список извлекаемых атрибутов, разделенных запятыми.

- scope определяет область поиска и может быть «базовой» (по умолчанию), «одной» или «дополнительной».

- filter — это поисковый фильтр. Например, как определено в RFC 4515.

- Расширения — это расширения формата URL LDAP.

Например, « » относится ко всем атрибутам пользователя в записи Джона Доу в , в то время как « » выполняет поиск записи на сервере по умолчанию (обратите внимание на тройную косую черту, опуская хост, и двойной вопросительный знак, опуская атрибуты). Как и в других URL-адресах, специальные символы должны быть закодированы в процентах .. Существует аналогичная нестандартная схема URI для LDAP через SSL

Не следует путать LDAP с TLS, что достигается с помощью операции StartTLS по стандартной схеме.

Существует аналогичная нестандартная схема URI для LDAP через SSL. Не следует путать LDAP с TLS, что достигается с помощью операции StartTLS по стандартной схеме.

Пример диалога

C: <open connection>

S: * OK IMAP4rev1 Service Ready

C: a001 login mrc secret

S: a001 OK LOGIN completed

C: a002 select inbox

S: * 18 EXISTS

S: * FLAGS (\Answered \Flagged \Deleted \Seen \Draft)

S: * 2 RECENT

S: * OK Message 17 is the first unseen message

S: * OK UIDs valid

S: a002 OK SELECT completed

C: a003 fetch 12 full

S: * 12 FETCH (FLAGS (\Seen) INTERNALDATE "17-Jul-1996 02:44:25 -0700"

RFC822.SIZE 4286 ENVELOPE ("Wed, 17 Jul 1996 02:23:25 -0700 (PDT)"

"IMAP4rev1 WG mtg summary and minutes"

(("Terry Gray" NIL "gray" "cac.washington.edu"))

(("Terry Gray" NIL "gray" "cac.washington.edu"))

(("Terry Gray" NIL "gray" "cac.washington.edu"))

((NIL NIL "imap" "cac.washington.edu"))

((NIL NIL "minutes" "CNRI.Reston.VA.US")

("John Klensin" NIL "KLENSIN" "MIT.EDU")) NIL NIL

"<B27397-0100000@cac.washington.edu>")

BODY ("TEXT" "PLAIN" ("CHARSET" "US-ASCII") NIL NIL "7BIT" 3028

92))

S: a003 OK FETCH completed

C: a004 fetch 12 body

S: * 12 FETCH (BODY {342}

S: Date: Wed, 17 Jul 1996 02:23:25 -0700 (PDT)

S: From: Terry Gray <gray@cac.washington.edu>

S: Subject: IMAP4rev1 WG mtg summary and minutes

S: To: imap@cac.washington.edu

S: cc: minutes@CNRI.Reston.VA.US, John Klensin <KLENSIN@MIT.EDU>

S: Message-Id: <B27397-0100000@cac.washington.edu>

S: MIME-Version: 1.0

S: Content-Type: TEXT/PLAIN; CHARSET=utf-8

S:

S: )

S: a004 OK FETCH completed

C a005 store 12 +flags \deleted

S: * 12 FETCH (FLAGS (\Seen \Deleted))

S: a005 OK +FLAGS completed

C: a006 logout

S: * BYE IMAP4rev1 server terminating connection

S: a006 OK LOGOUT completed

Вариации

Большая часть операций с сервером остается на усмотрение разработчика или администратора. Соответственно, серверы могут быть настроены для поддержки широкого спектра сценариев.

Например, хранилище данных на сервере не указано — сервер может использовать плоские файлы, базы данных или просто быть шлюзом к другому серверу. Контроль доступа не стандартизирован, хотя над этим ведутся работы и есть широко используемые модели. Пароли пользователей могут храниться в их записях или в другом месте. Сервер может отказаться выполнять операции, когда пожелает, и наложить различные ограничения.

Большинство частей LDAP являются расширяемыми. Примеры: Можно определить новые операции. Элементы управления могут изменять запросы и ответы, например, запрашивать отсортированные результаты поиска. Можно определить новые области поиска и методы привязки. Атрибуты могут иметь параметры, которые могут изменять их семантику.

История

Понимание телекоммуникационными компаниями требований к справочникам было хорошо развито после 70 лет создания и управления телефонными справочниками. Эти компании представили концепцию служб каталогов для информационных технологий и компьютерных сетей , и их вклад в разработку завершился всеобъемлющей спецификацией X.500 , набором протоколов, разработанным Международным союзом электросвязи (ITU) в 1980-х годах.

Доступ к службам каталогов X.500 традиционно осуществлялся через протокол доступа к каталогам X.500 (DAP), для которого требовался стек протоколов взаимодействия открытых систем (OSI) . Изначально LDAP задумывался как облегченный альтернативный протокол для доступа к службам каталогов X.500 через более простой (и теперь широко распространенный) стек протоколов TCP / IP . Эта модель доступа к каталогам была заимствована из протоколов DIXIE и Directory Assistance Service .

Протокол был первоначально создан Тим Хоус в Университете штата Мичиган , Стив Kille из ISODE Limited, Колин Роббинс из Nexor и Wengyik Ён из Performance Systems International , около 1993 года в качестве преемника Dixie и DAS . Марк Уол из Critical Angle Inc., Тим Хоус и Стив Килле начали работу в 1996 году над новой версией LDAP, LDAPv3, под эгидой Инженерной группы Интернета (IETF). Протокол LDAPv3, впервые опубликованный в 1997 году, заменил LDAPv2 и добавил поддержку расширяемости, интегрировал простой уровень аутентификации и безопасности и лучше согласовал протокол с версией X.500 1993 года. Дальнейшее развитие самих спецификаций LDAPv3 и многочисленных расширений, добавляющих функции LDAPv3, было осуществлено через IETF .

На ранних этапах разработки LDAP он был известен как Lightweight Directory Browsing Protocol , или LDBP . Он был переименован с расширением области действия протокола, выходящей за рамки просмотра и поиска каталогов, и теперь включает функции обновления каталогов. Ему было дано название Lightweight, потому что он не требовал такой интенсивной работы в сети, как его предшественник DAP, и, таким образом, был более легко реализован через Интернет из-за относительно небольшого использования полосы пропускания.

LDAP повлиял на последующие Интернет-протоколы, включая более поздние версии X.500, каталог с поддержкой XML (XED), язык разметки службы каталогов (DSML), язык разметки предоставления услуг (SPML) и протокол определения местоположения службы (SLP). Он также используется в качестве основы для Microsoft «s Active Directory .

Приложения

Сегодня LDAP используется во многих областях, например:

- в программном обеспечении адресной книги, таком как Apple Address Book , HCL Notes , Microsoft Outlook , Mozilla Thunderbird , Novell Evolution , OpenOffice.org и LibreOffice — создание форм писем и почтовая программа The Bat

- в программном обеспечении для управления пользователями, таком как NetIQ eDirectory , Apple Open Directory , POSIX Accounts, Microsoft Active Directory Service

- в программном обеспечении аутентификации, таком как PAM

- для управления данными пользователей для серверов SMTP , POP и IMAP, а также на следующих почтовых серверах : postfix , qmail , exim , Lotus Domino , sendmail , Cyrus , Courier ; в соответствующем Aufsätzen SpamAssassin и Amavisd .

LDAP и иерархические базы данных

LDAP действует как интерфейс к иерархическим базам данных . Сам по себе LDAP — это не база данных, а просто протокол для связи.

Потенциальные проблемы

Язык запроса

LDAP не поддерживает все реляционные операции :

- (выбор столбца): поддерживается, но только без создания вычисляемых атрибутов

- ( строки): поддерживается

- ( ): не поддерживается

- Переименование столбца (Rename, AS): не поддерживается (нет оператора « Dereference this DN», поэтому нет самосоединения )

- (GROUP BY): должна быть закодирована с помощью циклов в клиенте.

В отличие от SQL , язык запросов LDAP не является алгеброй, потому что ему не хватает замыкания : результаты запросов из запросов LDAP — это не деревья LDAP, а наборы узлов ; следовательно, язык запросов LDAP не может применяться к результатам LDAP для их уточнения.

Усилить

Авторизация и аутентификация

Протокол LDAP и сервер LDAP оптимизированы для аутентификации (проверки пароля), авторизации (проверки прав) и поиска в адресной книге. Быстрое подключение и отключение, простой структурированный протокол и лаконичный язык запросов обеспечивают быструю обработку.

Быстрый доступ для чтения

Из-за ненормализованного хранилища данных ко всем данным записи данных LDAP можно получить доступ очень быстро, потому что все данные могут быть немедленно считаны с помощью одного доступа для чтения .

Распределенное хранилище данных

LDAP предлагает распределенное хранилище данных, например B. избыточное локальное хранилище данных в распределенных местоположениях, слабосвязанная репликация для синхронизации данных между местоположениями и чрезвычайно высокая доступность без сложной конфигурации или высоких затрат.

Гибкая, полностью объектно-ориентированная модель данных

LDAP наследует объектно-ориентированную модель данных стандарта X.500 . Это означает, что каталоги LDAP можно гибко адаптировать к изменчивым требованиям без потери функциональности, которая уже реализована в каталоге.

Уровни OSI

Для наглядности процесс работы сети принято разделять на 7 уровней, на каждом из которых работает своя группа протоколов.

Для выполнения разных задач имеется несколько протоколов, которые занимаются обслуживанием систем, например, стек TCP/IP. Давайте здесь внимательно посмотрим на то, каким образом информация с одного компьютера отправляется по локальной сети на другой комп.

Задачи компьютера ОТПРАВИТЕЛЯ:

- Взять данные из приложения

- Разбить их на мелкие пакеты, если большой объем

- Подготовить к передаче, то есть указать маршрут следования, зашифровать и перекодировать в сетевой формат.

Задачи компьютера ПОЛУЧАТЕЛЯ:

- Принять пакеты данных

- Удалить из него служебную информацию

- Скопировать данные в буфер

- После полного приема всех пакетов сформаровать из них исходный блок данных

- Отдать его приложению

Для того, чтобы верно произвести все эти операции и нужен единый свод правил, то есть эталонная модель OSI.

Вернемся у к уровням OSI. Их принято отсчитывать в обратном порядке и в верхней части таблицы располагаются сетевые приложения, а в нижней — физическая среда передачи информации. По мере того, как данные от компьютера спускаются вниз непосредственно к сетевому кабелю, протоколы, работающие на разных уровнях, постепенно их преобразовывают, подготавливая к физической передаче.

Разберем их подробнее.

6. Уровень представления (Presentation Layer)

Переводит эти данные на единый универсальный язык. Дело в том, что каждый компьютерный процессор имеет собственный формат обработки данных, но в сеть они должны попасть в 1 универсальном формате — именно этим и занимается уровень представления.

Ваше мнение — WiFi вреден?

Да

24.14%

Нет

75.86%

Проголосовало: 9755

5. Сеансовый уровень (Session Layer)

У него много задач.

- Установить сеанс связи с получателем. ПО предупреждает компьютер-получатель о том, что сейчас ему будут отправлены данные.

- Здесь же происходит распознавание имен и защита:

- идентификация — распознавание имен

- аутентификация — проверка по паролю

- регистрация — присвоение полномочий

- Реализация того, какая из сторон осуществляет передачу информации и как долго это будет происходить.

- Расстановка контрольных точек в общем потоке данных для того, чтобы в случае потери какой-то части легко было установить, какая именно часть потеряна и следует отправить повторно.

- Сегментация — разбивка большого блока на маленькие пакеты.

4. Транспортный уровень (Transport Layer)

Обеспечивает приложениям необходимую степень защиты при доставке сообщений. Имеется две группы протоколов:

- Протоколы, которые ориентированы на соединение — они отслеживают доставку данных и при необходимости запрашивают повторную отправку при неудаче. Это TCP — протокол контроля передачи информации.

- Не ориентированные на соединение (UDP) — они просто отправляют блоки и дальше не следят за их доставкой.

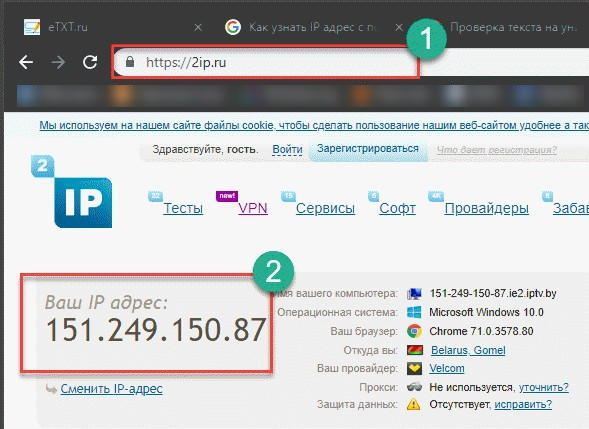

3. Сетевой уровень (Network Layer)

Обеспечивает сквозную передачу пакета, рассчитывая его маршрут. На этом уровне в пакетах ко всей предыдущей динформации, сформированной другими уровнями, добавляются IP адреса отправителя и получателя. Именно с этого момент пакет данных называется собственно ПАКЕТОМ, у которого есть IP адреса (IP протокол — это протокол межсетевого взаимодействия).

2. Канальный уровень (Data Link Layer)

Здесь происходит передача пакета в пределах одного кабеля, то есть одной локальной сети. Он работает только до пограничного маршрутизатора одной локальной сети. К полученному пакету канальный уровень добавляет свой заголовок — MAC адреса отправителя и получателя и в таком виде блок данных уже называется КАДРОМ.

При передачи за пределы одной локальной сети пакету присваивается MAC не хоста (компьютера), а маршрутизатора другой сети. Отсюда как раз появляется вопрос серых и белых IP, о которых шла речб в статье, на которую была выше дана ссылка. Серый — это адрес внутри одной локальной сети, который не используетс яза ее пределами. Белый — уникальный адрес во всем глобальном интернете.

При поступлении пакета на пограничный роутер IP пакета подменяется на IP этого роутера и вся локальная сеть выходит в глобальную, то есть интернет, под одним единственным IP адресом. Если адрес белый, то часть данных с IP адресом не изменяется.

1. Физический уровень (Transport layer)

Отвечает за преобразование двоичной информации в физический сигнал, который отправляется в физический канал передачи данных. Если это кабель, то сигнал электрический, если оптоволоконная сеть, то в оптический сигнал. Осуществляется это преобразование при помощи сетевого адаптера.