Топ-10 кейлогеров (программ) для записи нажатий на клавиатуре

Содержание:

- Как обнаружить кейлогер?

- Чем опасны кейлоггеры

- Виды кейлоггеров в зависимости от способа установки и собираемых данных

- Kickidler | бесплатно/$9 | Win | Mac | Lin

- Автоматические уведомления

- Объект воздействия

- Использование кейлоггеров

- Вводная

- Для чего нужны легальные кейлоггеры?

- Топ-10 лучших кейлоггеров

- Клавиатурный шпион на базе руткит-технологии в UserMode

Как обнаружить кейлогер?

С аппаратными кейлогерами решение очевидно — вам нужно проверить порты устройства, чтобы убедиться в отсутствии «лишних» компонентов между кабелем клавиатуры и портом USB.

Однако с программными кейлогерами все немного сложнее. Но хорошая новость в том, что вы можете обнаружить их с помощью следующих программ:

Диспетчер задач (Windows) & Мониторинг системы (Mac) :

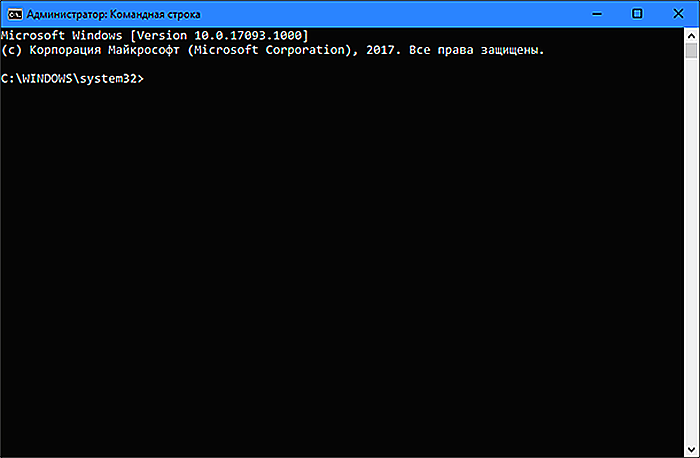

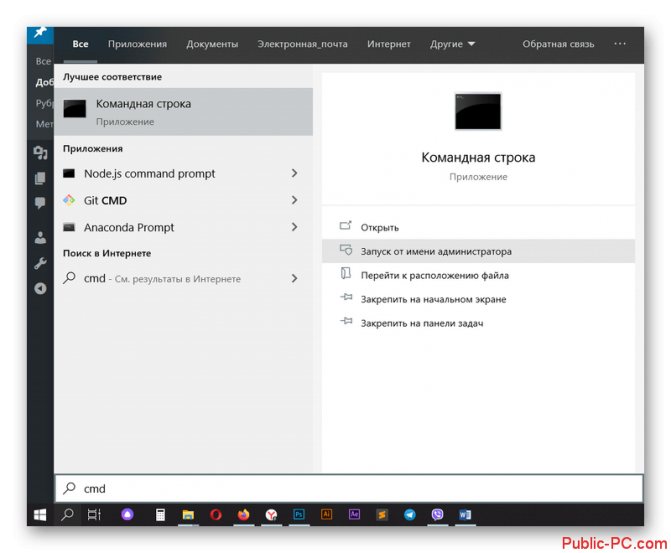

Диспетчер задач или Мониторинг системы — это отличный способ проверить фоновые процессы. Чтобы запустить Диспетчер задач в Windows, нажмите .

А на Mac вы найдете Мониторинг системы, выбрав Приложения > Утилиты. Или используйте Spotlight, чтобы найти его.

Теперь вам нужно найти процессы, которые вы не знаете. В Windows 10 это сделать проще, чем на Mac, поскольку диспетчер задач четко отделяет приложения от фоновых процессов.

Когда вы обнаружите приложение или процесс, которого никогда раньше не видели или которое звучит сомнительно, погуглите его название. И если вы получили результаты о кейлогерах, то поздравляю — вы нашли виновника.

Кроме того, в Windows 10 обязательно проверьте вкладку Автозагрузка. Если кейлогер был запрограммирован на активацию при запуске вашей операционной системы, то вы должны найти его и выключить.

Это не идеальный способ, и он может быть утомительным. Но он того стоит.

Отчеты использования интернет трафика

Поскольку данные, которые собирают кейлогеры, хакеры могут просматривать удаленно, это означает, что вредоносная программа связывается с ними через Интернет.

Таким образом, он должен отображаться в отчете об использовании Интернет трафика в вашей операционной системе. По сути, если вы видите какое-то странное приложение, которое заходит в Интернет, погуглите его, чтобы узнать, кейлогер это или нет.

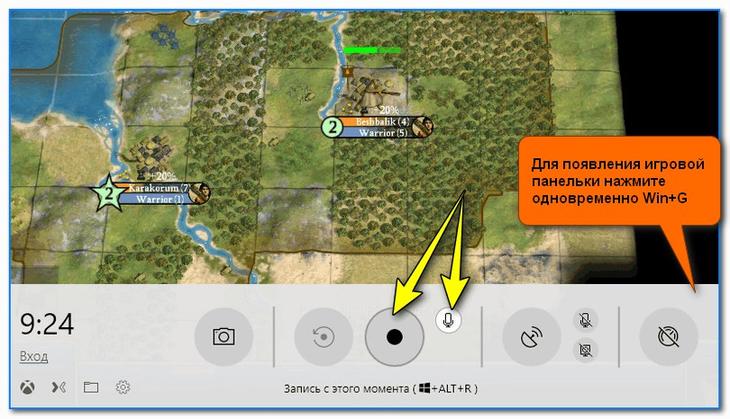

На Mac вы можете проверить это с помощью Мониторинга активности. Просто выберите вкладку Сеть.В Windows 10 вам нужно открыть настройки Windows (кнопка Win + I). Там выберите Сеть и Интернет.

Дальше выберите Использование данных

Под вашими веб-соединениями нажмите Просмотр использования для каждого приложения. Не стесняйтесь переключаться между сетями, если хотите, с помощью Показать настройки для.

Теперь вы должны увидеть все приложения, отправляющие данные через Интернет.

Расширения браузера

Хакеры иногда могут прятать кейлогеры в расширения для браузера. Поэтому стоит посмотреть и среди них. Если вы видите расширение, которые вы не помните, что устанавливали, то лучше выключите или удалите его. Вот список, как вы можете проверить свои расширения на самых популярных браузерах.

Chrome — просто введите в адресной строке и нажмите Enter.

Opera — Точно так же, как Chrome: введите и нажмите Enter.

Firefox — введите в адресную строку.

Microsoft Edge — щелкните «Расширения» в меню браузера.

Internet Explorer — в меню «Инструменты» выберите «Управление надстройками».

Brave — введите в поле адреса.

Vivaldi — введите в поле URL.

Safari — щелкните «Настройки» в меню Safari и выберите «Расширения».

Яндекс — нажмите Настройки Яндекс.Браузера (трехстрочный значок) и выберите Дополнения.

Чем опасны кейлоггеры

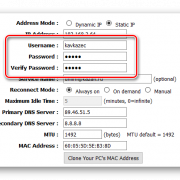

В отличие от других типов вредоносного программного обеспечения, для системы кейлоггер абсолютно безопасен. Однако он может быть чрезвычайно опасным для пользователя: с помощью кейлоггера можно перехватить пароли и другую конфиденциальную информацию, вводимую пользователем с помощью клавиатуры. В результате злоумышленник узнает коды и номера счетов в электронных платежных системах, пароли к учетным записям в online-играх, адреса, логины, пароли к системам электронной почты и так далее.

После получения конфиденциальных данных пользователя злоумышленник может не только банально перевести деньги с его банковского счета или использовать учетную запись пользователя в online-игре. К сожалению, наличие таких данных в ряде случаев может приводить к последствиям более серьезным, чем потеря некоторой суммы денег конкретным человеком. Использование кейлоггеров позволяет осуществлять экономический и политический шпионаж, получать доступ к сведениям, составляющим не только коммерческую, но и государственную тайну, а также компрометировать системы безопасности, используемые коммерческими и государственными структурами (например, с помощью кражи закрытых ключей в криптографических системах).

Кейлоггеры, наряду с фишингом и методами социальной инженерии (см. статью «Кража собственности в компьютерных сетях»), являются сейчас одним из главных методов электронного мошенничества. Однако если в случае фишинга бдительный пользователь может сам себя защитить — игнорировать явно фишинговые письма, не вводить персональные данные на подозрительных веб-страницах, — то в случае с клавиатурными шпионами никаким другим способом, кроме использования специализированных средств защиты, обнаружить факт шпионажа практически невозможно.

По словам Кристины Хойперс (Cristine Hoepers), менеджера бразильской команды немедленного компьютерного реагирования (Brazil’s Computer Emergency Response Team), работающей под эгидой Комитета регулирования Интернета Бразилии (Internet Steering Committee), кейлоггеры оказались самым распространенным способом кражи конфиденциальной информации, передвинув фишинг на второе место, и действуют все более избирательно: отслеживая веб-страницы, к которым обращается пользователь, они записывают нажатия клавиш только при заходе на сайты, интересующие злоумышленников.

В последние годы отмечается значительный рост числа различных вредоносных программ, использующих функции кейлоггеров. От столкновения с киберпреступниками не застрахован ни один пользователь сети Интернет, в какой бы точке земного шара он ни проживал и в какой бы организации ни работал.

Виды кейлоггеров в зависимости от способа установки и собираемых данных

В персональный компьютер своей «жертвы» клавиатурные шпионы могут попадать различными способами и быть ориентированными на сбор различных данных.

В зависимости от этого выделяют акустические, аппаратные и программные кейлоггеры.

Акустический кейлоггер используется сравнительно редко. Основное назначение этого устройства — запись звуков нажатия клавиш,

из различий в тональности звучания которых можно восстановить последовательность набранных символов. Имеет значение и скорость нажатий, она

также анализируется как дополнительный фактор для извлечения конфиденциальных сведений. Минус таких кейлоггеров — это объемные файлы протоколов,

по которым их можно обнаружить, поскольку данный вид перехватчиков вынужден записывать много сопутствующей информации, чтобы облегчить последующую

расшифровку.

Аппаратный кейлоггер представляет собой устройство, которое физическим образом внедряется в компьютер пользователя, после чего

начинает перехват нажатий клавиш. Примерами таких устройств могут служить накладки на клавиатуры банкоматов, встраиваемые в материнскую плату

«жучки» или незаметные переходники, которые вставляются в разъем на клавиатуре

Основное назначение эргономики таких кейлоггеров — это их незаметность:

они имеют малый размер или изготавливаются так, чтобы не привлекать к себе внимание, маскируясь под другое устройство. Аппаратные кейлоггеры

невозможно обнаружить с помощью антивируса, выявить их поможет только внимательный осмотр техники специалистом или даже ее рентгеновское просвечивание.

Минусы у таких устройств тоже имеются: чтобы внедрить аппаратный кейлоггер в целевой компьютер, злоумышленник должен обеспечить себе к нему

доступ, что сузит круг подозреваемых, если факт существования «жучка» будет раскрыт, акцентировав подозрения на коллегах, сервисном персонале

или недавних посетителях

К аппаратным кейлоггерам с небольшой натяжкой можно отнести и мини-камеры, которыми похитители пин-кодов оснащают банкоматы

для получения доступа к чужим банковским картам.

Программный кейлоггер — это шпионское программное обеспечение, которое устанавливается на компьютер пользователя при посещении

зараженного сайта или общедоступного сетевого хранилища, а также при открытии вложения из зараженного письма в электронной почте, которое может

совсем не походить на спам, а маскироваться под важную деловую рассылку. Такие перехватчики иногда встраиваются во вполне безобидные программы,

которые пользователь скачивает из сети или загружает с внешнего носителя. Существуют и официальные лицензионные разработки, которые поставляются

как дополнение к операционной системе и призваны упростить работу пользователя: вовремя автоматически переключить раскладку клавиатуры, напомнить

забытый пароль или помочь восстановить важные данные.

Если целью программного кейлоггера является скрытый сбор данных, то он работает незаметно для пользователя, не отображаясь в списке запущенных

программ. Выявить шпиона бывает непросто даже современным антивирусным системам, хотя рано или поздно он обнаруживает себя, пытаясь переслать

накопленные данные своему владельцу.

Возможности программных кейлоггеров значительно превышают простой сбор данных о нажатиях клавиш, и включают в себя копирование файлов и писем,

протоколирование информации об использовании браузера, запись последовательности обращений к периферическим устройствам, скриншоты экрана и

многое другое.

Кейлоггеры могут хранить свои лог-файлы в оперативной памяти зараженного компьютера, на его жестком диске, на выделенном участке локальной сети,

в реестре или на удаленном сервере. Передаваться заинтересованному лицу они могут путем отправки по электронной почте, размещения на FTP- или

HTTP-сервере либо по беспроводным каналам связи. В случае аппаратного кейлоггера считывание накопленных данных возможно после его физического

извлечения.

Kickidler | бесплатно/$9 | Win | Mac | Lin

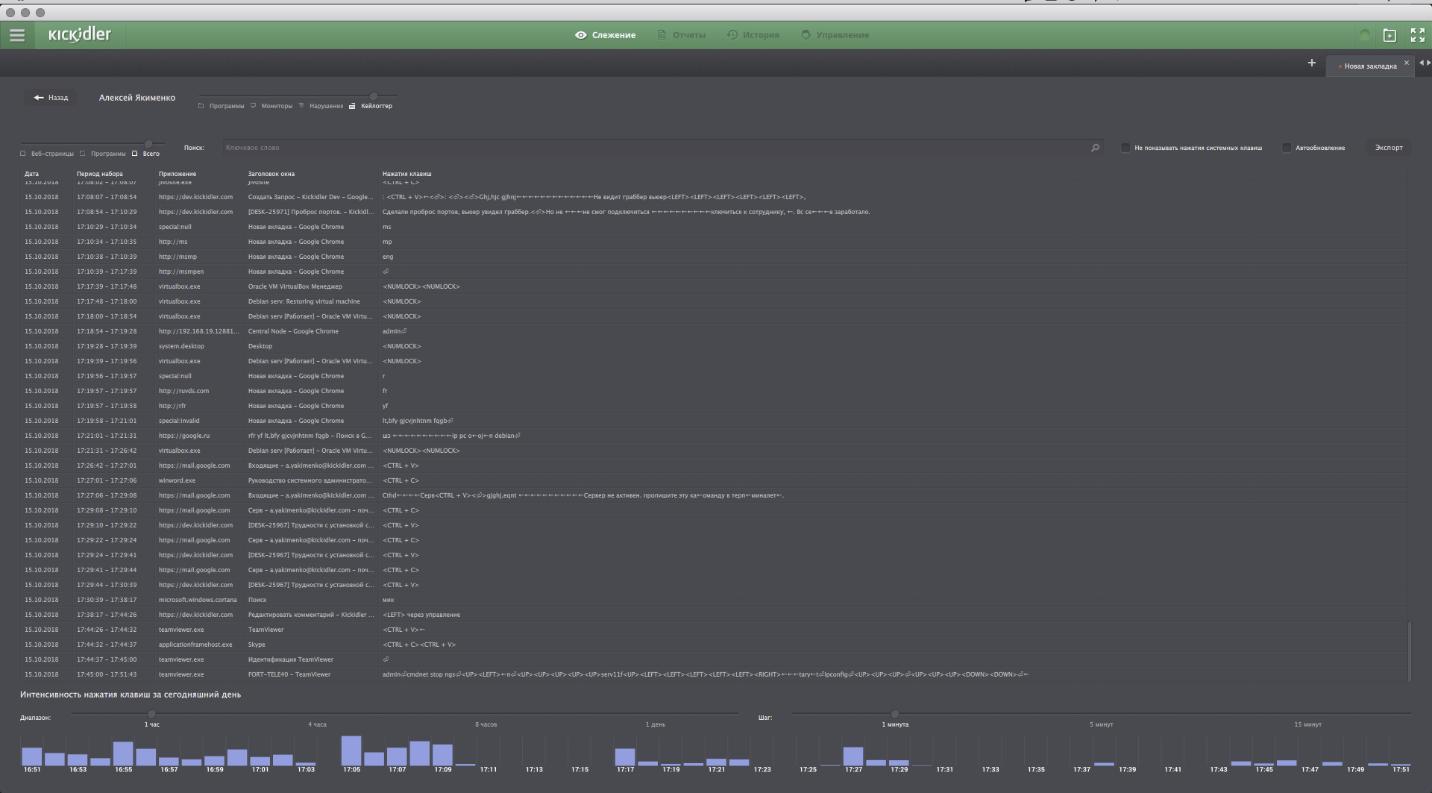

Kickidler — система учета рабочего времени и контроля сотрудников за ПК.

В Kickidler функция кейлоггера интегрирована с записью видео, то есть можно посмотреть историю того, что было на экране пользователя, когда он набирал определенную комбинацию клавиш. Это дает наиболее полную информацию о действиях сотрудника. Также есть фильтр по ключевым словам и выгрузка истории нажатия клавиш в эксель.

Система собирает информацию обо всех нажатиях клавиш во всех программах:

Нажатые клавиши отображаются в режиме реального времени, или в виде отчета. Есть отчет об интенсивности нажатия клавиш, из чего можно узнать, например, печатал ли сотрудник или изредка нажимал на пробел.

Собранную информацию (текст, видео и все нарушения рабочего распорядка) можно просмотреть на единой временной шкале – что абсолютно точно позволит выяснить, чем занимался сотрудник в конкретный момент времени.

Для чего нужен кейлоггер:

- Предотвращение утечек информации (DLP – Data Leak Prevention)

- Контроль использования конфиденциальных данных (DLP – Data Loss Protection)

- Анализ эффективности работы при вводе текста с клавиатуры

Дополнительный функционал: контроль нарушений, запись видео, онлайн-мониторинг, учет эффективности использования рабочего времени.

Kickidler работает на компьютерах с любой операционной системой: Windows, Linux и Mac OS. Есть бесплатная версия программы – до 6 сотрудников.

Какие еще функции есть в Kickidler?

- Онлайн-мониторинг компьютеров.

- Видеозапись активности за компьютером.

- Учет рабочего времени за ПК.

- Анализ эффективности.

- Контроль нарушений.

- Автоматические уведомления о нарушениях.

- Функция самоконтроля (для удаленных сотрудников).

- Удаленное управление ПК.

Автоматические уведомления

В системе учета рабочего времени Kickidler реализована функция автоматических уведомлений о нарушениях на рабочем месте. Опоздания, простои, запуск игр и приложений, посещение запрещенных Интернет-ресурсов или что-то другое – всплывающее уведомление сразу напомнит работнику о том, что он занят не тем, чем должен. Сотрудник слишком долго работает без перерывов? Уведомление также подскажет, что пора сделать перерыв. Гибкие настройки программы позволят настроить уведомления индивидуально для каждого сотрудника или отдела, а также дублировать алерты о нарушениях на почту руководителя. Автоматические уведомления – эффективный инструмент повышения самодисциплины сотрудников за компьютерами, который отлично подойдет, как сотрудникам, работающим в офисе, так и удаленным работникам.

Только у нас: система Kickidler сама подскажет сотруднику о нарушении. Это куда более мягкий и демократичный способ организации контроля сравнительно с взысканиями или другими дисциплинарными мерами.

- Отправка уведомлений в автоматическом режиме

- Возможность гибких настроек инструмента

- Отправка алертов на почту руководителя

Объект воздействия

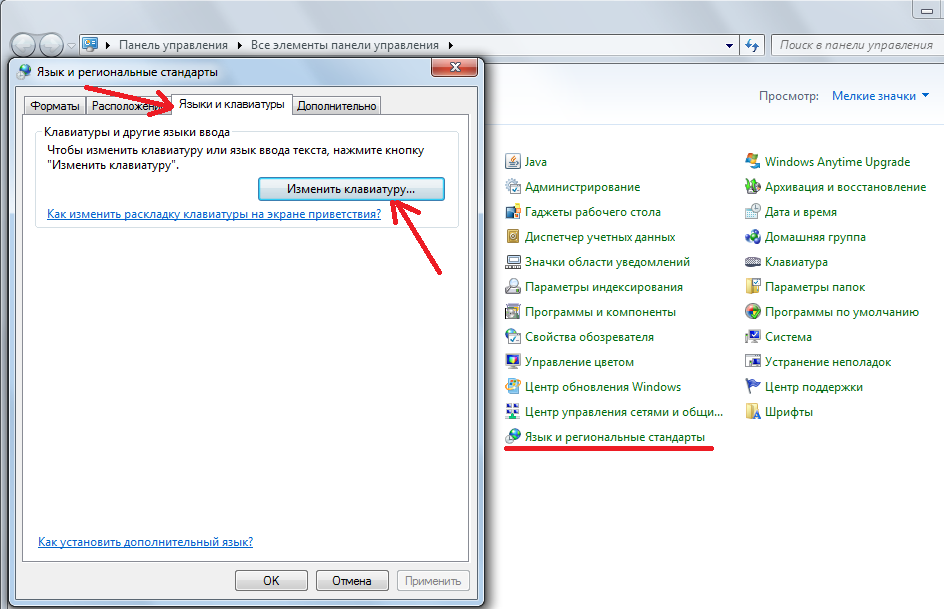

Проникновение программного кейлоггера в компьютер происходит легко и незаметно. Шпион может попасть в систему вместе с нелицензионным ПО, незаметно загрузиться при посещении сайтов, при открытии файла, прикрепленного к электронному письму, и даже быть встроенным в другое приложение. Кроме того, существуют легальные кейлоггеры, например программа Punto Switcher от компании «Яндекс». Она не только автоматически переключает раскладку клавиатуры (что является ее основной функциональностью), но и имеет опцию ведения дневника, записывая в текстовый файл все нажатия клавиш. Зная об этом, злоумышленники устанавливают ее на компьютеры жертв, так как Punto Switcher не детектируется антивирусными программами.

Кейлоггеры (keyloggers) вмешиваются в работу компьютера, но не вредят операционной системе. Из-за отсутствия деструктивных функций, а также ввиду возможности легального использования их относят к нежелательным программам, а не ко вредоносным. Действительно, регистратор нажатий клавиш может служить как хорошим средством управления безопасностью, так и результативным средством ее нарушения. Увидеть тонкую грань между этими функциями помогут только цели, с которыми применялся кейлоггер.

Итак, применение клавиатурного шпиона может быть санкционированным и несанкционированным. При санкционированном использовании аппаратного или программного кейлоггера пользователь ПК или ноутбука, инженер безопасности либо владелец автоматизированной системы ставится в известность о его наличии. В таком случае кейлоггеры называются мониторинговыми продуктами и выполняют ряд полезных функций. В частности, регистраторы нажатий клавиш санкционированно применяются в государственных учреждениях, в частных компаниях, на производствах и в других различных организациях

Установка кейлоггеров дает возможность определить попытки передачи важной информации третьим лицам или набора паролей доступа, а также исследовать инциденты, связанные с компьютером. Клавиатурные шпионы помогают контролировать использование компьютерной техники в личных целях или в нерабочее время, а также получить информацию с жесткого диска ПК, если по какой-то причине нет пароля доступа

Кейлоггер позволяет определить, насколько оперативно и грамотно персонал может реагировать на воздействия извне. Кроме того, кейлоггеры встраиваются в DLP-продукты с целью контроля переписки персонала для предотвращения передачи секретной информации. С помощью регистратора нажатий клавиш можно восстановить важную информацию после нарушения работы ОС.

Несанкционированное применение кейлоггера состоит во внедрении программы или аппаратного устройства без согласия и без ведома владельца или оператора. Такие регистраторы считаются шпионскими продуктами и обычно связаны с противозаконной деятельностью. Объектами воздействия несанкционированного применения кейлоггеров (keyloggers) могут быть частные лица, банковские и финансовые системы, компании большого и малого бизнеса, государственные структуры и т.д.

Незаконное использование аппаратных устройств или фиксирующих программ дает злоумышленнику возможность получить важную корпоративную информацию, номера счетов, пароли в системах платежей, коды к учетным данным, доступ к просмотру электронной почты. С помощью кейлоггеров осуществляется шпионаж в сфере политики и экономики, открывается доступ к тайнам коммерческих структур и государственных учреждений, системам криптографической защиты информации, становится возможным завладение чужими денежными средствами, использование учетных записей в своих целях.

Использование кейлоггеров

Далее нужно разобраться, является ли использование кейлоггера законным использованием легального ПО или же это мошенническое действие совершенное в преступных целях?

Несанкционированная установка кейлоггера или программных продуктов, включающих в себя кейлоггер в качестве модуля — это установка без ведома и согласия владельца (администратора) персонального компьютера или другой автоматизированной системы. Как правило, такие программные продукты имеют возможность конфигурирования и получения «скомплектованного» установочного исполняемого файла, который доставляется на компьютер жертвы при помощи различных нелегальных схем (фишинг, персонифицированный спам, социальная инженерия) и при инсталляции не выводит никаких сообщений и не создает окон на экране. То есть процесс установки кейлоггера происходит без непосредственного физического доступа к компьютеру пользователя и зачастую не требует наличия прав администратора системы. Такие кейлоггеры часто входят в состав вредоносного шпионского ПО и используются для кражи конфиденциальной информации (логины и пароли, данные банковских карт и прочее).

Санкционированное применение кейлоггера — это использование кейлоггера с ведома и при согласии владельца или администратора безопасности персонального компьютера. Как правило, санкционированно устанавливаемые мониторинговые программные продукты требуют физического доступа к компьютеру и наличия прав администратора для конфигурирования и инсталляции, что исключает (или, по крайней мере, минимизирует) возможность несанкционированного использования таких программ.

Лучшее программное обеспечение для мониторинга компьютера

Одна из лучших программ наблюдения, которую мы протестировали, благодаря своей богатой функциональности, гибкости и простому в понимании интерфейсу. Можно использовать для того чтобы контролировать домашний ПК, выполнять Родительский контроль и контроль работника.

Читать полный обзор

Вводная

Думаю, те из Вас, кто дружит с английским, уже догадались, что keylogger (в переводе, от сокращения keyboard logger) означает – клавиатурный регистратор, можно сказать, что это так и есть, однако официальное их название (по науке) – клавиатурные шпионы.

Относится сия «нечисть» к классу spyware – программ-шпионов, т.е. попадая на компьютер (ноутбук/нетбук/планшет и т.п.) пользователя, она выполняет свои грязные дела шпионские функции без Вашего на то ведома, согласия и участия.

Выглядит это примерно так:

Вы ничего не подключали, например, из дополнительных услуг своего сотового оператора и вообще знать ничего не знаете про эти услуги, однако денежки с Вашего баланса полегоньку списываются и поступают куда следует.

Вообще, большинство пользователей недооценивают keylogger как класс угроз, а между тем он несет серьезную опасность, т.к. его главное назначение – сохранять и передавать логины с паролями учетных записей пользователей, кошельков и т.д.

По сути, keylogger фиксирует все действия пользователя на клавиатуре, т.е. это некий «репитер» (повторитель), готовый в любой момент «слить» (куда следует) все то, что он за Вами нафиксировал.

Перехват нажатий клавиш может использоваться обычными программами и часто применяется для вызова функций программы из другого приложения с помощью «горячих клавиш» (hotkeys) или, например, для переключения неправильной раскладки клавиатуры (как Keyboard Ninja).

Для чего нужны легальные кейлоггеры?

Их главное назначение — это отслеживание действий пользователя при работе за компьютером. Не секрет,

что крупные корпорации особенно беспокоятся о сохранности конфиденциальных данных и о предотвращении утечек информации. Проблемы информационной безопасности предприятия, не решенные на начальном этапе, впоследствии могут привести к огромным репутационным

и финансовым потерям. Программа-шпион поможет вовремя предотвратить попытку взлома или отследить злоумышленника по горячим следам.

Еще одна цель использования таких систем — это мониторинг действий сотрудников для оценки их эффективности. Данные, собранные учетными программами, помогут выявить перспективных специалистов и снизить издержки предприятия за счет отказа от услуг непродуктивных

работников.

Наконец, системы контроля оказывают неоценимую помощь в расследовании любых инцидентов

Начиная с

модификации или удаления важного документа и заканчивая срывом сроков серьезного проекта. Специалист по безопасности или руководитель подразделения,

владеющий сведениями о последовательности операций пользователей, без труда найдет того, кто должен понести заслуженную ответственность за действия,

повредившие имиджу или финансовой стабильности компании.

Система контроля и учета действий сотрудников Bitcop — это настоящее недремлющее око, которое ненавязчиво и неявно для пользователей протоколирует

Система контроля и учета действий сотрудников Bitcop — это настоящее недремлющее око, которое ненавязчиво и неявно для пользователей протоколирует

все их действия на компьютере в течение рабочего дня. Масштабируемость приложения позволит охватить мониторингом всю территориально распределенную

сеть крупного предприятия, включая иногородние предприятия и персонал, работающий дистанционно.

В зависимости от политики безопасности, которой придерживается заказчик, базы данных Bitcop могут размещаться исключительно на внутренних серверах

предприятия (коробочная версия) или же храниться в облаке. Сохранение поисковых запросов, периодические снимки рабочего экрана, протоколирование

интервалов работы с различным программным обеспечением, собственно перехват нажатия клавиш (только для коробочного решения) и другие

возможности Bitcop превратили систему в настоящего секьюрити, который бдительно следит за операциями пользователей и мгновенно уведомляет

ответственное лицо о сомнительных действиях.

Топ-10 лучших кейлоггеров

Рейтинг самых популярных утилит открывает программа StaffCop. Программное обеспечение предназначено для обеспечения информационной безопасности и улучшения эффективности работы компаний и предприятий. Основными функциями утилиты является обеспечение безопасности, контроль за сотрудниками и удаленное администрирование. При установке утилиты на компьютере работника работодатели следят за учетом рабочего времени, контролируют производительность и эффективность труда. На дистанционном расстоянии во время администрирования возможна блокировка доступа к сайтам и возможность использования удаленного рабочего стола.

- Kickidler – программное обеспечение, в которой функций кейлоггера сочетается с записью видео. При установке утилиты администратор отслеживает историю того, что выходило на экран пользователя при нажатии клавиш. Работодатели таким образом могут контролировать труд работников. Удобной функцией является фильтр, с помощью которого сортируют сведения по ключевым словам.

Утилита собирает информацию из электронной почты, социальных сетей, мессенджеров и офисных программ, которые использует лицо. Нажатые пользователем клавиши видны в режиме онлайн. Вторым вариантом является получение сформированного отчета. Целью данного ПО является:

- Предотвращение утечек сведений;

- Контроль распространения персональных данных;

- Анализ продуктивной работы сотрудника при введении текста с помощью клавиатуры.

Клавиатурный шпион на базе руткит-технологии в UserMode

Принцип действия такого клавиатурного шпиона основан на перехвате ряда функций USER32.DLL для мониторинга их вызовов. Данные вредоносные программы пока не получили особого распространения, но это только вопрос времени. Опасность применения руткит-технологии в клавиатурном шпионе объясняется тем, что, во-первых, многие антикейлоггеры не рассчитаны на поиск шпионов такого типа и не способны им противодействовать, а во-вторых, антируткиты часто не проверяют перехваты функций библиотеки user32.dll.

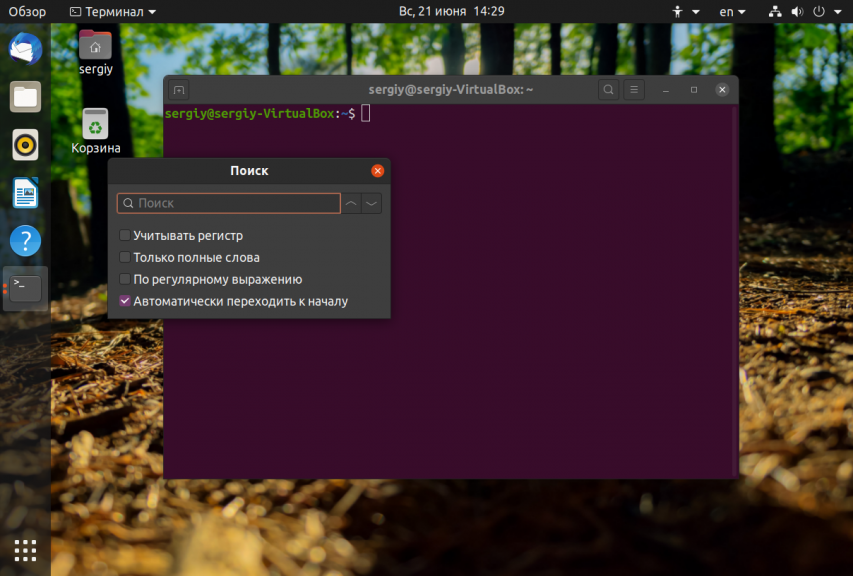

Принцип работы шпиона достаточно прост: при помощи любой из известных руткит-технологий производится перехват одной или нескольких функций, позволяющих получить контроль над вводимой с клавиатуры информацией. Самым простым является перехват функций GetMessage и PeekMessage (рис. 2).

Рис. 2

Работа шпиона организована следующим образом. Приложение вызывает функцию PeekMessage для того, чтобы узнать, есть ли в очереди сообщения указанного типа. Этот вызов перехватывается по руткит-принципу (методика в данном случае не имеет значения). Затем перехватчик вызывает реальную функцию PeekMessage из user32.dll и анализирует возвращаемые результаты. Если функция возвращает true, это означает, что сообщение было в очереди и что оно извлечено в тот буфер, указатель на который передается в качестве первого параметра функции. В этом случае перехватчик проверяет сообщения в буфере на предмет обнаружения сообщений типа WM_KEYDOWN (нажатие клавиши), WM_KEYUP (отпускание клавиши), WM_CHAR (посылается окну после обработки WM_KEYDOWN при помощи TranslateMessage). При выявлении подобного сообщения можно узнать код нажимаемой клавиши и передать его системе протоколирования и анализа (шаг 4). Далее управление возвращается приложению (шаг 5), которое не знает о наличии перехватчика.

Подобный клавиатурный шпион очень опасен, так как:

- он не обнаруживается стандартными методиками поиска клавиатурных шпионов;

- возможно внедрение перехватчика по определенным условиям, в результате чего он внедряется не во все GUI-процессы, а в строго определенные (например, в процессы браузера или в приложение типа WebMoney);

- против него бесполезны экранные клавиатуры и прочие средства борьбы с клавиатурными шпионами;

- кроме перехвата функций PeekMessage и GetMessage, могут быть перехвачены функции копирования информации при работе с буфером обмена (OpenClipboard, CloseClipboard, GetClipboardData, SetClipboardData), опроса состояния клавиатуры (GetKeyState, GetAsyncKeyState, GetKeyboardState) и другие функции user32.dll, что усиливает опасность шпиона, а перехват функций типа CreateWindow позволяет отслеживать создание окон.