Что такое ресурсные записи dns

Содержание:

- DNS-записи домена — введение

- Назначение записи псевдонима домена DNAME в DNS

- CNAME Records

- Способы проверки DNS-записей домена

- Что такое дочерние NS-серверы

- How the DNS System Handles CNAME Records

- CNAME and Redirect

- Что такое дочерний NS-сервер?

- Файл hosts — как первый шаг к созданию DNS

- What’s a CNAME record?

- Multi-CDN: An advanced use case for CNAME

- Теги и метаданные

- CNAME-запись

- CNAMEs and Alternative Record Types

- Этап 1. Добавление записи типа TXT или MX для подтверждения права собственности на доменStep 1: Add a TXT or MX record to verify you own the domain

- Как добавить ресурсные записи для домена

- Какие бывают NS-записи для домена

- DNAME record

- Зона прямого просмотра

DNS-записи домена — введение

Доменные имена

Общая группа доменов указывается справа. В приведенных ниже примерах домен верхнего уровня или TLD — это .com.

example.com mail.hello.example.com

Каждое значение слева от TLD отделяется точкой, и называются поддоменами. hello и mail соответственно являются поддоменами второго и третьего уровня. Субдомены используются для идентификации определенных компьютеров или служб.

Серверы имен

Выбор и указание сервера DNS является неотъемлемой частью владения доменом. Иначе клиентские устройства не будут знать, где найти информацию о DNS.

Серверы имен размещают информацию о домене DNS в текстовом файле, который называется файлом зоны. Они также известны как записи Start of Authority (SOA). Вы можете разместить свою информацию DNS на серверах имен в одном из нескольких мест:

- Регистратор домена;

- Ваш собственный DNS-сервер;

- Сторонний DNS-хостинг.

DNS-записи и файлы зон

Записи DNS сопоставляют доменные имена с IP-адресами. Затем DNS-записи автоматически объединяются в файл зоны, что позволяет подключенным устройствам искать правильный IP-адрес домена. Если вы решите использовать серверы имен Linode, диспетчер DNS поможет создать файл зоны. Он содержит следующие записи:

; example.com $TTL 86400 @ IN SOA ns1.linode.com. admin.example.com. 2013062147 14400 14400 1209600 86400 @ NS ns1.linode.com. @ NS ns2.linode.com. @ NS ns3.linode.com. @ NS ns4.linode.com. @ NS ns5.linode.com. @ MX 10 mail.example.com. @ A 12.34.56.78 mail A 12.34.56.78 www A 12.34.56.78

Файл зоны каждого домена включает в себя адрес электронной почты администратора домена, серверы имен и DNS-записи. Вы можете создавать множество записей для любого количества поддоменов.

Разрешение DNS

Доменное имя должно быть переведено на IP-адрес. DNS сопоставляет понятные пользователю доменные имена (example.com) с IP-адресами (192.0.2.8). Это происходит в специальном текстовом файле, называемом файлом зоны. В нем перечислены домены и соответствующие им IP-адреса. Файл зоны похож на телефонную книгу, в которой имена совпадают с адресами улиц.

Вот как работает процесс поиска DNS:

- Вы вводите доменное имя, например com,в адресную строку браузера.

- Компьютер подключен к интернету через провайдера (ISP). DNS-преобразователь интернет-провайдера запрашивает у корневого сервера имен соответствующий сервер имен TLD.

- Корневой DNS-сервер отвечает IP-адресом для сервера имен .com.

- DNS-распознаватель провайдера использует IP-адрес, полученный от корневого сервера имен.

- Сервер имен .comотвечает IP-адресом сервера имен com.

- DNS-распознаватель ISP считывает файл зоны с сервера имен домена.

- Файл зоны показывает, какой IP-адрес соответствует домену.

- Теперь, когда у провайдера есть IP-адрес для com, он возвращает его браузеру, который затем обращается к серверу сайта.

Описанный выше сценарий выполняется, если у провайдера нет информации о запрашиваемом домене. На самом деле провайдеры кэшируют данные о DNS после того, как получили ее в первый раз. Это ускоряет поиск и снижает нагрузку на DNS-серверы.

Но кэширование может стать проблемой, если вы недавно внесли изменения в информацию о DNS. Для ее решения измените значение времени жизни файла зоны (TTL), чтобы обновление DNS происходило быстрее.

Назначение записи псевдонима домена DNAME в DNS

ДНС зоны содержат в себе некоторое количество разных типов записей и каждая из которых, заточена под определенные функции и задачи. Самые популярные, это A-записи, MX-записи или CNAME-записи, так как они очень часто используются в рабочей среде или тестах, но вот о существовании других типов DNS-записей, знают далеко не многие, а если и знают, то не помнят для чего они нужны и в каких сценариях.

Если мы с вами обратимся к Википедии, то там очень скупая информация, о записи DNAME, просто псевдоним домена, и более ничего, но слава боги, что хоть есть в сети подробное описание rfc6672 (http://www.zytrax.com/books/dns/apd/rfc6672.txt), где можно почерпнуть информацию.

Представим себе ситуацию, что у вас есть домен Pyatilistnik.com, компанию поглотили или произошел небольшой ребрендинг, и она теперь имеет домен Pyatilistnik.org. Так как DNS-зона Pyatilistnik.com, может содержать большое количество записей, которые ссылаются на сервисы компании, которыми пользуются клиенты или сотрудники, то логично, что всякие простои в работе, будут идти не на пользу компании, а переносить все же их нужно в новую зону Pyatilistnik.org. Вот в таком случае и будет полезной запись ДНС типа DNAME, которая и будет делать перенаправление (Редирект), но не любого имени из зоны Pyatilistnik.com в зону Pyatilistnik.org, а только тех, которые имеются в обоих зонах.

Понятно, что можно использовать и на время переноса CNAME записи, но это только тогда, когда их очень мало, вы же не будите, это делать для сотни или две записей. Схематично, это можно изобразить вот так. Пользователь делает запрос по имени dc1.pyatilistnik.com, DNS-сервер имея у себя эту зону и зону pyatilistnik.org, видит, что есть DNAME запись в первой зоне, благодаря чему он перенаправляет запрос во вторую зону, там обнаруживается запись dc1.pyatilistnik.org, которая отдается DNS-серверу и уже дальше пользователю.

Хочу отметить,что необязательно обе зоны могут быть на одно DNS-сервере, первый сервер, вполне может иметь сервер условной пересылки

Ну и перейдем от теории к практики. У меня есть DNS-сервер в котором есть две основные зоны, старая Pyatilistnik.com и новая root.pyatilistnik.org, мне нужно перенаправлять все днс-запросы из старой зоны Pyatilistnik.com в новую. Щелкаете правым кликом по вашей зоне, и из контекстного меню выбираете пункт «Другие новые записи».

Находим в списке «типов записей ресурса» вот такую «Псевдоним домена (DNAME)» и нажимаем создать запись.

В открывшемся редакторе, вы оставляете пустым (символизирующим корень домена) поле «Псевдоним (если не указан, используется имя род. домена)», ниже вы будите видеть его полное FQDN имя и указываете полное FQDN имя конечного домена, у меня это root.pyatilistnik.org, после чего нажимаете OK.

Когда DNAME-запись создана,

то пробуем пропинговать и обратиться к имени dc1.pyatilistnik.com, напоминаю, что во второй зоне, куда мы ссылаемся, она должна быть.

Открываем командную строку, не обязательно от имени администратора и вводим команду ping.

ping dc01.patilistnik.com

И как видите мне на это отвечает dc01.root.pyatilistnik.org, вот видно, как отработала DNAME-запись на DNS сервере.

Напоминаю, что в основном данные сценарии используют при миграции или при полном поглощении, а может и ребрендинге компании. Надеюсь, что было полезно, а с вами был Иван Семин, автор и создатель IT блога Pyatilistnik.org,

CNAME Records

CNAME record is an abbreviation of Canonical Name Records, which is responsible for the aliases of the real host name of a computer, all enabled by DNS. It is needed when multiple domain names are resolved to one and the same IP address by a DNS server. It is important to know that a computer can have an unlimited number of CNAME aliases, but you must set a separate CNAME record in the database for each one of them.

Examples:

; zone fragment for example.com$TTL 2d ; zone default = 2 days or 172800 seconds$ORIGIN example.com.

….server1 IN A 192.168.0.5www IN CNAME server1

ftp IN CNAME server1

; zone file fragment for example.comjoe IN A 192.168.254.5 www IN CNAME joe ; canonical name is joe.example.com.www IN CNAME joe.example.com.

; exactly the same as aboveftp IN CNAME www.example.com. ; not very good practice

; better practice to achieve same

; result as ftp CNAME above

; by re-defining the same physical host with 2 A recordsftp IN A 192.168.254.5

; next line redirects marta.example.com to

; maria.another.commarta IN CNAME maria.another.com.

Using our advanced Custom DNS Manager tool, NTC Hosting customers are able to add, edit or delete CNAME records with a few mouse clicks. To add a CNAME record you need only to log in your web hosting control panel, to navigate to the Custom DNS Records section and to choose CNAME from the ‘Type’ drop-down list.

Then you need to add the URL you wish your domain to point to and adjust the TTL settings (they are set to 3600 seconds by default).

You may need to set CNAME records to your domain(s) on various occasions — if you need to point a subdomain to an external server (different from the one of your host) without having to use the IP address of that server directly; when you wish to create generic names or when you rename a host and do not need its current name anymore.

Through the Custom DNS Records section of your web hosting Control Panel with NTC Hosting you can set your own CNAME records to your domain name(s). Simply choose the domain name from the drop-down list and input the corresponding CNAME record value.

Note: A CNAME record must always point to an IP address or an hostname. If a CNAME entry is pointed to another CNAME records, this can cause an DNS loop. Other DNS records should also not be pointed to a CNAME record.

Способы проверки DNS-записей домена

А зачем проверять DNS-записи? Ошибки, допущенные в ресурсных записях, приводят к нарушению работоспособности сайта. Даже после внесения всех правок полноценный доступ к сайту появится не сразу, так как изменения, внесенные в ресурсные записи, вступают в силу в течение 72 часов.

Есть множество способов, позволяющих проверить DNS-записи. Можно воспользоваться как специальными командами в системе, так и онлайн-сервисами.

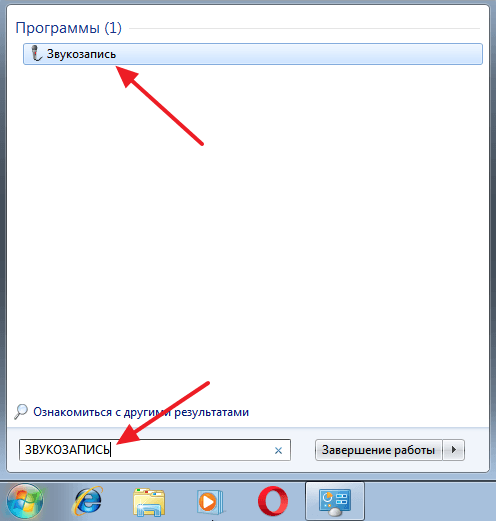

Встроенные в систему службы

nslookup. Действует на ОС Windows и Linux. С помощью этой утилиты можно точно узнать информацию об IP-адресе, а еще о настройке всех ресурсных записей. Утилита запускается через «Командную строку» в Windows и «Терминал» в Linux. Вводить команду нужно одинаково в обоих случаях и примерно вот так:

nslookup -type=тип_записи site.com

host. Эта утилита используется в ОС Linux. Она есть в стандартном пакете командной строки «Терминал». С ее помощью можно проверить все виды запросов к DNS-серверу. Вводится команда вот таким образом:

host site.com

Можно перед доменным именем добавить опцию -t и указать тип записи для получения более подробного поиска. Выглядеть это будет примерно вот так:

host -t A site.com host -t MX site.com

Проверка DNS-записей с помощью сторонних сервисов

Еще можно воспользоваться бесплатными онлайн-сервисами для проверки DNS записей.

2whois.ru – известный сайт, с помощью которого можно узнать DNS-записи самого разного типа. Просто нужно указать домен в соответствующей строке и начать проверку.

dns.nettools.ru – очень удобный сервис, в котором можно получить информацию не только о ресурсных записях, но и возможности выполнения рекурсивных запросов, а также проверки сервера на возможность выгрузки данных.

functions-online.com – здесь тоже очень удобно проверять настройки DNS-записей самых различных типов. Сервис дает полную информацию, а еще предоставляет PHP документацию на разных языках.

mail-tester.com – сервис поможет определить, попадет ли письмо, отправленное с вашего сервера, в «Спам». Еще здесь можно определить ошибки в ссылках и проверить качество форматирования писем.

xseo.in/dns – на данном ресурсе есть раздел для проверки самых разных DNS записей.

digwebinterface.com – навороченный онлайн-сервис с очень простым исполнением. С первого взгляда может показаться сложным, но на самом деле справиться с ним может даже новичок.

Что такое дочерние NS-серверы

Иногда NS-серверы для домена находятся на его поддоменах. В вышеприведенном примере домен MYDOMAIN.COM делегирован на NS-серверы ns1.mydomain.com, ns2.mydomain.com и т.д. Как же это возможно? Ведь чтобы обратиться к этим NS-серверам нужно узнать их ip-адрес. Все просто — корневой сервер зоны .COM при таком варианте требует указания не только доменных имен NS-серверов, но и их ip-адресов. Поэтому DNS-сервер знает, куда обратиться за подробностями.

Рассмотрим пример двух доменов — с дочерним NS-сервером и без:

NS-запись у домена diphost.ru

;; ANSWER SECTION: diphost.ru. 292 IN NS ns1.bz8.ru.

NS-запись у домена bz8.ru

;; ANSWER SECTION: bz8.ru. 300 IN NS ns1.bz8.ru. ;; ADDITIONAL SECTION: ns1.bz8.ru. 95617 IN A 185.35.220.5 ns1.bz8.ru. 95617 IN AAAA 2a00:e460:2a00:c01d::9:aaaa

Как видите, все просто. Такая настройка у зарубежных регистраторов называется Child NameServers

How the DNS System Handles CNAME Records

The DNS records in the above example would look like this:

CNAME from subdomain to parent domain

NAME TYPE VALUE—————————————————www.example.com. CNAME example.com.example.com. A 192.162.100.100

The second record is an A record which translates the human-readable domain name “example.com” to an IP address.

DNS Resolution Process for CNAME Records

- A DNS client (such as a browser or network device) requests the address www.example.com, and a DNS request is created.

- A DNS resolver receives the request and finds the Authoritative Name Server that holds the DNS Zone file with DNS records for the “example.com” domain.

- The DNS request is resolved and the CNAME record is returned to the client.

- The client understands www.example.com is only an alias for the real address, “example.com”, and issues a new DNS query for “example.com”

- The process is repeated and the resolver returns the A record for “example.com”, containing the IP address.

- The DNS client now connects to “example.com” using its IP address.

CNAME and Redirect

The CNAME record is sometimes improperly referred to as redirect, generally in the context of web (HTTP) redirects.

There’s no direct correlation between a CNAME and an HTTP redirect, nor does configuring CNAME automatically result in any HTTP redirect.

To perform an HTTP redirect, the server responding to the HTTP request must be configured to return an appropriate HTTP response. This is not directly achievable using a CNAME.

You can learn more by reading the differences between the A, CNAME, ALIAS and URL records. DNSimple provides a special URL record that can be used to configure an HTTP redirect.

Что такое дочерний NS-сервер?

Практически все хостинг-провайдеры бесплатно предлагают DNS-серверы. И везде работает как минимум один дочерний (резервный) хост. Дочерние серверы формируются при помощи «родительского» домена, например ns1.timeweb.org, ns2.timeweb.org. Такой подход дает возможность размещать их на основном сервере (за счет этого он и предоставляется безвозмездно).

При настройке NS-записей на «родном» хостинге, где покупались домены, достаточно внести имена и сохранить изменения. В большинстве случаев они вводятся автоматически при регистрации сайта (имени). Если же приходится делегировать полномочия другим пользователям, понадобится добавить IP-адреса. Без них работать система идентификации онлайн-ресурсов не будет.

Файл hosts — как первый шаг к созданию DNS

Для решения задачи разработчики решили использовать словарь, который связывал уникальное имя и IP-адрес каждого компьютера в сети. Таким словарём стал файл hosts.txt, который и отвечал за привязку IP-адреса к имени компьютера. Файл лежал на сервере Стэнфордского исследовательского института, и пользователи сети регулярно вручную скачивали этот файл на свои компьютеры, чтобы сохранять актуальность словаря, ведь новые компьютеры появлялись в сети почти каждый день.

Выглядел hosts.txt тогда (да и сейчас) таким образом:

При наличии такого файла на компьютере пользователя для связи с компьютером Майка, можно было не запоминать цифры, а использовать понятное латинское имя «MIKE-STRATE-PC».

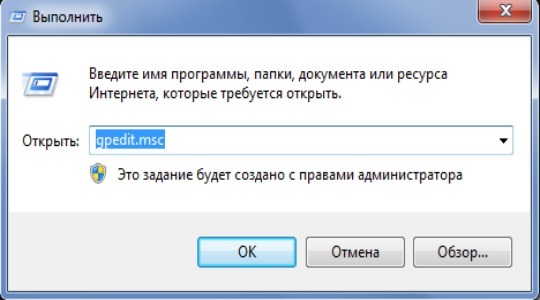

Посмотрим, как выглядит файл и попробуем добавить туда новое имя, чтобы подключиться к компьютеру с использованием данного имени. Для этого отредактируем файл hosts. Вы можете найти его на своём компьютере по следующему адресу:

- В Unix-системах:

- В Windows-системах:

Компьютеру с IP-адресом 192.168.10.36, который находится внутри локальной сети мы указали имя «MIKE-STRATE-PC». После чего можно воспользоваться командой ping, которая пошлёт специальный запрос на компьютер Майка и будет ждать от него ответа. Похоже на то, как вы стучитесь в дверь или звоните в звонок, чтобы узнать, «есть ли кто дома?» Такой запрос можно послать на любой компьютер.

По мере развития сети и «обрастания» её новыми клиентами, такой способ становился неудобным. Всем пользователям компьютеров было необходимо всё чаще скачивать свежую версию файла с сервера Стэнфордского исследовательского института, который обновлялся вручную несколько раз в неделю. Для добавлений же новых версий было необходимо связываться с институтом и просить их внести в файл новые значения.

В 1984 году Пол Мокапетрис (Paul Mockapetris) описал новую систему под названием DNS (Domain Name System / Система доменных имён), которая была призвана автоматизировать процессы соотнесения IP-адресов и имён компьютеров, а также процессы обновления имён у пользователей без необходимости ручного скачивания файла со стороннего сервера.

What’s a CNAME record?

CNAME records can be used to alias one name to another. CNAME stands for Canonical Name.

A common example is when you have both and pointing to the same application and hosted by the same server. To avoid maintaining two different records, it’s common to create:

- An record for pointing to the server IP address

- A record for pointing to

As a result, points to the server IP address, and points to the same address via . If the IP address changes, you only need to update it in one place: just edit the A record for , and automatically inherits the changes.

A CNAME record must always point to another domain name, never directly to an IP address. DNSimple’s record editor will warn you if you try to point a CNAME record to an IP address. The sidebar to the right of editing the CNAME encourages you to visit the support article to learn the difference between A, CNAME, ALIAS, and URL records. It also warns you that CNAMEs must be unique to other records.

The DNS A record is specified by RFC 1035.

Multi-CDN: An advanced use case for CNAME

A common way to deploy Content Delivery Networks (CDN) is to add the address of the CDN as a CNAME record for the origin server that hosts website content. This way, anyone accessing resources on the origin server is redirected to the CDN.

With next-generation DNS technology, the same CNAME record can allow users to be redirected to one of several CDNs based on dynamic parameters.

A DNS platform can be made aware of CDN attributes such as current load, geographical location of nearest Point of Presence (PoP), bandwidth, or even cost. When a user looks up the origin server and is redirected to the CNAME address, that address is dynamically modified to the CDN that can provide the best experience for the end user.

NS1 is a next-generation managed DNS platform that can dynamically route users to the most optimal CDN server (or any other server for that matter) based on:

- Filter chains which give you hundreds of ways to customize DNS answers for every user based on rich parameters that describe the capabilities and performance of the target system.

- Real User Monitoring (RUM) Steering which automatically routes traffic based on up-to-the-minute performance data from real users.

Get a free trial of NS1 and see for yourself how a simple CNAME record can result in intelligent routing of users among multiple global systems, resulting in a vastly improved user experience.

Теги и метаданные

Теги

Теги — это список пар «имя — значение», которые используются Azure Resource Manager для пометки ресурсов. Azure Resource Manager использует теги, чтобы обеспечить отфильтрованные представления счетов Azure, а также позволяет задать политику, для которой необходимы теги. Дополнительные сведения о тегах см. в статье Использование тегов для организации ресурсов в Azure.

Azure DNS поддерживает использование тегов Azure Resource Manager в ресурсах зоны DNS. Эта служба не поддерживает использование тегов в наборе записей DNS, хотя в качестве альтернативы в наборе записей DNS поддерживаются метаданные, как описано ниже.

Метаданные

В качестве альтернативы тегам наборов записей Azure DNS поддерживает создание заметок к наборам записей с помощью метаданных. Так же как и теги, метаданные позволяют связывать пары «имя — значение» с каждым набором записей. К примеру, это может пригодиться для записи назначения каждого набора записей. В отличие от тегов метаданные нельзя использовать, чтобы обеспечить отфильтрованное представление счетов Azure, и указывать в политике Azure Resource Manager.

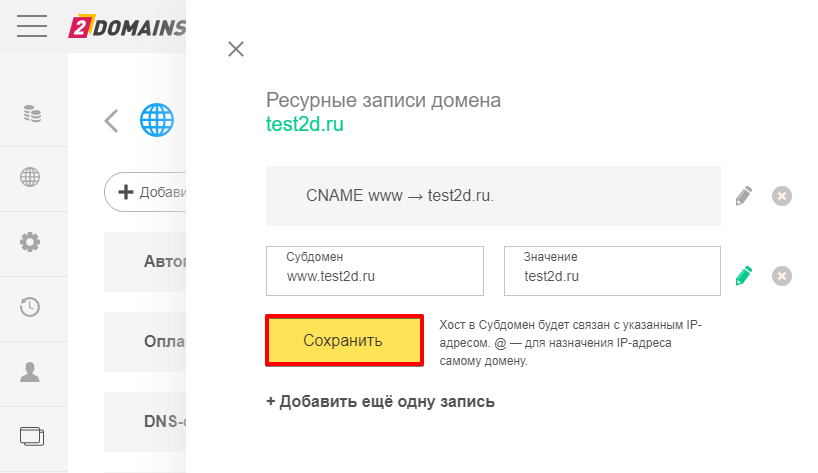

CNAME-запись

CNAME (canonical name) — это запись, которая отвечает за привязку поддоменов (например, www.site.ru) к каноническому имени домена (site.ru) или другому домену. CNAME-запись дублирует ресурсные записи домена (A, MX, TXT) для поддоменов.

Важно: для одного и того же поддомена нельзя одновременно добавить CNAME-запись и A-запись

Как добавить запись CNAME

Выполните шаги 1-6 инструкции выше.

Затем в поле Субдомен укажите поддомен, кроме @ (для вашего основного домена этот тип записи недоступен, вы можете воспользоваться A-записью);

В поле Значение — Canonical name — домен, на который должен ссылаться поддомен из поля «Subdomain».

Нажмите Сохранить:

Готово, ресурсная запись добавлена в зону домена.

Изменения вступят в силу в течение часа.

CNAMEs and Alternative Record Types

The CNAME Record is typically used alongside other types of DNS Records — A Records and ALIAS Records.

Difference Between A and CNAME

An A Record maps a hostname to one or more IP addresses, while the CNAME record maps a hostname to another hostname.

Difference between ALIAS and CNAME

The ALIAS Record, like CNAME, also maps a hostname to another hostname. However, the ALIAS Record makes it possible to have other DNS records on the same hostname, while CNAME does not. This makes it possible to apply ALIAS at the root domain (DNS zone apex), which is not allowed for CNAME.

In addition, ALIAS has better performance than CNAME because it does not require the DNS client to resolve another hostname — it directly returns an IP. However ALIAS records too need to do recursive lookups behind the scenes which can affect performance.

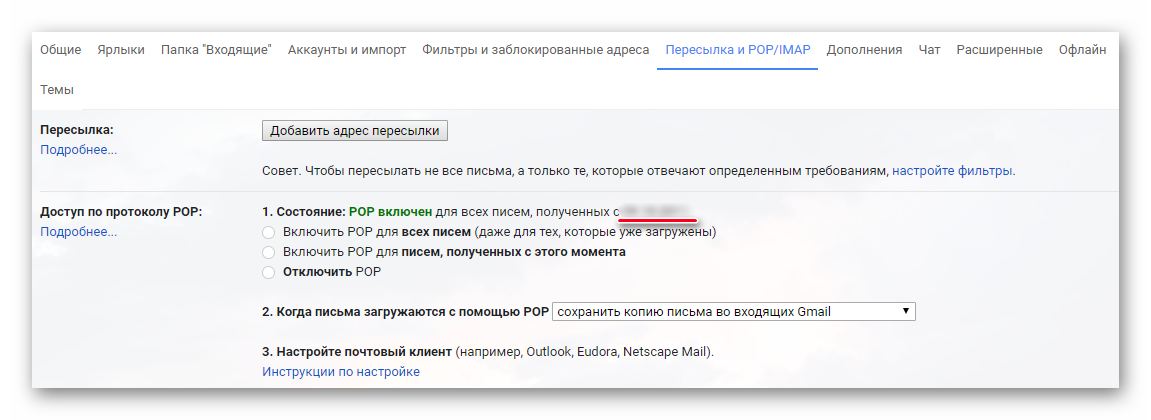

Этап 1. Добавление записи типа TXT или MX для подтверждения права собственности на доменStep 1: Add a TXT or MX record to verify you own the domain

Рекомендуется: Проверка с помощью записи TXTRecommended: Verify with a TXT record

Сначала необходимо подтвердить, что вы владеете доменом, который вы хотите добавить в Microsoft 365.First, you need to prove you own the domain you want to add to Microsoft 365.

- Войдите в центр администрирования Microsoft 365, а затем выберите Показать все > Настройки > Домены.Sign in to the Microsoft 365 admin center and select Show all > Settings > Domains.

- В новой вкладке или окне браузера, войдите в свой поставщик услуг размещения DNS и найдите место, в котором вы управляете параметрами DNS (например, параметры файла зоны, управление доменами, диспетчер доменов, диспетчер DNS).In a new browser tab or window, sign in to your DNS hosting provider, and then find where you manage your DNS settings (e.g., Zone File Settings, Manage Domains, Domain Manager, DNS Manager).

- Перейдите на страницу диспетчера DNS поставщика, добавьте запись TXT, указанную в центре администрирования, в ваш домен.Go to your provider’s DNS Manager page, and add the TXT record indicated in the admin center to your domain.

Пример.Example:

- Имя TXT: TXT Name:

- Значение TXT: MS=ms######## (уникальный идентификатор из центра администрирования);TXT Value: MS=ms######## (unique ID from the admin center)

- TTL: (или значение вашего поставщика по умолчанию)TTL: (or your provider default)

- Сохраните запись, вернитесь в центр администрирования и выберите Проверить.Save the record, go back to the admin center, and then select Verify. Как правило, регистрация изменений занимает около 15 минут, но иногда это может занять больше времени.It typically takes around 15 minutes for record changes to register, but sometimes it can take longer. Предоставьте процессу некоторое время и выполните несколько попыток, чтобы изменение вступило в силу.Give it some time and a few tries to pick up the change.

Когда продукт корпорации Майкрософт обнаружит правильную запись TXT, ваш домен будет подтвержден.When Microsoft finds the correct TXT record, your domain is verified.

Проверка с помощью записи MXVerify with an MX record

Если регистратор не поддерживает добавление записей типа TXT, выполните проверку, добавив запись MX.If your registrar doesn’t support adding TXT records, you can verify by adding an MX record.

- Войдите в центр администрирования Microsoft 365, а затем выберите Показать все > Настройки > Домены.Sign in to the Microsoft 365 admin center and select Show all > Settings > Domains.

- В новой вкладке или окне браузера, войдите в свой поставщик услуг размещения DNS и найдите место, в котором вы управляете параметрами DNS (например, параметры файла зоны, управление доменами, диспетчер доменов, диспетчер DNS).In a new browser tab or window, sign in to your DNS hosting provider, and then find where you manage your DNS settings (e.g., Zone File Settings, Manage Domains, Domain Manager, DNS Manager).

- Перейдите на страницу диспетчера DNS поставщика, добавьте запись MX, указанную в центре администрирования, в ваш домен.Go to your provider’s DNS Manager page, and add the MX record indicated in the admin center to your domain.

Убедитесь, что значения полей точно соответствуют указанным ниже.Make sure that the fields are set to the following values:

- Record Type (Тип записи): Record Type:

- Приоритет: установите максимальное доступное значение, обычно .Priority: Set to the highest value available, typically .

- Host Name (Имя узла): Host Name:

- Указывает на адрес: скопируйте значение из центра администрирования и вставьте его сюда.Points to address: Copy the value from the admin center and paste it here.

- TTL: (или значение вашего поставщика по умолчанию)TTL: (or your provider default)

Когда продукт корпорации Майкрософт обнаружит правильную запись MX, ваш домен будет подтвержден.When Microsoft finds the correct MX record, your domain is verified.

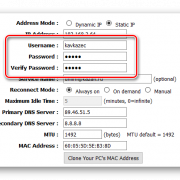

Как добавить ресурсные записи для домена

Перед добавлением ресурсных записей определитесь, какие DNS-серверы прописаны для вашего домена.

Если для вашего домена прописаны DNS-серверы ns1.hosting.reg.ru и ns2.hosting.reg.ru, перейдите к статье Настройка ресурсных записей в панели управления.

Если для вашего домена прописаны DNS-серверы ns1.reg.ru и ns2.reg.ru, следуйте инструкции ниже:

-

Авторизуйтесь в Личном кабинете 2domains и кликните по нужному домену:

-

На открывшейся странице нажмите стрелочку в блоке «Управление зоной DNS».

-

Во всплывающей шторке кликните Добавить ещё одну запись:

-

Выберите тип записи, которую вы хотите добавить:

5. Затем нажмите на иконку Карандаш:

6. Следуйте соответствующей инструкции ниже.

Какие бывают NS-записи для домена

NS-запись — указывает, на каких NS-серверах находится домен. Эта запись должна повторять значения для домена, находящиеся на корневых серверах зоны. Только в этом случае домен будет ДЕЛЕГИРОВАН.

mydomain.com. 1448 IN NS ns3.mydomain.com.

A-запись — указывает IPv4 адрес сервера, к которому нужно обратиться по доменному имени. A-записей у домена может быть несколько. В этом случае выбирается случайный.

mydomain.com. 248 IN A 65.254.242.180

AAAA-запись — указывает на IPv6 адрес сервера. Также, эта запись иногда упоминается как Квадра-А (четыре А)

MX-запись — указывает на ip-адрес или доменное имя сервера, отвечающего за прием почты на этот домен (MX-сервер). В нашем примере, вся почта на любой адрес домена MYDOMAIN.COM будет поступать на сервер mail.mydomain.com.

mydomain.com. 3248 IN MX 0 mail.mydomain.com.

MX-записей тоже может быть несколько. MX-запись кроме имени сервера также имеет поле «Приоритет». Оно указывает, в каком порядке нужно обращаться к MX-серверам домена. Чем меньше значение приоритета, тем приоритетнее сервер.

TXT-запись — Сюда записывают различную служебную информацию, для которой нет выделенных полей. Можно записать контактные данные администратора, или что угодно. TXT-записи также используются для хранения SPF и DKIM записей, использующихся для защиты от спама.

mydomain.com. 86048 IN TXT "v=spf1 ip4:38.113.1.0/24 ip4:38.113.20.0/24 ip4:12.45.243.128/26 ip4:65.254.224.0/19 ?all"

CNAME-запись — служит для указания, что домен является синонимом (алиасом) другого домена. По этой же причине, у домена с записью CNAME не может быть никаких других записей.

SOA-запись — генерируется автоматически NS-сервером и содержит служебную информацию: адрес электронной почты ответственного за NS-сервер, дату и время последнего обновления домена, предельное время кеширования зоны (TTL) и т.д.

SRV-запись — служит для хранения адресов различных серверов, обслуживающих домен. Обычно они не совпадают с адресом web-сервера, указанного в A-записи и, как и MX-сервер, расположены на других адресах. В эту запись можно добавить адреса JABBER, TeamSpeak серверов и т.д.

DNAME record

A DNAME record is very much alike the CNAME record, but while the CNAME record only applies for one name, with a DNAME record one can create alias for all the records for a domain or a sudbomain. However, using DNAME records causes a lot of works for the resolvers, which is why it’s used should be limited, and just for a short time period.

Example of a DNAME record:

| research.example.com | IN DNAME | r-and-d.example.com |

| military.r-and-d.example.comi | IN A | 192.168.0.5 |

| fuel.r-and-d.example.com | IN A | 192.168.0.4 |

This way, all records for r-and-d.example.com will also be present for research.example.com and fuel.r-and-d.example.com will return the same result as fuel.research.example.com.

Зона прямого просмотра

Зоны прямого просмотра делегируются нам владельцем родительского домена.

Пример файла зоны, для которой мы являемся мастером (SOA ns1.model.local.)

Сервер ns.example.com. указан в качестве вторичного.

Параметры времени жизни записи:

- TTL — время, на которое запись считается действительной, после выдачи сервером. Записи в кэше хранятся в течение TTL.

- Negative Cache TTL — время действия ответа об отсутствии записи (NXDOMAIN). Запись о том, что запрошенное имя не существует хранится в кэше на это время.

TTL можно задавать отдельно для каждой записи. Negative Cache TTL — действует на зоны в целом.