Symantec endpoint protection: уникальный антивирусный комплекс

Содержание:

- Полное удаление Symantec (CleanWipe)

- Описание и возможности

- Преимущества

- Примечания

- Обзор политики предотвращения вторжений (Prevention Policy)

- Анимация (прелоадеры)

- Функции, неочевидные для новичков

- CleanWipe

- Как скачать «защитника»

- Архитектура Symantec Data Center Security: Server Advanced

- The sep parameter

- Поглощение за поглощением

- Установка и администрирование Symantec Endpoint Protection.

- Встроенные функции Python: какие нужно знать и на какие не стоит тратить время

- Особенности синтаксиса print() в Python 3

- Как пользоваться

- 2011

- Выводы

Полное удаление Symantec (CleanWipe)

CleanWipe — официальная утилита для удаления продуктов Symantec.

Всегда используйте последнюю версию CleanWipe для удаления Symantec Endpoint Protection.

Новая версия CleanWipe может корректно удалить более старые установки Symantec Endpoint Protection, но не используйте более старую версию CleanWipe для удаления более новой версии Symantec Endpoint Protection. Это действие может иметь неожиданный результат.

- Скачайте CleanWipe;

- Запустите установку утилиты, примите лицензионное соглашение;

- В окне CleanWipe — Products выберите тип продукта для удаления.

Выбираем Client Software и нажимаем Далее;

- Продолжаем процесс удаления. Соглашаемся с перезагрузкой компьютера после завершении удаления.

- После перезапуска Windows утилита CleanWipe продолжает работу. Разрешаем приложению внести изменения;

- В окне CleanWipe — Progress нажимаем Далее.

Полное удаление антивируса Symantec Endpoint Protection выполнено!

Официальная страница утилиты CleanWipe — открыть.

Описание и возможности

В первую очередь давайте разберем возможности программы. Список того, что умеет Symantec Endpoint Protection лучше всего охарактеризовать следующим образом:

- Программа может использоваться в корпоративном сегменте.

- Поддерживается файервол, система предотвращения предварительного вторжения и защита от сбоя нулевого дня.

- Многоуровневая защита конечных точек от массовых вредоносных программ, направленных атак и сложных устойчивых угроз.

- Присутствует модуль Network Threat Protection, который обеспечивает максимальную безопасность подключения.

- Режим Insight, поддерживает фильтрацию репутации, обеспечивающую максимально точное определение угроз.

- Поддерживается технология эвристической защиты SONAR.

- Программный пакет позволяет оптимизировать работу операционной системы как на физической, так и на виртуальной машине.

Список возможностей данного приложения можно было бы продолжать еще долго. Но мы ценим ваше и наше время, а значит, переходим дальше и будем рассказывать, как бесплатно скачать, установить, а также использовать антивирус.

Преимущества

Антивирусное ПО Endpoint Protection для windows 10 и других систем оснащено различными компонентами и модулями. Именно поэтому комплекс имеет ряд преимуществ. Проанализировав все достоинства, можно убедиться, что антивирус подходит не только для крупных компаний, у которых насчитывается более 100 локальных машин, но и частного использования.

Уровень защиты

В первую очередь следует отметить уровень безопасности антивирусного комплекса. Антивирус способен блокировать не только вирусы, но и шпионы, а также руткиты. Благодаря встроенному фаерволу, попытки несанкционированного доступа, будут сразу замечены, а затем заблокированы.

Чтобы обеспечить своевременную защиту, приложение анализирует входящий и исходящий трафик. Таким образом, все вирусы будут обнаружены еще до того момента, как они попадут на компьютер. Все это стало возможно благодаря модулю Network Threat.

Вирусы и другие вредоносные программы могут проникнуть на компьютер даже в тот момент, когда пользователь играет или смотрит фильмы. Чтобы этого не произошло антивирус обеспечивает защиту в режиме реального времени. Благодаря модулю Сонар, могут быть определены не только вирусы, но и эксплойты.

Еще одним преимуществом в осуществлении безопасности является технология Insight. Все файлы сортируются на 2 группы: безопасные и подверженные угрозам.

Интеллектуальное управление

Управление антивирусом играет одну из важнейших ролей. Если интерфейс будет слишком сложным и непонятным, пользователи не смогут настроить программу так, чтобы она обеспечивала постоянную защиту. К достоинствам можно отнести наличие одной панели управления для виртуальной и физической платформы.

Интерфейс программы разработан таким образом, чтобы комплекс корректно работал как на Windows 10, так и Mac OS, а также Linux. Благодаря кроссплатформенности, у программы увеличилось количество потребителей.

Еще одним важным преимуществом можно считать возможность удаленного развертывания, а также управления клиентами на любой операционной системе.

Опытные пользователи могут применять различного рода политики. Подобные настройки позволят блокировать системы, а также контролировать любые устройства.

Быстродействие антивирусного ПО

Многие пользователи избавляются даже от хороших антивирусов если они медленно работают и потребляют ресурсы системы. Антивирус Эндпоинт Протекшн кардинально отличается от конкурентов. Комплекс оптимизирован под любые системы, включая Windows 10.

Технология Insight позволяет сократить время сканирования системы до 70%. Это стало возможно благодаря сортировке файлов. Мониторингу подлежат только файлы, получившие статус «подверженные угрозам». Во время сканирования, потребляется минимальное количество оперативной памяти.

Антивирусный комплекс практически не нагружает сеть. Таким образом, загрузка файлов из интернета осуществляется достаточно быстро. Пользователи получили возможность гибкой настройки сканирования сети и посещаемых сайтов.

Прочие достоинства

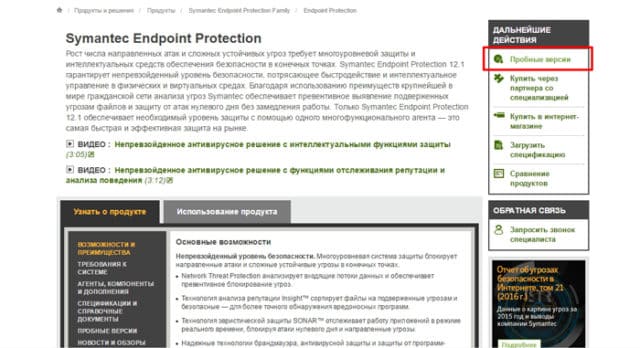

Пользователи обращают внимание не только на управление, и функционал. Многие считают преимуществом, то что скачать antivirus можно совершенно бесплатно

При этом триал-версия действует 60 дней. Достаточно посетить веб-сайт разработчика.

Еще одним незначительным преимуществом можно считать мультиязычность интерфейса. Присутствие русского языка позволяет пользователям быстрее разобраться с программой.

Примечания

- NortonLifeLock Delivers Better-Than-Expected Fiscal Fourth Quarter 2020 Results

- Symantec Reports Fiscal Fourth Quarter and Full Year 2019 Results

- Done Deal: $10.7 Billion Broadcom-Symantec Enterprise Acquisition Closes

- Symantec Reports Fiscal Fourth Quarter and Full Year 2018 Results

- Топ-менеджеры Symantec под судом из-за подделки документов ради премий

- Symantec cuts 8 percent of workforce, slashes revenue forecast

- Symantec Reports Fourth Quarter and Fiscal Year 2017 Results

- Exclusive: Symantec CEO says source code reviews pose unacceptable risk

- Знаменитый антивирус получил оценку «хуже не бывает»

- Symantec Reports Fourth Quarter and Fiscal Year 2016 Results

- Symantec to slash enterprise security portfolio and cut 1,200 jobs

- Symantec Reports Fourth Quarter and Fiscal Year 2015 Results

- Symantec Acquires Boeing’s Cybersecurity Unit in a Bid to Boost Big Data Capabilities

Обзор политики предотвращения вторжений (Prevention Policy)

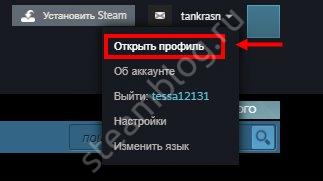

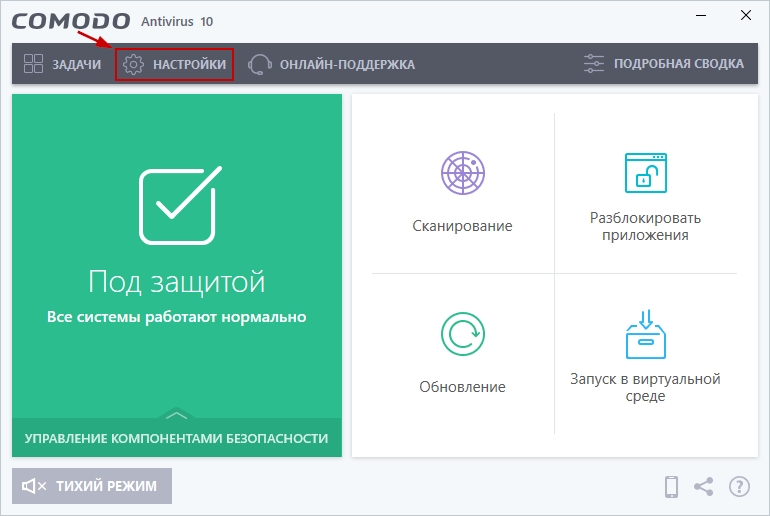

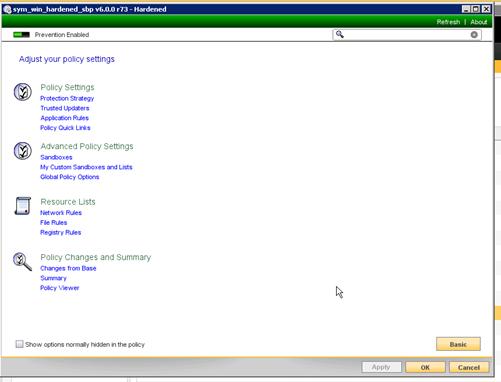

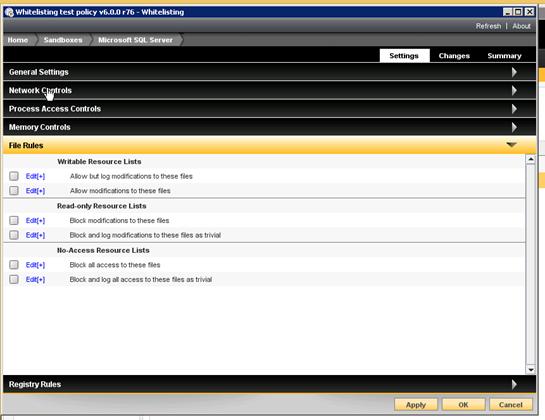

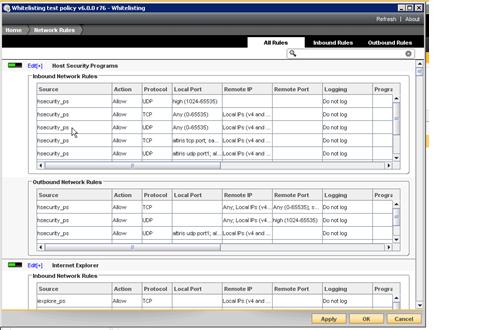

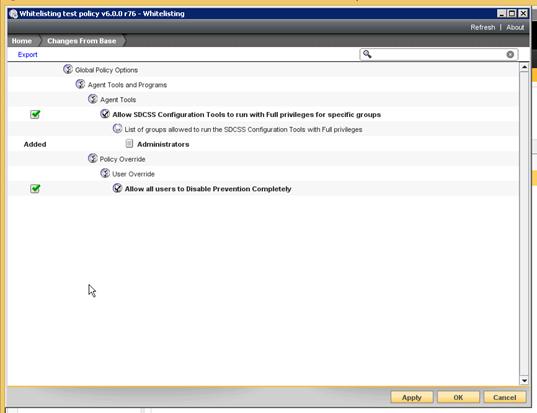

Политику обнаружения вторжения (Prevention Police) можно настроить с главной консоли управления программы, щелкнув Policies > Prevention. В отрывшейся панели можно увидеть все доступные для настройки пункты: базовые настройки политики, расширенные политики, список ресурсов и итоговые сводки по выпаленным политикам (см. рисунок 9).

Рисунок 9. DCS:SA. Панель настройки Prevention Policy

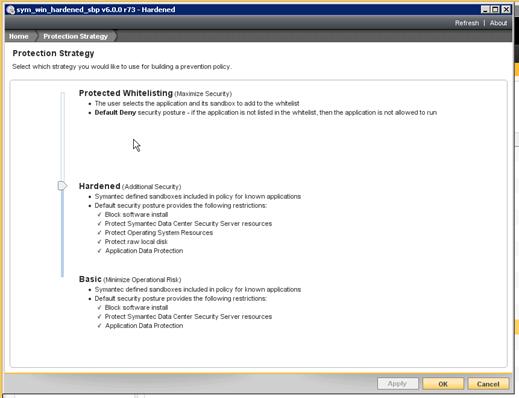

На следующем изображении показано как можно выбрать уровень глобальной стратегии безопасности в песочнице (см. рисунок 10).

Рисунок 10. DCS:SA. Определение глобальной стратегии безопасности

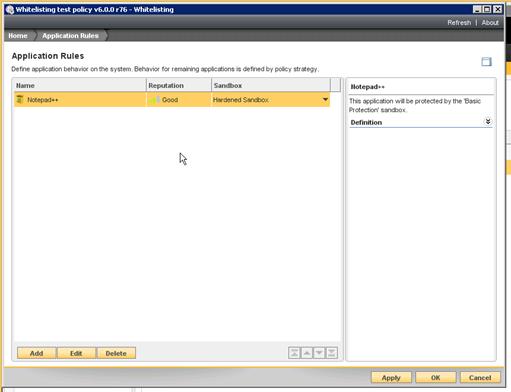

Выбрав режим Hardened (Additional Security) на следующем шаге формируется список приложений, для которых будут выполняться предписанные правила (см. рисунок 11)

Рисунок 11. DCS:SA. Определение правил для приложений

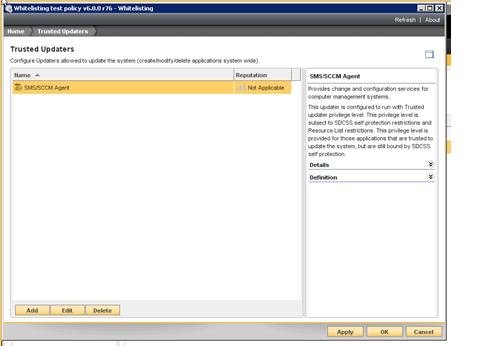

В окне Trusted Updates выполнится добавление приложений, для которых будут формироваться события изменения конфигурации (см. рисунок 12)

Рисунок 12. DCS:SA. Конфигурирование компонента Trusted Updates – приложений, отвечающих за установку или обновление ПО и ОС

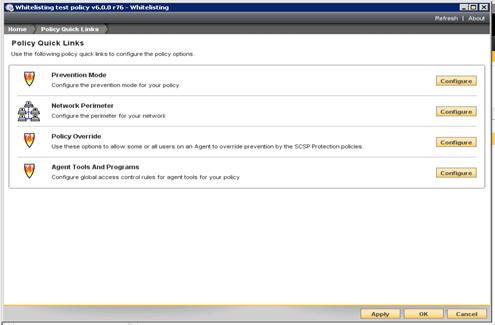

Следующее окно Policy Quick Links содержит ссылки для быстрой настройки режима политики предотвращения, защиты периметра сети, переопределения политик и настроек агента (см. рисунок 13).

Рисунок 13. DCS:SA. Настройка элементов Prevention Policy с помощью быстрых ссылок

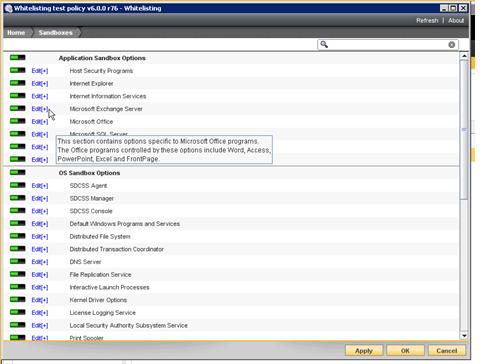

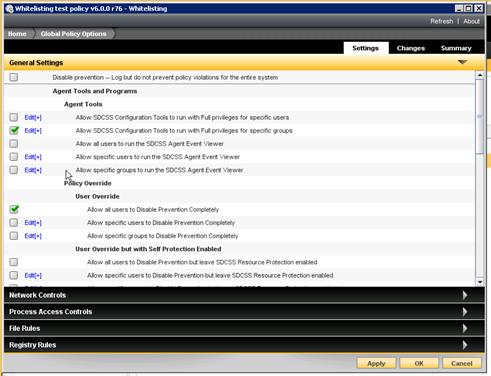

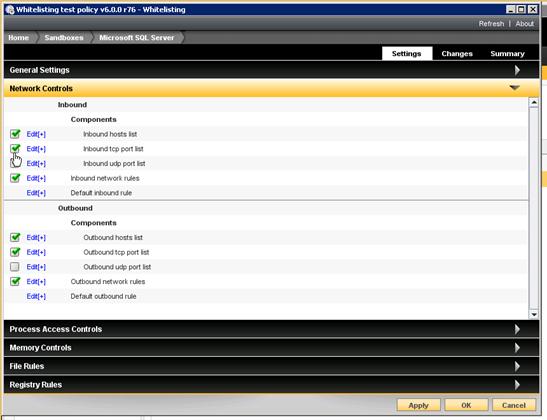

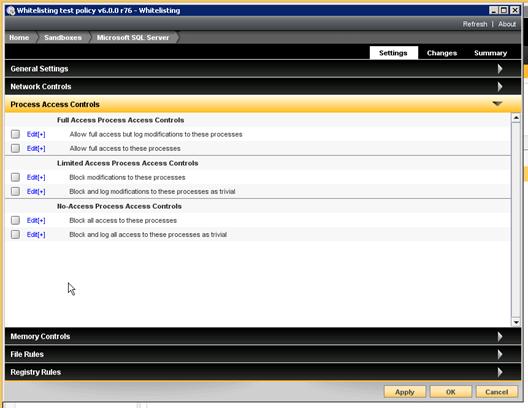

Ниже представлены опции доступные в режиме конфигурирования политик. Опции песочницы для приложений и операционной системы (рисунок 14), а также и расширенные опции приложений (рисунок 15).

Рисунок 14. DCS:SA. Опции конфигурирования режима Prevention для каждой отдельной песочницы

Рисунок 15. DCS:SA. Расширенные опции глобальных политик безопасности – настройка агента и программ

Рисунок 16. DCS:SA. Расширенные опции конфигурирования политик– компонентов защиты сети

Рисунок 17. DCS:SA. Расширенные опции конфигурирования политик – процессы

Рисунок 18. DCS:SA. Расширенные опции конфигурирования политик – файловая система

Рисунок 19. DCS:SA. Расширенные опции конфигурирования политик – контроль сетевого трафика

Рисунок 20. DCS:SA. Просмотр изменений, внесенных в базовую политику

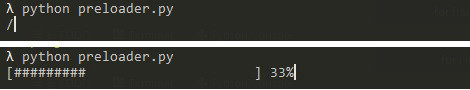

Анимация (прелоадеры)

Чтобы сделать интерфейс программы более привлекательным, можно анимировать его. Например, используя preloader, пользователь будет знать, что программа все еще работает.

Вращающееся колесо

Одним из примеров прелоадера является вращающее колесо, что указывает на незавершенную работу, когда точно не известно, сколько времени осталось до завершения запущенной операции. Часто такой прием используется во время загрузки данных с сети, устанавливая простую анимацию движения из последовательности нескольких символов, циклически повторяющихся:

from itertools import cycle from time import sleep for frame in cycle(r’-\|/-\|/’): print(‘\r’, frame, sep=», end=», flush=True) sleep(0.2)

Progress Bar

Если же время до завершения операции известно или же есть возможность определить процент выполнения задачи, можно установить анимированный прелоадер. В таком случае необходимо определить, сколько знаков «#» нужно отобразить и сколько пробелов вставить. После этого текст удаляется и строится сначала:

Функции, неочевидные для новичков

Эта функция проверяет достоверность (истинность) объектов Python. Относительно чисел будет выполняться проверка на неравенство нулю.

Применяя bool к коллекциям, будет проверяться их длина (больше 0 или нет).

Проверка истинности очень важна в Python. Вместо того, чтобы задавать вопросы о длине контейнера, многие новички задают проверку истинности.

Данная функция используется редко. Но, если нужно привести значение к логическому типу для проверки его истинности, bool вам необходима.

enumerate

Если нужно в цикле посчитать количество элементов (по одному элементу за раз), эта функция может быть очень полезной. Такая задача может показаться специфической, но она бывает нужна довольно часто.

Например, если нужно отслеживать номер строки в файле.

Enumerate также часто используется для отслеживания индекса элементов в последовательности.

reversed

Единственное, что можно сделать с этим итератором, пройтись по нему (но только один раз).

Есть несколько и других способов перевернуть списки в Python.

Данная функция, как правило, является лучшим способом «перевернуть» любой список (а также набор, массив и т. д.) в Python.

Эта функция берёт набор чисел и возвращает их сумму.

В Python есть много вспомогательных функций, которые выполняют циклы за вас (отчасти потому, что они хорошо сочетаются с генератор-выражениями).

any и all

Эти функции могут быть использованы в паре с генератор-выражениями, чтобы определить соответствие элементов заданному условию.

Отрицание условия и возвращаемого значения позволит также использовать any в этом примере точно также (что усложнит конструкцию, но вполне сойдёт в качестве примера использования).

CleanWipe

Это специальная официальная утилита, разработанная Symantec. Она используется конкретно для удаления продуктов этого разработчика. При этом в технической поддержке Symantec отмечают, что к использованию их утилиты CleanWipe стоит прибегать лишь в крайнем случае, когда стандартные методы удаления не работают.

Пользователи отмечают, что лишь более новые версии CleanWipe могут удалить более старые версии самой антивирусной программы. А вот удалять старой утилитой недавно обновлённый антивирус не рекомендуется, поскольку результат может оказаться непредсказуемым.

Работать с утилитой предельно просто. Для этого нужно:

- скачать утилиту и запустить её;

- принять лицензионное соглашение;

- открыть окно CleanWipe;

- перейти в раздел «Продукты» (Products);

- выбрать программу, которую необходимо удалить;

- кликнуть на Client Software и нажать кнопку «Далее»;

- дождаться процесса удаления;

- согласиться на перезагрузку компьютера;

- утилита после перезапуска снова откроется;

- согласиться с внесением изменений;

- открыть окно CleanWipe и раздел Progress, где нужно нажать «Далее».

На этом полное удаление антивирусной программы завершено. Саму утилиту рекомендуется сразу удалить стандартными средствами.

Можно также временно отключить Symantec, если он вам мешает.

После деактивации программы она останется на компьютере пользователя, но при этом не будет поедать ресурсы и может быть использована по мере необходимости.

Что же касается того, как отключить на компьютере программу Symantec Endpoint Protection, то здесь всё довольно просто. Для этого на «Панели задач» найдите значок с её логотипом, кликните правой кнопкой манипулятора и выберите «Отключить защиту». Только помните, что в это время компьютер подвергается опасности.

Symantec Endpoint Protection является достаточно популярной и весьма эффективной антивирусной программой. Да, у неё много достойных конкурентов, каждый из которых обладает своими преимуществами и недостатками. Выбирать этот софт или нет, дело лично каждого.

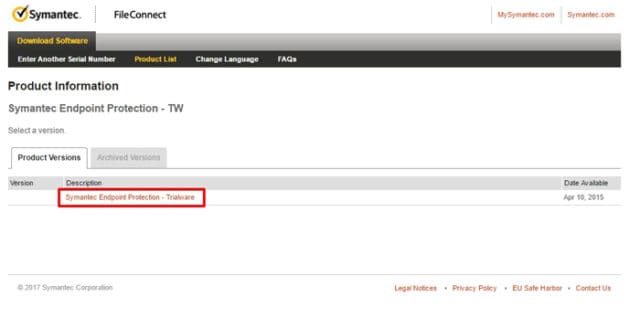

Как скачать «защитника»

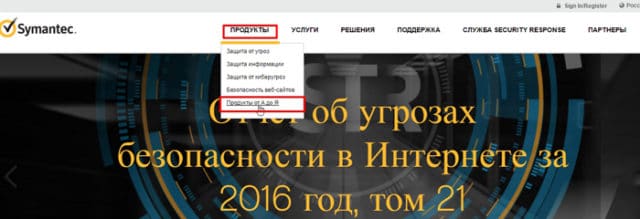

Пользователи могут скачать антивирус с официального сайта разработчика. Для перехода на Интернет-ресурс, требуется в браузере ввести «https://www.symantec.com/ru/ru/». После загрузки главной, русскоязычной страницы необходимо навести курсор мышки на меню «Продукты». Во всплывающем меню нужно кликнуть по гиперссылке с анкором «Продукты от А до Я».

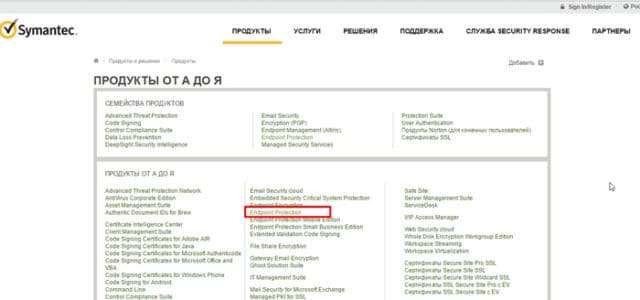

Когда будет загружена страница со всеми продуктами Симантек, необходимо среди всего разнообразия отыскать антивирус «Endpoint Protection». Раздел находится во втором столбике.

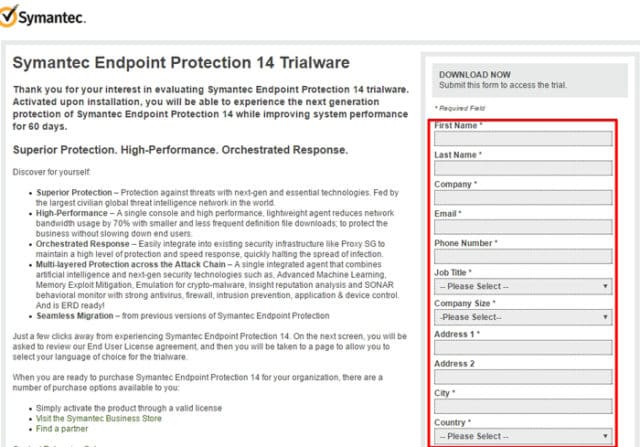

К сожалению, просто так скачать программу не получится, нужно будет ввести свои данные. Для этого достаточно заполнить представленную регистрационную форму. При желании можно ввести несуществующие данные, главное, чтобы почтовый индекс, страна и город совпадали.

Когда форма будет заполнена откроется страница с одной ссылкой. Достаточно кликнуть по ней мышью, чтобы перейти к следующему шагу.

На открывшейся странице появится список с Symantec Endpoint. Пользователю остается определиться с языком. А затем установив галки напротив продукта нажать на кнопку «Download». Скачивать лучше всего файлы с пометкой «RU».

Загрузка займет некоторое время, так как размер файла превышает 800 Мб.

Архитектура Symantec Data Center Security: Server Advanced

Продукт, представляет собой традиционную для таких решений клиент – серверную архитектуру, и состоит из 4 основных компонентов, наглядное изображение архитектуры представлено на Рисунке 1:

Рисунок 1. Архитектура SDCS:SA

Рассмотрим каждый компонент в отдельности:

- Компонент «Management Server» – ядро системы, которое обеспечивает управление сервисами и элементами прикладных программ, реализующих функционал DCS:SA. На сервере выполняется регистрация агента, настройка и распространение политик безопасности, управление отдельными компонентами системы, мониторинг, журналирование и генерирование отчетов.

- Компонент «Agents» – приложение-агент, устанавливаемое на защищаемые DCS:SA узлы корпоративной системы, при установке агента можно выбирать в каком режиме он будет функционировать: мониторинг или мониторинг и предотвращение изменений в системе;

- Компонент «Management Console» – централизованная консоль управления для сбора и просмотра информации о работе агентов и применяемых на них политиках. Может быть установлена как отдельное приложение или фунционировать в режиме веб-консоли. Консоль обеспечивает единую систему мониторинга событий, позволяет создавать подробные отчеты, управлять устройствами, учётными записями пользователей и их ролями. С помощью консоли можно управлять сервером по защищенному протоколу HTTPS.

- Компонент «Database (SQL data store)» – централизованная база данных Microsoft SQL Server для хранения информации о защищаемых системах, политиках безопасности, отчетах, текущего состояния и т.д. Подключение происходит с использованием JDBC.

Интересной особенностью является возможность использования агента в режиме unmanaged mode. В этом случае обеспечивается полностью автономная работа агента на защищаемых системах. Это особенно полезно при создании, например, апплайнсов или других закрытых систем. Например, компания Symantec таким образом защищает свои программно-аппаратные комплексы для резервного копирования NetBackup Appliance. До перевода в неуправляемый режим агент необходимо подключить к серверу управления, для назначения ему политик, и, затем переключить агент в Unmanagement режим. В этом режиме агент больше не пытается осуществлять подключение к серверу управления для передачи событий, сохраняя их локально (рисунок 2).

Рисунок 2. Схема взаимодействия приложений DCS:SA

The sep parameter

Sometimes, we may wish to print multiple values in a Python program in a readable manner. This is when the argument sep comes to play. The arguments passed to the program can be separated by different values. The default value for sep is whitespace. The sep parameter is primarily used to format the strings that need to be printed on the console and add a separator between strings to be printed. This feature was newly introduced in Python 3.x version.

The below example shows that passing sep parameter as whitespace or not passing the sep at all doesn’t make a difference. Execute every line of code to see the result.

Output:

The below example shows different values that are passed to the sep parameter.

Output:

Note: The sep parameter, used in conjunction with the end parameter is generally used in production code to print data in a readable fashion.

Output:

Поглощение за поглощением

Сделка с Broadcom по приобретению Cyber Security Services не стала для Accenture единственной за последние месяцы. В течение всего 2019 финансового года компания провела целую серию поглощений – число приобретенных ею за этот период компаний и подразделений исчисляется десятками.

Как пандемия изменила подходы к организации рабочего пространства

Бизнес

За указанный срок Accenture провела 33 сделки по поглощению, затратив на это, в общей сложности, $1,2 млрд. Большинство компаний имели отношение к сегменту кибербезопасности, в том числе Deja vu Security, iDefense, Maglan, Redcore, Arismore и FusionX. По словам представителей Accenture, все это демонстрирует приверженность компании финансированию и внедрению инновационных решений для анализа угроз и кибербезопасности. Следует отметить, что размер суммы, затраченной Accenture на поглощение, приблизительно в 10 раз меньше суммы, в которую Broadcom обошлась покупка части Symantec.

Сама компания Accenture была основана в 1989 г. По состоянию на декабрь 2019 г. в компании работало свыше 500 тыс. человек.

Accenture занимается поглощением компаний на протяжении многих лет. К примеру, в октябре 2009 г. она завершила поглощение сервисного подразделения Symbian, принадлежавшего Nokia. Accenture заявила тогда, что это приобретение позволит повысить эффективность обслуживания клиентов, оптимизировать процессы тестирования и планирования, и в целом укрепит аутсорсинговое направление бизнеса. Отметим, что в 2012 г. разработчики операционной системы Symbian, которые в результате сделки были переведены в штат Accenture, начали массово увольняться по причини недовольства новым работодателем. Тогда уволились более трети всех сотрудников, работавших над поддержкой этой ОС.

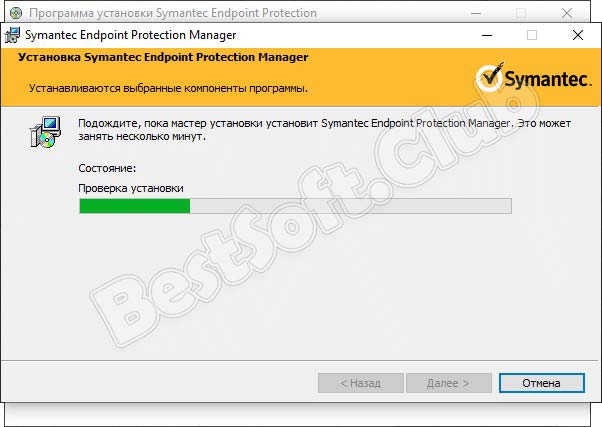

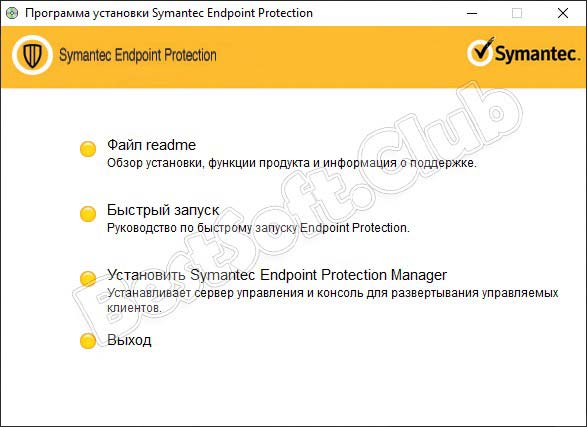

Установка и администрирование Symantec Endpoint Protection.

Защитный комплекс Symantec Endpoint Protection, поставляется в двух вариантах для установки и администрирования.

1. Упавляемый клиент. Управляемые клиенты подключаются к Symantec Endpoint Protection Manager. Клиентскими компьютерами можно управлять из консоли Symantec Endpoint Protection Manager. С помощью консоли можно обновлять программное обеспечение клиента, политики безопасности и описания вирусов на управляемых клиентских компьютерах.

2. Неуправляемый клиент. Администрирование клиентского компьютера осуществляется основным пользователем этого компьютера. Неуправляемый клиент не подключается к Symantec Endpoint Protection Manager и не может управляться из консоли. В большинстве случаев неуправляемые компьютеры подключаются к сети время от времени или не подключаются вовсе. Основной пользователь компьютера должен самостоятельно обновлять на нем ПО клиента, политики безопасности и описания вирусов.

Встроенные функции Python: какие нужно знать и на какие не стоит тратить время

В Python существуют десятки встроенных функций и классов, сотни инструментов, входящих в стандартную библиотеку Python, и тысячи сторонних библиотек на PyPI. Держать всё в голове начинающему программисту нереально. В статье расскажем про стандартные встроенные функции Python: какие используются часто, а какие вам, вероятно, не пригодятся никогда.

Чтобы разобраться, на какие функции стоит обратить внимание, их следует разделить на группы:

Встроенные функции в первых двух категориях являются основными. Они в конечном итоге будут нужны почти всем начинающим программистам на Python. Встроенные модули в следующих двух категориях являются специализированными, но потребности в них будут варьироваться в зависимости от вашей специализации. Категория 5 — это скрытые встроенные функции. Они очень полезны, когда в них есть необходимость, но многим программистам Python они, вероятно, никогда не понадобятся.

Особенности синтаксиса print() в Python 3

Синтаксис функции print() включает собственно объект или объекты (objects), которые также могут называться значениями (values) или элементами (items), и несколько параметров. То, как именно будут выводиться объекты, определяется четырьмя именованными аргументами: разделителем элементов (sep), строкой, выводимой после всех объектов (end), файлом, куда выводятся данные (file), и параметром, отвечающим за буферизацию вывода (flush).

print(value, ..., sep='', end='\n', file=sys.stdout, flush=False)

Вызов функции возможен без указания значений параметров и даже без каких-либо объектов: print(). В этом случае задействованы параметры по умолчанию, и при отсутствии элементов выведется неотображаемый символ пустой строки – фактически, значение параметра end – ‘\n‘. Такой вызов, к примеру, можно использовать для вертикального отступа между выводами.

В поток данных записываются все аргументы (объекты), не относящиеся к ключевым словам, преобразованные в строки, разделенные sep и завершаемые end. Аргументы параметров sep и end также имеют строковый тип, они могут не указываться при использовании дефолтных значений.

Параметр sep

Значения всех параметров print описываются в виде аргументов ключевых слов sep, end, file, flush. Если параметр sep не указывается, то применяется его дефолтное значение: sep=’ ‘, и выводимые объекты разделяются пробелами. Пример:

print(1, 2, 3)

1 2 3

В качестве аргумента sep можно указать другое значение, например:

- разделитель отсутствует sep=”;

- вывод с новой строки sep=‘\n’;

- или любую строку:

print(1, 2, 3, sep=’слово-разделитель’)

1слово-разделитель2слово-разделитель3

Параметр end

По умолчанию end=’\n’, и вывод объектов завершается переходом на новую строку. Замена дефолтного значения другим аргументом, например, end=”, приведет к изменению формата выводимых данных:

print(‘one_’, end=”)

print(‘two_’, end=”)

print(‘three’)

one_two_three

Параметр file

Функционал print() поддерживает перенаправление вывода с помощью параметра file, который по умолчанию ссылается на sys.stdout – стандартный вывод. Значение может быть изменено на sys.stdin или sys.stderr. Файловый объект stdin применяется для входных данных, а stderr для отправки подсказок интерпретатора и сообщений об ошибках. С помощью параметра file можно задать вывод в файл. Это могут быть файлы формата .csv или .txt. Возможный вариант записи строки в файл:

fileitem = open(‘printfile.txt’,’a’)

def test(objects):

for element in objects:

print(element, file=fileitem)

fileitem.close()

test([1,9,8,7,6,5,4,3,2,1])

На выходе элементы списка будут записаны в printfile.txt по одному в строке.

Параметр flush

Этот параметр имеет отношение к буферизации потока данных и, поскольку он является логическим, может принимать два значения – True и False. По умолчанию параметр отключен: flush=False. Это означает, что сохранение данных из внутреннего буфера в файл будет происходить только после закрытия файла или после непосредственного вызова flush(). Для сохранения после каждого вызова print() параметру требуется присвоить значение True:

file_flush = open(r’file_flush.txt’, ‘a’)

print(“Записьстрокивфайл“, file=file_flush, flush=True)

print(“Записьвторойстрокивфайл“, file=file_flush, flush=True)

file_flush.close()

Еще один пример использования параметра flush с помощью модуля time:

В этом случае аргумент True параметра flush позволит выводить числа по одному в три секунды, в то время как по умолчанию все числа были бы выведены на экран по истечении 15 секунд. Чтобы наглядно увидеть действие параметра flush, лучше запустить скрипт в консоли. Дело в том, что при использовании некоторых веб-оболочек, в частности, Jupyter Notebook, программа реализуется иначе (без учета параметра flush).

Как пользоваться

Дальше давайте переходить непосредственно к инструкции по скачиванию, установке, настройке и использованию Symantec Endpoint Protection.

Загрузка и установка

Первое, что нужно будет сделать, это скачать наш антивирус. Реализуется процесс следующим образом:

- Перейдя немного ниже и нажав имеющуюся там кнопку, мы запускаем торрент-раздачу, которая и загрузит нужный файл на компьютер.

- Когда скачивание будет завершено, мы запускаем установщик и производим инсталляцию антивируса.

- После того как установка будет окончена, программу необходимо активировать. Для этого воспользуйтесь содержимым каталога «Crack», который присутствует в этой же раздаче.

Инструкция по работе

Теперь, когда наш неуправляемый клиент загружен и установлен, мы можем переходить к работе с ним. Главное, придерживаться таких основных правил:

- Сначала вы должны в обязательном порядке дождаться завершения автоматического обновления сигнатур.

- Первое сканирование обязательно должно быть углубленным. Дождитесь его завершения и в процессе не эксплуатируйте свой ПК или ноутбук.

- Все найденные угрозы должны быть удалены.

- В дальнейшем вы настраиваете продукт под себя и оставляйте его как средство безопасности в фоновом режиме.

2011

Symantec Endpoint Protection 12

Контроль поведения и репутации локальных приложений, web-приложений и открываемых web-сайтов общего назначения обеспечивает превосходную защиту каждого оконечного терминала в организации. Также в новой версии пакета Endpoint Protection заказчикам предлагается существенно возросшая производительность, а также поддержка виртуальных сред и «облачная» защита для блокирования угроз еще до того, как они подойдут к границам корпоративной сети.

Одним из фундаментальных блоков обновленного пакета Symantec Endpoint Protection 12 впервые стала фирменная технология Insight для «облачного» контроля репутации – эта технология помогает защитить клиентские ПК, выявляя и блокируя вредоносный код на основании огромной базы данных, включающей в себя образцы более 2.5 миллиардов уникальных исполняемых файлов.

Кроме технологии Insight в пакете Endpoint Protection 12 применяется еще одна фирменная технология под названием Sonar 3 – это гибридный механизм блокирования программ по поведению и репутации. Технология Sonar 3 позволяет блокировать неизученные угрозы – вместо традиционного анализа файлов по сигнатуре используется анализ поведения каждого отдельного фрагмента кода.

Важным ключевым элементом защиты, которую обеспечивает пакет Symantec Endpoint Protection 12, является высокая производительность и передача части функций в «облако» – это обеспечивает до 70% снижения затрат внутренних вычислительных ресурсов заказчика на безопасность. По словам представителей Symantec, традиционно антивирусы потребляют очень много ресурсов, поскольку выполняют полную проверку «от и до». Технологии Insight и Sonar в пакете Endpoint Protection 12 позволяют сократить диапазон сканирования, чтобы выполнять проверку быстрее и реже. Например, проверка может выполняться только в те периоды, когда ПК находится в режиме ожидания.

Пакет Endpoint Protection 12 оптимизирован для использования в виртуализованных средах. В частности, виртуальные машины на одном физическом сервере никогда не сканируются одновременно, чтобы не снизить общую производительность.

Специально для менее крупных заказчиков компания Symantec впервые выпустила редакцию Small Business Edition пакета Endpoint Protection 12. В состав этой редакции включен удобный мастер установки, готовый набор политик безопасности, а также автоматизированный механизм отправки уведомлений и генерации отчетов – эти инструменты будут особо полезны для организаций с ограниченными IT-ресурсами.

Прохождение Symantec Endpoint Protection 11 сертификации во ФСТЭК России

В мае 2011 года программное средство защиты информации Symantec Endpoint Protection 11 успешно прошло сертификацию во ФСТЭК России. Проведенная сертификация подтвердила, что программное обеспечение Symantec Endpoint Protection (версия 11.0.5) является программным средством защиты информации от несанкционированного доступа и соответствуют требованиям руководящего документа «Защита от несанкционированного доступа к информации. Часть 1. Программное обеспечение средств защиты информации. Классификация по уровню контроля отсутствия недекларированных возможностей» (Гостехкомиссия России, 1999) – по 4 уровню контроля и ТУ.

Сертификационные испытания были проведены компанией ЗАО «НПО «Эшелон», которая аккредитована в качестве испытательной лаборатории Минобороны России, ФСБ России и ФСТЭК России, а также одна из немногих компаний, аккредитованных ФСТЭК России в качестве органа по сертификации. Проведенная сертификация продуктов Symantec дополнила портфель успешных проектов компании ЗАО «НПО «Эшелон» в данной области, нашедших отражение в более чем 300 сертификатах на средства защиты информации и программное обеспечение.

В секторе лидеров в «магическом квадранте» Gartner

9 февраля 2011 г. Symantec объявила о том, что компания Gartner поместила ее в сектор Лидеров в отчете «2010: Магический квадрант по платформам для защиты конечных точек».

Выводы

Symantec является один из бесспорных лидеров в области решений нацеленных на обеспечение комплексной безопасности корпоративной среды. Доказательством тому один из ее продуктов Symantec Data Center Security: Server Advanced, призванный обеспечить комплексную защиту виртуальных и физических дата центров от разнообразных хакерских атак, таких как эксплоиты (exploits), атаки на переполнение буфера (buffer overflow), внедрений в код (thread injection), повышение привилегий в приложениях для которых еще нет обновления безопасности (security patch), атаки на отказ в обслуживание (DoS). Продукт построен на использовании «песочницы» (sandbox), как основного инструмента безопасности, с использованием разработанных Symantec уникальных технологий системы обнаружения (Host Intrusion Detection) и предотвращения вторжений (Host Prevention System). Продукт позволяет управлять настройками доступа к съемным носителям (CD\DVD диски, USB-устройства), на основании гибко настраиваемых политик создавать разрешенные списки приложений (whitelisting), обеспечивать защиту от несанкционированного переконфигурирования (Hardening), контролировать сетевую активность, вести непрерывный аудит в гетерогенной среде всех происходящих событий. Настраиваемые отчеты, представляемые в разнообразных текстовых и графических видах, и система оповещений информирует администратора безопасности о текущем состоянии защищаемой среды, что заблаговременно позволяет обнаружить угрозы и снизить риски.

Особенностью продукта, является возможность гранулировано назначить права пользователям (деэскалация) входящими в разные административные группы на системные и прикладные приложения, что недоступно достичь штатными средствами операционных систем. Исключительной полезностью Symantec Data Center Security: Server Advanced обладает для различных ATM и POS-терминалов, находящихся далеко за периметрами основной корпоративной инфраструктуры компании. Неуправляемый (unmanagment agent) режим агента позволяет обеспечить выполнение назначенных политик безопасности в том случае, когда защищаемая система изолирована и у нее нет связи с внешним миром. Большой плюс будет тем, кто продолжает использовать уже не поддерживающиеся операционные системы, например Windows NT, Windows 2000. Windows XP и, в скором времени — Windows 2003 (14 июля 2015 года официальная дата окончания поддержки), обновления для которых больше не выходят особенно с учетом того, что сам продукт DCS:SA в принципе не требует обновлений.

Тесная интеграция продукта с VMware vSphere обеспечивает защиту всей виртуальной инфраструктуры, а так же контроль целостности гипервизоров. Безопасность предоставляется как сервис, обеспечивая защищенность, как на уровне отдельного виртуального хоста (VM), так и на уровне самого гипервизора.